Juniper Apstra – Datenblatt

Datenblatt herunterladenProduktübersicht

Juniper Apstra, eine sofort einsatzbereite, herstellerübergreifende Automatisierungslösung, ermöglicht es Kunden, Netzwerke für Datencenter zu entwerfen, zu erstellen, bereitzustellen, zu betreiben und zu sichern und so den Betrieb von Datencentern zu simplifizieren und zu automatisieren.

Apstra bietet:

— Einen einzigartigen Überblick über die Beziehungen und Abhängigkeiten zwischen Millionen von Datencenter-Elementen

— Kontinuierliche Validierung in Echtzeit, mit der Sie Probleme in allen Infrastruktursilos sofort erkennen und schnell lösen können

— Eine vollständige Lösung für das Fabric-Management, unabhängig vom Anbieter, für Umgebungen mit einem einzigen oder mehreren Anbietern

— Integration mit Apstra Cloud-Services für den KI-Betrieb (AIOps) und Application Assurance

Produktbeschreibung

Die digitale Transformation findet überall statt, und der Datenverkehr im Datencenter hat in rasantem Tempo zugenommen. Um Ihren geschäftlichen Erfolg zu sichern, müssen Sie sich schnell an die Veränderungen um Sie herum anpassen. Mit der Apstra Software von Juniper® können Sie Ihren Netzwerkbetrieb im Datencenter durch Simplizität, Zuverlässigkeit und herstellerübergreifenden Support transformieren.

Juniper Apstra ist eine anbieterübergreifende Lösung für Intent-based Networking, die Closed-Loop-Automatisierung und -Sicherheit bereitstellt, um eine vollständige Fabric-Management-Lösung bereitzustellen.

Apstra übersetzt Geschäftsabsichten und technische Ziele in wesentliche Richtlinien und gerätespezifische Konfigurationen und führt eine kontinuierliche Selbstvalidierung durch, um die Compliance zu gewährleisten. Sie definieren das „Was“ (Netzwerktopologie, VLANs, gewünschte Kapazität, Redundanzanforderungen, Zugriffsregeln und mehr), und Apstra liefert das „Wie“.

Apstra ist eine leichte, skalierbare virtuelle Maschine (VM), die mit Geräteagenten kommuniziert, die für jeden verwalteten Switch und jeden Server im Netzwerk installiert sind.

Sie können Ihre Rack-Typen und Ihr Fabric-Netzwerk mit Apstra-Vorlagen entwerfen. Details wie Single-/Dual-Homing von Servern, Collapsed/3-Stage/5-Stage Fabric, Ethernet VPN (EVPN)/IP Fabric und IPv4/IPv6 Underlay können als Teil des Vorlagentyps und der Optionen angegeben werden. Sobald die Fabric-Vorlage fertiggestellt ist, kann sie in Entwürfe instanziiert werden, die jeweils ein tatsächliches physisches Netzwerk darstellen. Die Zuweisung der verwalteten Geräte und der Netzwerkressourcen („Build-Phase“) erfolgt innerhalb der Entwürfe. Während der Erstellung des Entwurfs erstellt Apstra automatisch die erforderliche Konfiguration für die Geräte und bietet eine Abstraktionsschicht für alle Anbieter. Apstra bietet eine kontinuierliche Validierung in Bezug auf Absicht und Richtliniensicherung und identifiziert Konfigurationsabweichungen in Echtzeit. So wird bestätigt, dass Sicherheitsrichtlinien wie beabsichtigt durchgesetzt werden. Sobald der Benutzer die Änderungen festlegt, wird die inkrementelle Konfiguration an die Geräte von Juniper, Cisco, Arista oder Dell übertragen.

Apstra verwaltet den gesamten Netzwerklebenszyklus und gibt Ihnen die Möglichkeit, Ihr Netzwerk einfach zu erweitern und zu skalieren und aussagekräftige Gerätetelemetrie- und Anwendungsstromdaten zu extrahieren. Apstra stimmt Ihre Ziele mit dem tatsächlichen Status des Netzwerks ab und bietet Ihnen aussagekräftige Einblicke in Ihr Netzwerk, um sicherzustellen, dass Ihre Vorgaben erfüllt werden. Apstra lässt sich auch in Apstra Cloud-Services integrieren, eine Suite von KI-nativen, Cloud-basierten Anwendungen für den KI-Betrieb (AIOps), die Ihnen helfen, von der Netzwerk-Assurance zur Application-Assurance zu erweitern.

Funktionen und Vorteile

Apstra bietet die folgenden Funktionen:

Intent-based Netzwerkdesign und Betriebsabläufe

Intent-based Datencenter-Automatisierung erhöht die Anwendungsverfügbarkeit und -zuverlässigkeit, simplifiziert die Bereitstellung und den Betrieb und senkt die Kosten für Datencenter von Unternehmen, Cloud-Service Providern und Telekommunikationsanbietern drastisch. Als einzige Intent-based Networking-Technologie, die unabhängig von Hardware- und Betriebssystemen ist, verwirklicht Apstra die Vision einer vollständigen End-to-End-Automatisierung des Datencenters mit Funktionen wie gruppenbasierten Richtlinien, unternehmensweiter Skalierung und bedeutenden Intent-based Analyseerweiterungen.

Lebenszyklus-Management für Datencenter-Netzwerke

In der Regel wird das Netzwerk von Architekten entworfen und von Betreibern verwaltet, was zu einem Mangel an Informationsaustausch und dem Fehlen einer zentralen Informationsquelle (Single Source of Truth- SSOT) führt. Die Architekten wissen nicht, welche Änderungen am Netzwerk vorgenommen wurden, und die Betreiber sind nicht vollständig über die Möglichkeiten und bekannten Grenzen des Systems informiert. Apstra beseitigt diese Probleme, indem es einen SSOT im Intent-Datenspeicher erstellt und alle Netzwerkverschiebungen, -ergänzungen und -änderungen verfolgt. Apstra verfolgt nicht nur Änderungen, die von anderen Systemen am Netzwerk vorgenommen werden, sondern bietet auch einfache Workflows für die Implementierung von Änderungen im gesamten Netzwerk.

Erweiterte Telemetrie: Intent-based Analysen

Für den Betrieb von Day 2 ist die kontinuierliche Überwachung und Validierung des Betriebszustands Ihrer Netzwerkinfrastruktur von entscheidender Bedeutung, um sicherzustellen, dass Ihre Absicht erfüllt wird, die Services wie erwartet bereitgestellt werden und Ihr Netzwerk ordnungsgemäß funktioniert. Die Erfassung von Telemetriedaten ist zur Erreichung dieser Ziele erforderlich, reicht aber nicht aus. Netzbetreiber versinken häufig in Telemetriedaten, die von herkömmlichen Überwachungssystemen erfasst werden, weil sie nicht über die nötigen Werkzeuge verfügen, um die Daten zu analysieren und verwertbare Erkenntnisse zu gewinnen.

Mit der Intent-based Analytics (IBA) von Apstra können Sie die Art und Weise definieren, wie Sie Telemetriedaten aus Ihrem Netzwerk überwachen und analysieren möchten. IBA ermöglicht es Ihnen, Regeln und Systemprüfungen auf Expertenebene zu erstellen und sie in das Netzwerkmanagementsystem einzubetten, damit sie kontinuierlich ausgeführt werden und sich bei Änderung des Netzwerks automatisch aktualisieren. Mit IBA können Sie benutzerdefinierte Analyse-Pipelines in Echtzeit mit allen integrierten Verarbeitungsfunktionen erstellen, sodass Sie die komplexesten Fehlerbehebungsszenarien kodifizieren und die Extraktion von Erkenntnissen aus Telemetriedaten automatisieren können.

Apstra wird mit einer Vielzahl von vordefinierten IBA-Sonden geliefert, die integrierte Telemetrie-Kollektoren nutzen. Für Juniper Geräte können Sie auch benutzerdefinierte Kollektoren mit einem beliebigen „show“-Befehl erstellen, die es Ihnen ermöglichen, alle von diesen Geräten verfügbaren Daten zu sammeln und dann die IBA-Verarbeitungsfunktionen zu nutzen, um benutzerdefinierte Analysen auf die Daten anzuwenden und die Ergebnisse in benutzerdefinierten Dashboards zu präsentieren.

IBA-Sonden bieten Ihnen nicht nur leistungsstarke Echtzeitanalysen, sondern auch Einblicke in historische Daten durch Analyseberichte. Diese Berichte nutzen die statistische Analyse, um Ihnen zu helfen, die Verteilung Ihres Datensatzes im Laufe der Zeit zu verstehen, Ausreißer zu identifizieren und Trends zu analysieren.

Skalierbarkeit in kleinen und großen Datencentern

Apstra wurde für die größten Datencenter der Welt entwickelt und unterstützt Hunderttausende von verbundenen Servern. Dies wird durch den Support für 3-stufige oder 5-stufige Clos-IP-Fabrics mit EVPN-Virtual Extensible LAN (VXLAN) als Overlay erreicht. Apstra unterstützt auch kleinere Fabric-Designs. In Edge-Datencentern werden beispielsweise nur einige Switches bereitgestellt, aber die Anzahl der Bereitstellungen ist groß und stark verteilt. Apstra kann alle Betriebsabläufe in den Edge-Datencentern einfach in einer einzigen Verwaltungsschnittstelle konsolidieren.

Unabhängig von der Anzahl und dem Umfang der Bereitstellungen konzentriert sich der Schwerpunkt auf die Absicht und die Übersetzung dieser Absicht in die Konfiguration. Betreiber können problemlos Änderungen an diesen Rollen vornehmen und so umfangreiche Änderungen an den Konfigurationen verschiedener Anbieter und Netzwerkdesigns veranlassen. Um diese Anforderungen zu erfüllen, ist Apstra mit einem hoch skalierbaren Graph-Datenspeicher mit hohem Durchsatz ausgestattet, der alle Änderungen in Echtzeit verfolgt und das Unternehmen von der Verwaltung einzelner IP-Adressen oder Konfigurationen entlastet. Dadurch können sich die Betreiber auf die geschäftsspezifischen Anforderungen konzentrieren, anstatt sich mit der Fehlersuche auf niedriger Ebene zu befassen oder das Netzwerkmanagementsystem nach jeder Änderung neu zu konfigurieren.

Flexibles Fabric-Design und Konnektivität

Apstra löst die Komplexität der Bereitstellung und des Betriebs von Datencenter-Netzwerken der nächsten Generation, indem es einfach zu implementierende und hoch validierte Fabric-Referenzdesigns bietet, die für jede Netzwerkgröße verwendet werden können und mehrere Anwendungsszenarien abdecken. Einige Datencenter erfordern jedoch möglicherweise bestimmte oder vorkonfigurierte Topologien, Protokolle oder Architekturen, die von diesen Vorlagen nicht adressiert werden.

Mit dem „Freeform-Referenzdesign“ von Apstra können Sie das Design erstellen, das Sie möchten und wie Sie es möchten. Sie können jede Funktion, jedes Protokoll oder jede Architektur nutzen, die zu Ihrem Bereitstellungsszenario passt. Freeform präsentiert eine interaktive Leinwand für das visuelle Design oder die Modellierung jeder beliebigen Netzwerktopologie. Die Konfiguration wird über Konfigurationsvorlagen verwaltet, die Ihnen die vollständige Kontrolle über die Konfiguration der Geräte gewährleistet.

Sie können weiterhin die gleichen einfachen und leistungsstarken Funktionen für die Verwaltung des Lebenszyklus nutzen, darunter Upgrades des Gerätebetriebssystems, einfache Gerätebereitstellungen, Modellierung des Datencenters vor der Bereitstellung, Gerätetelemetrie, Analyse-Dashboards, leistungsstarke Intent-based Analysen und Time Voyager.

Apstra bietet auch flexible Konnektivitätsoptionen für Server, Firewalls und externe Router. Diese Konnektivitätsoptionen können schnell an jedem Port in der Fabric angebunden werden, wobei eine deterministische Konfiguration gewährleistet, dass alle Protokolle ordnungsgemäß funktionieren.

Time Voyager

Eine wichtige Betriebsfunktion für jeden Netzwerkbetreiber ist die schnelle Wiederherstellung nach einem menschlichen Fehler. Dies ist in der Regel ein komplexer, anbieterspezifischer Prozess, der ein umfassendes Verständnis des vollständigen Zustands aller Element und ihrer Beziehungen zueinander zu bestimmten Zeitpunkten erfordert. Die Time Voyager-Funktion beschleunigt die Lösungsfindung, indem sie es dem Betreiber ermöglicht, den gesamten Zustand des Netzwerks (Intent, Konfiguration und kontinuierliche Validierungen) mit ein paar einfachen Klicks vorwärts oder rückwärts zu bewegen und zu einem bestimmten Zeitpunkt zurückzukehren. Diese einzigartige Fähigkeit wird durch den grundlegenden absichtsbasierten Ansatz ermöglicht, einschließlich der SSOT- und Assurance-Validierungen.

Vernetzung von Datencentern

Da Netzwerke expandieren und Anwendungen eine größere geografische Vielfalt von Datencentern erfordern, haben mehrere Anbieter proprietäre DCI-Funktionen (Data Center Interconnect) eingeführt, um gedehnte Layer 2-Domänen und aktive/aktive Topologien zwischen Datencentern zu adressieren. Im Gegensatz dazu unterstützt Apstra ein branchenübliches EVPN-VXLAN-Overlay, das Layer 2-Anwendungssegmente außerhalb der von Apstra verwalteten Topologie erweitert. Dies ermöglicht Architekten die Integration mehrerer unterschiedlicher Datencenter für effektives Load Balancing, Legacy-Migration, Disaster Recovery oder gemeinsame Nutzung von Ressourcen bei gleichzeitiger Isolierung von Fehlerdomänen für hohe Verfügbarkeit und Ausfallsicherheit. Apstra automatisiert die Konfiguration von DCI mit VXLAN-Tunnel-Stitching und reduziert die Komplexität der Vereinheitlichung mehrerer Datencenter drastisch.

Assurance für Zugriffslistenrichtlinien

Die Apstra Sicherheitsrichtlinie bietet eine einfache Benutzeroberfläche und eine API, mit der Benutzer Richtlinien zur Steuerung des Datenverkehrs zwischen virtuellen Netzwerken, IP-Endgeräten und Routing-Zonen definieren können. Die Richtlinie wird automatisch als L3-ACL auf die relevanten Durchsetzungspunkte angewendet, was die Verwaltung radikal simplifiziert und die Größe der Zugriffssteuerungslisten reduziert. Darüber hinaus kann Apstra Konflikte erkennen, wenn mehrere Richtlinien innerhalb eines Entwurfs überlappt werden, und die Konflikte automatisch auf der Grundlage von Benutzereinstellungen wie „spezifischere zuerst“ oder „generischere zuerst“ lösen. Benutzer können bestehende Richtlinien auf der Grundlage von Quell-/Zielobjekt und nach der Art des Datenverkehrs (Protokoll und Portnummer) durchsuchen, um zu ermitteln, ob ein bestimmter Datenverkehrsstrom von aktiven Richtlinien betroffen ist.

Unterstützung für alle moderne Netzwerkplattformen

Apstra bietet die branchenweit erste und einzige herstellerunabhängige Intent-based Netzwerkplattform, die es Unternehmen ermöglicht, ein Netzwerk zu entwerfen, ohne Rücksicht auf die Hardwareplattformen zu nehmen, die letztendlich eingesetzt werden. Die Tools für die Gestaltung und Verwaltung des Netzwerks sind die gleichen, unabhängig davon, welche Hardware oder welches Netzwerk-Betriebssystem des Anbieters letztendlich ausgewählt wird. Dies führt zu einer massiven Senkung der Betriebskosten, da kein Fachwissen der Mitarbeiter über verschiedene Plattformen und unterschiedliche Anbieter mehr erforderlich ist. Es besteht auch die Möglichkeit, die Investitionskosten zu senken, da alle modernen Anbieter für die Aufnahme in eine mit Apstra verwaltete Umgebung in Betracht gezogen werden können.

Datenstromdaten

Apstra Flow, eine anbieterübergreifende Lösung für die Netzwerkbeobachtbarkeit für moderne Datencenter, bietet beispiellose Einblicke in jede Größenordnung für die Netzwerkleistung, Verfügbarkeit und Sicherheit. Apstra Flow bietet vollständige Netzwerkvisibilität und eine tiefgreifende Analyse von Datenverkehrsmustern, damit Administratoren die Ursache eines Problems erkennen und die Probleme lösen können. Diese umfassende Visibilität optimiert die Netzwerkleistung, erhöht die Sicherheit und verbessert die Kapazitätsplanung und Kostenkontrolle.

Apstra Flow liefert granulare Informationen über den Netzwerkverkehr, einschließlich Quell- und Ziel-IP-Adressen, Ports, Protokolle und die übertragene Datenmenge. Wenn Netzwerkadministratoren über diese Informationen verfügen, können sie die Leistung des Netzwerks besser verstehen und potenzielle Probleme wie Überlastung, hohe Latenz oder Paketverlust identifizieren.

Netzwerkingenieure können die Erkenntnisse aus Apstra Flow nutzen, um Strategien zu implementieren, die den Datenverkehr im Netzwerk optimieren, die Latenz reduzieren, die Lasten über die Netzwerkpfade ausgleichen und die effizienteste Nutzung der verfügbaren Ressourcen gewährleisten.

Die Fähigkeit von Apstra Flow, den herstellerübergreifenden Netzwerkdatenverkehr mit unternehmensspezifischen Informationen zu bereichern, ermöglicht eine tiefergehende Analyse und ein besseres Verständnis von Netzwerkverkehrsmustern, der Ressourcennutzung und den Sicherheitsrisiken. Apstra Flow hilft Unternehmen dabei, ihre Sicherheitslage zu verbessern, Bedrohungen effektiver zu erkennen und darauf zu reagieren und die Compliance mit regulatorischen Anforderungen aufrechtzuerhalten.

Apstra Cloud-Services nutzt auch Apstra Flow-Daten, um zusätzliche KI-native Application Awareness und Assurance-Funktionen bereitzustellen.

VMware-Integrationen

Apstra ist eng mit VMware NSX-T und VMware vCenter integriert, um Netzwerkbetreibern Einblick in virtuelle Workloads und Netzwerke zu geben. Die integrierte Validierung beschleunigt die Fehlerbehebung bei Problemen mit virtuellen Unternehmensnetzwerken, Diskrepanzen bei Port-Gruppen/Fabric-VLAN/Link Aggregation Control Protocol (LACP) und VM-Datenverkehrproblemen. Workflows zur Behebung von Problemen helfen Anwendern, Fehlkonfigurationen von VLANs schneller zu beheben, indem sie automatisch die richtigen Änderungen an der Netzwerk-Fabric vorschlagen.

| Funktion | Standard | Advanced | Premium | Connector für VMware |

| Netzwerkdesign | ||||

| 3-stufiges und 5-stufiges Clos-Design | X | X | X | |

| Collapsed Fabric-Design (Edge-Datencenter) | X | X | X | |

| L2-Zugriffs-Switches | X | X | X | |

| Switches mit hoher Verfügbarkeit auf der Zugriffsebene | X | X | X | |

| Freeform-Design (jedes Netzwerkdesign) | X | X | X | |

| IPv4-Fabric (nicht EVPN) | X | X | X | |

| IPv6-Fabric RFC-5549 (nicht EVPN) | X | X | X | |

| EVPN-Fabric | X | X | X | |

| Virtuelle Routing- und Weiterleitungstabellen (VRFs) | X | X | X | |

| Virtuelle L2/L3-Netzwerke (IPv4/IPv6) | X | X | X | |

| Intra-Rack (VLAN) oder Inter-Rack (VXLAN) virtuelle Netzwerke | X | X | X | |

| Single- oder Dual-Homing externer Systeme (MLAG/vPC/CLAG/ ESI) | X | X | X | |

| L3-Subschnittstellen | X | X | X | |

| Dynamic Host Configuration Protocol (DHCP)-Relay | X | X | X | |

| Externes BGP-Peering | X | X | X | |

| Dynamische BGP-Nachbarn | X | X | X | |

| Granulare Import-/Export-Routing-Richtlinien | X | X | X | |

| Statische Routen | X | X | X | |

| Remote-EVPN-Gateways für L2/L3-Data Center Interconnect (DCI) | X | X | ||

| Integrierte Interconnect/VXLAN-Verknüpfung (DCI) | X | X | ||

| Gemischte Anbieter-Fabrics (d. h. Fabrics mit Geräten anderer Anbieter) | X | |||

| Gerätebetriebssystem | ||||

| Junos®-Betriebssystem und vJunos-Switch | X | X | X | |

| Junos OS Evolved und vJunosEvolved | X | X | X | |

| Cisco NX-OS und NX-OSv | X | |||

| Arista EOS und vEOS | X | |||

| Enterprise und Edge Standard SONiC® | X | |||

| Telemetrie-Services | ||||

| Address Resolution Protocol (ARP)-Tabelle | X | X | X | |

| Media Access Control (MAC)-Tabelle | X | X | X | |

| BGP-Sitzung | X | X | X | |

| Hostname | X | X | X | |

| Schnittstelle und Schnittstellenzähler | X | X | X | |

| Transceiver-Informationen | X | X | X | |

| Informationen zur Link-Aggregation-Group/Multichassis-Link-Aggregation-Group (LAG/MLAG) | X | X | X | |

| Informationen zum Link Layer Discovery Protocol (LLDP) | X | X | X | |

| Ressourcennutzung (Festplatte, Speicher, CPU) | X | X | X | |

| Zustand der Geräteumgebung (Netzteil, Lüftertemperatur usw.) | X | X | ||

| Zustand der Telemetrie-Services | X | X | X | |

| Benutzerdefinierter Telemetrie-Collector (jede zusätzliche Telemetrie) | X | X | ||

| IP-Routing-Tabelle | X | X | X | |

| Aktive Konfiguration | X | X | X | |

| EVPN-Flooding-Tabelle | X | X | ||

| EVPN-Routing-Tabelle | X | X | ||

| Datenstromdaten (sFlow, NetFlow, IPFIX und IFA) | X | |||

| Intent‑based Analytics (IBA) | ||||

| Benutzerdefinierte Dashboards und Widgets | X | X | X | |

| Programmierbare Sonden | X | X | X | |

| Tags und Eigenschaftssätze für benutzerdefinierte Sonden | X | X | X | |

| Überprüfung des Systemzustands und der Umgebung des Geräts | X | X | X | |

| Gerätedatenverkehr und Headroom | X | X | X | |

| LAG-Missverhältnis | X | X | X | |

| MLAG-Missverhältnis* | X | X | X | |

| ESI-Missverhältnis* | X | X | X | |

| ECMP (Equal-cost multipath)-Missverhältnis für Fabric-Schnittstellen | X | X | X | |

| MAC-Überwachung | X | X | X | |

| Telemetrie-Streaming über Protokollpuffer* | X | X | ||

| Bandbreitennutzung | X | X | ||

| Kritische Services: Nutzung, Trendentwicklung, Warnmeldung* | X | X | ||

| Leafs beherbergen kritische Services: Nutzung, Trendentwicklung, Warnmeldung* | X | X | ||

| Ableitung von Datenverkehrsanomalien | X | X | X | |

| ECMP (Equal-cost multipath)-Missverhältnis für Spine-to-Super-Spine-Schnittstellen* | X | X | ||

| ECMP (Equal-cost multipath)-Missverhältnis für externe Schnittstellen | X | X | ||

| Spine-Fehlertoleranz* | X | X | ||

| EVPN-VXLAN Typ-3-Routenvalidierung* | X | X | ||

| EVPN-VXLAN Typ-5-Routenvalidierung* | X | X | ||

| VXLAN-Flood-Listenvalidierung* | X | X | ||

| EVPN-Host-Flaps-Erkennung* | X | X | ||

| BGP-Flapping-Erkennung | X | X | ||

| Aktive/Inaktive Fabric-Ports | X | X | ||

| Aktive/Inaktive Spine-to-Super-Spine* | X | X | ||

| Aktiv-/Inaktiv-spezifische Schnittstellen | X | X | ||

| Paketverwerfung | X | X | ||

| Schnittstellen-Flapping | X | X | ||

| East-West Traffic insgesamt* | X | X | ||

| Optische Transceiver | X | X | ||

| Anzeige externer Routen* | X | X | ||

| Connectivity Fault Model* | X | X | ||

| Cabling Fault Model* | X | X | ||

| Multi-Agent-Detektor (nur Arista)* | X | |||

| Diskrepanz zwischen Hypervisor- und Fabric-VLAN-Konfiguration* | X | |||

| VMs ohne Fabric-konfigurierte VLANs* | X | |||

| Diskrepanz zwischen Hypervisor- und Fabric-LAG-Konfiguration* | X | |||

| Hypervisor mit fehlender LLDP-Konfiguration* | X | |||

| Diskrepanz der maximalen Übertragungseinheit (MTU) des Hypervisors* | X | |||

| MTU-Prüfung des Hypervisors* | X | |||

| Redundanz-Prüfung des Hypervisors* | X | |||

| Plattform | ||||

| Backup/Wiederherstellung des Apstra-Servers | X | X | X | |

| Integritätsbericht des Apstra-Servers | X | X | X | |

| Upgrades des Apstra-Servers | X | X | X | |

| RESTful APIs | X | X | X | |

| API-Benutzerhandbücher und API-Explorer | X | X | X | |

| Graphmodell und GraphQL/QE API | X | X | X | |

| Apstra CLI | X | X | X | |

| Apstra Developer SDK (Python) | X | X | X | |

| Erweiterbare On-Box- oder Off-Box-Geräte-Agents | X | X | X | |

| Multiuser-Verwaltung | X | X | X | |

| Rollenbasierte Zugriffssteuerung | X | X | X | |

| Selbstintegritätsprüfung | X | X | X | |

| Sicherheit | ||||

| Multiuser-Verwaltung | X | X | X | |

| Rollenbasierte Zugriffssteuerung | X | X | X | |

| LDAP-Authentifizierung | X | X | X | |

| TACACS+-Authentifizierung | X | X | X | |

| RADIUS-Authentifizierung | X | X | X | |

| Active Directory-Authentifizierung | X | X | X | |

| HTTPS UI | X | X | X | |

| Sicherheitsverstärkung des Apstra-Servers | X | X | X | |

| API-gesteuerter Betrieb | X | X | X | |

| Blueprint-Anpassung | ||||

| Vorlagentypen und -optionen | X | X | X | |

| Konnektivitätsvorlagen | X | X | X | |

| Configlets mit granularem Umfang (z. B. Schnittstellenebene) | X | X | X | |

| Konfigurationsvorlagen (nur Freeform) | X | X | X | |

| Eigenschaftensätze | X | X | X | |

| Tags-Management | X | X | X | |

| Ressourcenpool-Management | X | X | X | |

| Day-2-Rack-Modifikationen | X | X | X | |

| Day-2-Fabric-Erweiterung | X | X | X | |

| Day-2+-Betrieb | ||||

| Staged/Commit-Workflows | X | X | X | |

| Rollback-Netzwerkstatus (Time Voyager) | X | X | X | |

| Generische Systeme hinzufügen/entfernen | X | X | X | |

| Racks hinzufügen/aktualisieren/entfernen | X | X | X | |

| Pods hinzufügen/entfernen | X | X | X | |

| Upgrade/Downgrade des Netzwerkbetriebssystems | X | X | X | |

| Schnittstelle ändern/hinzufügen | X | X | X | |

| Schnittstelle nach oben/unten drehen | X | X | X | |

| Break-/Form-Lags | X | X | X | |

| Gerätewartung | X | X | X | |

| Außerbetriebnahme von Geräten | X | X | X | |

| Geräteaustausch | X | X | X | |

| Ressourcennutzung | X | X | X | |

| Virtuelles Netzwerkmanagement mit Bulk-Betrieb | X | X | X | |

| Richtlinien-Assurance | ||||

| Erkennung von Konfigurationsabweichungen | X | X | X | |

| Einschränkungsrichtlinien der Routing-Zone | X | X | X | |

| Zugriffslistenrichtlinien – Konflikterkennung und -lösung | X | |||

| 802.1x Network Admission Control | X | |||

| Datenverkehrssteuerung mit ACLs | X | |||

| Richtlinienverwaltung | X | |||

| Verkabelungskarte: Anti-Affinitätsrichtlinien | X | |||

| Sicherheitsrichtlinie (Firewall-Filter/Zugriffssteuerungslisten) | X | |||

| Geräteverwaltung | ||||

| Universelle Zero-Touch-Bereitstellung (ZTP) mit grafischer Benutzeroberfläche | X | X | X | |

| Installationsprogramm für Geräte-Agent | X | X | X | |

| Lebenszyklusmanagement | X | X | X | |

| Gerätequarantäne | X | X | X | |

| Gerätewartung | X | X | X | |

| Integration visueller Infrastruktur | ||||

| VMware vCenter | X | |||

| VMware NSX-T | X | |||

Bestellinformationen

Bitte wenden Sie sich an Ihren Vertriebsmitarbeiter von Juniper, um Informationen zur Bestellung von Juniper Apstra zu erhalten.

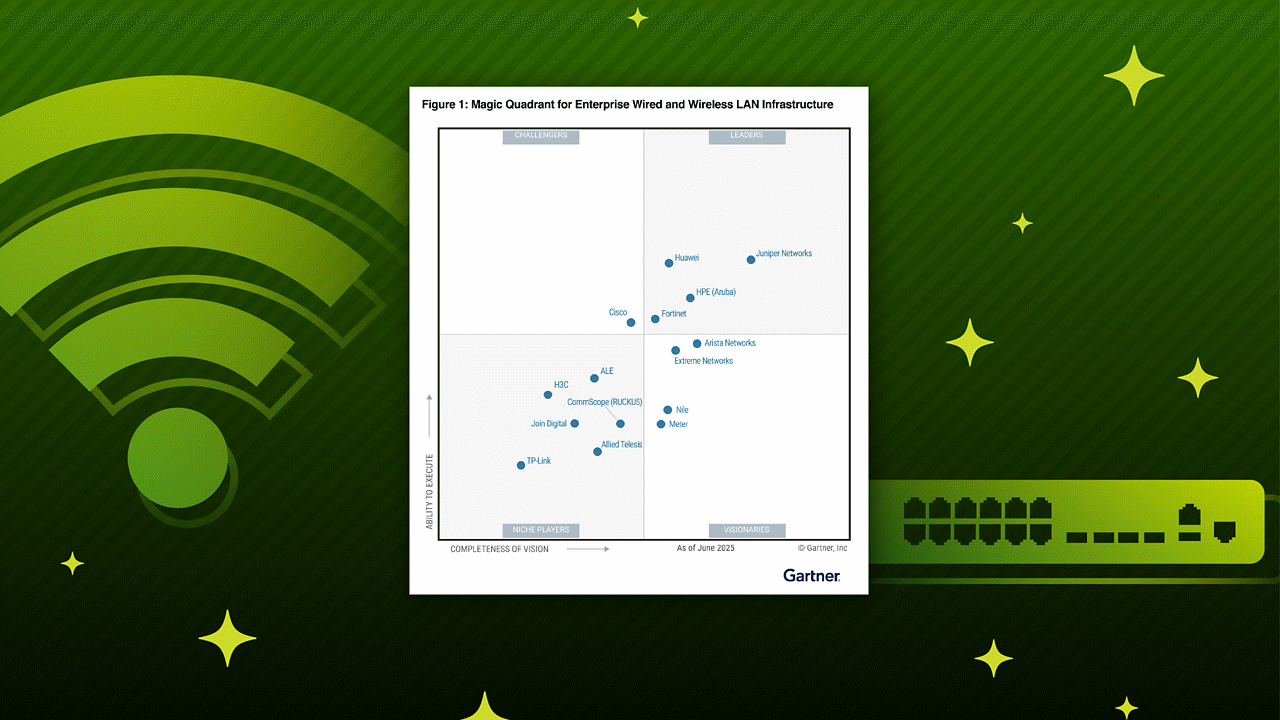

Info über Juniper Networks

Juniper Networks ist davon überzeugt, dass Konnektivität nicht dasselbe ist wie eine großartige Verbindung. Die KI-native Netzwerkplattform von Juniper ist von Grund auf für die Nutzung von KI konzipiert, um die besten und sichersten Benutzererfahrungen vom Edge bis zum Datencenter und zur Cloud bereitzustellen. Weitere Informationen finden Sie unter Juniper Networks (www.juniper.net) oder folgen Sie Juniper auf X (Twitter), LinkedIn und Facebook.

1000699 – 012 – DE OKTOBER 2024