Nesta página

Exemplo: Configuração de uma política de roteamento para anúncio condicional que permite a instalação condicional de prefixos em uma tabela de roteamento

Este exemplo mostra como configurar a instalação condicional de prefixos em uma tabela de roteamento usando a política de exportação do BGP.

Requisitos

Este exemplo usa os seguintes componentes de hardware e software:

Roteadores de borda multisserviço da Série M, plataformas de roteamento universal 5G da Série MX ou roteadores de núcleo da Série T

Versão 9.0 ou posterior do Junos OS

Visão geral

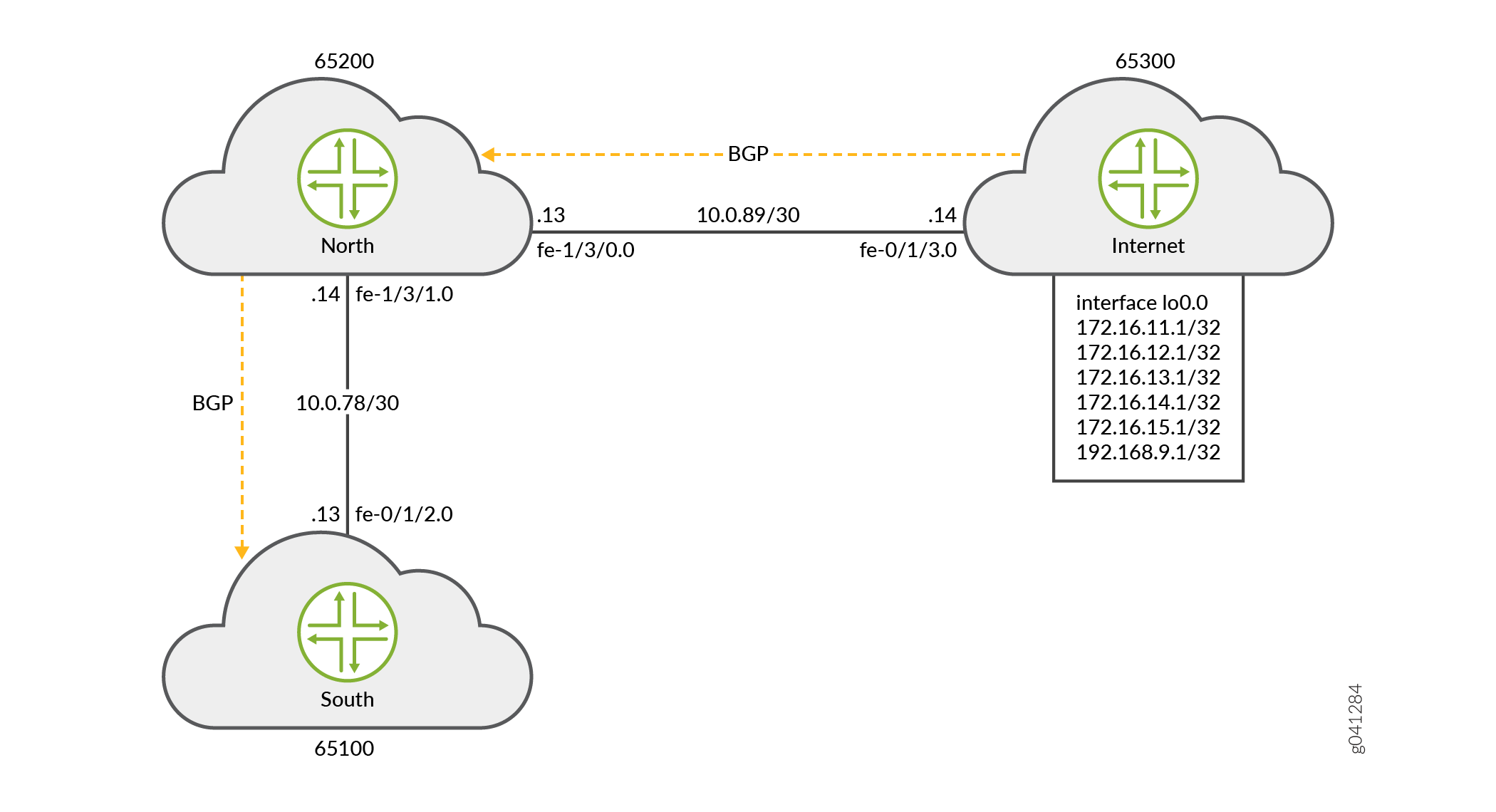

Neste exemplo, três roteadores em três sistemas autônomos diferentes (ASs) estão conectados e configurados com o protocolo BGP. A Internet rotulada pelo roteador, que é o roteador upstream, tem cinco endereços configurados em sua interface de loopback lo0.0 (172.16.11.1/32, 172.16.12.1/32, 172.16.13.1/32, 172.16.14.1/32 e 172.16.15.1/32) e um endereço de loopback extra (192.168.9.1/32) está configurado como iD do roteador. Esses seis endereços são exportados para BGP para emular o conteúdo de uma tabela de roteamento BGP de um roteador conectado à Internet e anunciados para o Norte.

Os roteadores Norte e Sul usam as redes 10.0.89.12/30 e 10.0.78.12/30, respectivamente, e usam 192.168.7.1 e 192.168.8.1 para seus respectivos endereços de loopback.

Figura 1 mostra a topologia usada neste exemplo.

O Roteador Norte exporta as rotas BGP 172.16.0.0/16 que aprende da Internet do Roteador ao Roteador Sul. Essas rotas podem representar as rotas de propriedade do domínio do roteador da Internet. Além disso, quando a rota específica 172.16.11.1/32 está presente, o Roteador Norte também anuncia uma rota padrão. A rota 172.16.11.1 pode representar o enlace do roteador de Internet a um provedor de peering de trânsito de nível 1 que oferece conectividade de internet completa.

O Roteador Sul recebe todas as seis rotas, mas deve apenas instalar a rota padrão e uma outra rota específica (172.16.11.1/32) em sua tabela de roteamento.

Para resumir, o exemplo atende aos seguintes requisitos:

-

Na Região Norte, envie todos os prefixos de 172,16/16. Além disso, envie também 0/0 para o Sul apenas se uma rota específica estiver presente na tabela de roteamento inet.0 ( neste exemplo 172.16.11.1/32).

-

No Sul, aceite e instale a rota padrão e a rota 172.16.11.1/32 nas tabelas de roteamento e encaminhamento. Solte todas as outras rotas. Considere que o Sul pode ser um dispositivo de ponta inferior que não pode aceitar uma tabela completa de roteamento da Internet. Como resultado, o operador só quer que a South tenha a rota padrão e um outro prefixo específico.

O primeiro requisito é atendido com uma política de exportação no Norte:

user@North# show policy-options

policy-statement conditional-export-bgp {

term prefix_11 {

from {

protocol bgp;

route-filter 172.16.0.0/16 orlonger;

}

then accept;

}

term conditional-default {

from {

route-filter 0.0.0.0/0 exact;

condition prefix_11;

}

then accept;

}

term others {

then reject;

}

}

condition prefix_11 {

if-route-exists {

172.16.11.1/32;

table inet.0;

}

}

A lógica da política de exportação condicional pode ser resumida da seguinte forma: Se 0/0 estiver presente e se 172.16.11.1/32 estiver presente, envie o prefixo de 0/0. Isso implica que se 172.16.11.1/32 não estiver presente, então não envie 0/0.

O segundo requisito é atendido com uma política de importação no Sul:

user@South# show policy-options

policy-statement import-selected-routes {

term 1 {

from {

rib inet.0;

neighbor 10.0.78.14;

route-filter 0.0.0.0/0 exact;

route-filter 172.16.11.1/32 exact;

}

then accept;

}

term 2 {

then reject;

}

}

Neste exemplo, quatro rotas são perdidas como resultado da política de importação no Sul. Isso porque a política de exportação sobre o Norte vazou todas as rotas recebidas da Internet, e a política de importação no Sul exclui algumas dessas rotas.

É importante entender que no Junos OS, embora uma política de importação (filtro de rota de entrada) possa rejeitar uma rota, não usá-la para encaminhamento de tráfego e não incluí-la em um anúncio para outros pares, o roteador mantém essas rotas como rotas ocultas. Essas rotas ocultas não estão disponíveis para fins de política ou roteamento. No entanto, eles ocupam espaço de memória no roteador. Um provedor de serviços filtrando rotas para controlar a quantidade de informações que estão sendo mantidas na memória e processadas por um roteador pode querer que o roteador largue totalmente as rotas que estão sendo recusadas pela política de importação.

Rotas ocultas podem ser visualizadas usando o show route receive-protocol bgp neighbor-address hidden comando. As rotas ocultas podem então ser retidas ou retiradas da tabela de roteamento configurando a keep all | none declaração no [edit protocols bgp] nível ou [edit protocols bgp group group-name] hierarquia.

As regras da retenção de rotas BGP são as seguintes:

-

Por padrão, todas as rotas aprendidas com o BGP são retidas, exceto aquelas em que o caminho AS é em loop. (O caminho AS inclui o AS local.)

-

Ao configurar a

keep alldeclaração, todas as rotas aprendidas com o BGP são retidas, mesmo aquelas com o AS local no caminho AS. -

Ao configurar a declaração, o

keep noneBGP descarta rotas que foram recebidas de um peer e que foram recusadas pela política de importação ou outra verificação de sanidade. Quando essa declaração é configurada e a política de entrada muda, o Junos OS anuncia novamente todas as rotas anunciadas pelo peer.

Quando você configura keep all ou keep none e os pares suportam a atualização da rota, o orador local envia uma mensagem de atualização e realiza uma avaliação de importação. Para esses pares, as sessões não reiniciam. Para determinar se um peer suporta a atualização, verifique Peer supports Refresh capability a saída do show bgp neighbor comando.

Se você configurar keep all ou keep none o peer não oferecer suporte à reinicialização da sessão, as sessões BGP associadas serão reiniciadas (flapped).

Topologia

Configuração

Configuração rápida da CLI

Para configurar este exemplo rapidamente, copie os seguintes comandos, cole-os em um arquivo de texto, remova qualquer quebra de linha, altere os detalhes necessários para combinar com a configuração da sua rede e, em seguida, copie e cole os comandos no CLI no nível de [edit] hierarquia.

Internet do roteador

set interfaces lo0 unit 0 family inet address 172.16.11.1/32 set interfaces lo0 unit 0 family inet address 172.16.12.1/32 set interfaces lo0 unit 0 family inet address 172.16.13.1/32 set interfaces lo0 unit 0 family inet address 172.16.14.1/32 set interfaces lo0 unit 0 family inet address 172.16.15.1/32 set interfaces lo0 unit 0 family inet address 192.168.9.1/32 set interfaces fe-0/1/3 unit 0 family inet address 10.0.89.14/30 set protocols bgp group toNorth local-address 10.0.89.14 set protocols bgp group toNorth peer-as 65200 set protocols bgp group toNorth neighbor 10.0.89.13 set protocols bgp group toNorth export into-bgp set policy-options policy-statement into-bgp term 1 from interface lo0.0 set policy-options policy-statement into-bgp term 1 then accept set routing-options router-id 192.168.9.1 set routing-options autonomous-system 65300

Roteador Norte

set interfaces fe-1/3/1 unit 0 family inet address 10.0.78.14/30 set interfaces fe-1/3/0 unit 0 family inet address 10.0.89.13/30 set interfaces lo0 unit 0 family inet address 192.168.8.1/32 set protocols bgp group toInternet local-address 10.0.89.13 set protocols bgp group toInternet peer-as 65300 set protocols bgp group toInternet neighbor 10.0.89.14 set protocols bgp group toSouth local-address 10.0.78.14 set protocols bgp group toSouth export conditional-export-bgp set protocols bgp group toSouth peer-as 65100 set protocols bgp group toSouth neighbor 10.0.78.13 set policy-options policy-statement conditional-export-bgp term prefix_11 from protocol bgp set policy-options policy-statement conditional-export-bgp term prefix_11 from route-filter 172.16.0.0/16 orlonger set policy-options policy-statement conditional-export-bgp term prefix_11 then accept set policy-options policy-statement conditional-export-bgp term conditional-default from route-filter 0.0.0.0/0 exact set policy-options policy-statement conditional-export-bgp term conditional-default from condition prefix_11 set policy-options policy-statement conditional-export-bgp term conditional-default then accept set policy-options policy-statement conditional-export-bgp term others then reject set policy-options condition prefix_11 if-route-exists 172.16.11.1/32 set policy-options condition prefix_11 if-route-exists table inet.0 set routing-options static route 0/0 reject set routing-options router-id 192.168.8.1 set routing-options autonomous-system 65200

Roteador Sul

set interfaces fe-0/1/2 unit 0 family inet address 10.0.78.13/30 set interfaces lo0 unit 0 family inet address 192.168.7.1/32 set protocols bgp group toNorth local-address 10.0.78.13 set protocols bgp group toNorth import import-selected-routes set protocols bgp group toNorth peer-as 65200 set protocols bgp group toNorth neighbor 10.0.78.14 set policy-options policy-statement import-selected-routes term 1 from neighbor 10.0.78.14 set policy-options policy-statement import-selected-routes term 1 from route-filter 172.16.11.1/32 exact set policy-options policy-statement import-selected-routes term 1 from route-filter 0.0.0.0/0 exact set policy-options policy-statement import-selected-routes term 1 then accept set policy-options policy-statement import-selected-routes term 2 then reject set routing-options router-id 192.168.7.1 set routing-options autonomous-system 65100

Configuração da instalação condicional de prefixos

Procedimento passo a passo

O exemplo a seguir exige que você navegue por vários níveis na hierarquia de configuração. Para obter informações sobre como navegar na CLI, consulte Usando o Editor de CLI no modo de configuração no Guia de usuário do Junos OS CLI.

Para configurar a instalação condicional de prefixos:

Configure as interfaces do roteador que formam os links entre os três roteadores.

Router Internet [edit interfaces] user@Internet# set fe-0/1/3 unit 0 family inet address 10.0.89.14/30

Router North [edit interfaces] user@North# set fe-1/3/1 unit 0 family inet address 10.0.78.14/30 user@North# set fe-1/3/0 unit 0 family inet address 10.0.89.13/30

Router South [edit interfaces] user@South# set fe-0/1/2 unit 0 family inet address 10.0.78.13/30

Configure cinco endereços de interface de loopback na Internet do roteador para emular rotas BGP aprendidas com a Internet que devem ser importadas para a tabela de roteamento do Roteador Sul e configure um endereço adicional (192.168.9.1/32) que será configurado como iD do roteador.

Router Internet [edit interfaces lo0 unit 0 family inet] user@Internet# set address 172.16.11.1/32 user@Internet# set address 172.16.12.1/32 user@Internet# set address 172.16.13.1/32 user@Internet# set address 172.16.14.1/32 user@Internet# set address 172.16.15.1/32 user@Internet# set address 192.168.9.1/32

Além disso, configure os endereços da interface de loopback nos roteadores Norte e Sul.

Router North [edit interfaces lo0 unit 0 family inet] user@North# set address 192.168.8.1/32

Router South [edit interfaces lo0 unit 0 family inet] user@South# set address 192.168.7.1/32

Configure a rota padrão estática no Roteador Norte a ser anunciada para o Roteador Sul.

[edit routing-options] user@North# set static route 0/0 reject

Definir a condição para exportação de prefixos da tabela de roteamento no Roteador Norte.

[edit policy-options condition prefix_11] user@North# set if-route-exists 172.16.11.1/32 user@North# set if-route-exists table inet.0

Definir políticas de exportação (

into-bgpeconditional-export-bgp) nos roteadores Internet e Norte, respectivamente, para anunciar rotas para BGP.Nota:Certifique-se de fazer referência à condição

prefix_11(configurada em etapa 4), na política de exportação.Router Internet [edit policy-options policy-statement into-bgp ] user@Internet# set term 1 from interface lo0.0 user@Internet# set term 1 then accept

Router North [edit policy-options policy-statement conditional-export-bgp] user@North# set term prefix_11 from protocol bgp user@North# set term prefix_11 from route-filter 172,16.0.0/16 orlonger user@North# set term prefix_11 then accept user@North# set term conditional-default from route-filter 0.0.0.0/0 exact user@North# set term conditional-default from condition prefix_11 user@North# set term conditional-default then accept user@North# set term others then reject

Definir uma política de importação (

import-selected-routes) no Roteador Sul para importar algumas das rotas anunciadas pelo Roteador Norte em sua tabela de roteamento.[edit policy-options policy-statement import-selected-routes ] user@South# set term 1 from neighbor 10.0.78.14 user@South# set term 1 from route-filter 172.16.11.1/32 exact user@South# set term 1 from route-filter 0.0.0.0/0 exact user@South# set term 1 then accept user@South# set term 2 then reject

Configure o BGP nos três roteadores para permitir o fluxo de prefixos entre os sistemas autônomos.

Nota:Certifique-se de aplicar as políticas definidas de importação e exportação aos respectivos grupos BGP para que o anúncio de prefixo ocorra.

Router Internet [edit protocols bgp group toNorth] user@Internet# set local-address 10.0.89.14 user@Internet# set peer-as 65200 user@Internet# set neighbor 10.0.89.13 user@Internet# set export into-bgp

Router North [edit protocols bgp group toInternet] user@North# set local-address 10.0.89.13 user@North# set peer-as 65300 user@North# set neighbor 10.0.89.14

[edit protocols bgp group toSouth] user@North# set local-address 10.0.78.14 user@North# set peer-as 65100 user@North# set neighbor 10.0.78.13 user@North# set export conditional-export-bgp

Router South [edit protocols bgp group toNorth] user@South# set local-address 10.0.78.13 user@South# set peer-as 65200 user@South# set neighbor 10.0.78.14 user@South# set import import-selected-routes

Configure a ID do roteador e o número do sistema autônomo para os três roteadores.

Nota:Neste exemplo, a ID do roteador está configurada com base no endereço IP configurado na interface lo0.0 do roteador.

Router Internet [edit routing options] user@Internet# set router-id 192.168.9.1 user@Internet# set autonomous-system 65300

Router North [edit routing options] user@North# set router-id 192.168.8.1 user@North# set autonomous-system 65200

Router South [edit routing options] user@South# set router-id 192.168.7.1 user@South# set autonomous-system 65100

Resultados

A partir do modo de configuração, confirme sua configuração emitindo os show interfacescomandos show protocols bgpshow policy-optionse show routing-options os comandos. Se a saída não exibir a configuração pretendida, repita as instruções neste exemplo para corrigir a configuração.

Internet de dispositivos

user@Internet# show interfaces

fe-0/1/3 {

unit 0 {

family inet {

address 10.0.89.14/30;

}

}

}

lo0 {

unit 0 {

family inet {

address 172.16.11.1/32;

address 172.16.12.1/32;

address 172.16.13.1/32;

address 172.16.14.1/32;

address 172.16.15.1/32;

address 192.168.9.1/32;

}

}

}

user@Internet# show protocols bgp

group toNorth {

local-address 10.0.89.14;

export into-bgp;

peer-as 65200;

neighbor 10.0.89.13;

}

user@Internet# show policy-options

policy-statement into-bgp {

term 1 {

from interface lo0.0;

then accept;

}

}

user@Internet# show routing-options router-id 192.168.9.1; autonomous-system 65300;

Dispositivo Norte

user@North# show interfaces

fe-1/3/1 {

unit 0 {

family inet {

address 10.0.78.14/30;

}

}

}

fe-1/3/0 {

unit 0 {

family inet {

address 10.0.89.13/30;

}

}

}

lo0 {

unit 0 {

family inet {

address 192.168.8.1/32;

}

}

}

user@North# show protocols bgp

group toInternet {

local-address 10.0.89.13;

peer-as 65300;

neighbor 10.0.89.14;

}

group toSouth {

local-address 10.0.78.14;

export conditional-export-bgp;

peer-as 65100;

neighbor 10.0.78.13;

}

user@North# show policy-options

policy-statement conditional-export-bgp {

term prefix_11 {

from {

protocol bgp;

route-filter 172.16.0.0/16 orlonger;

}

then accept;

}

term conditional-default {

from {

route-filter 0.0.0.0/0 exact;

condition prefix_11;

}

then accept;

}

term others {

then reject;

}

}

condition prefix_11 {

if-route-exists {

172.16.11.1/32;

table inet.0;

}

}

user@North# show routing-options

static {

route 0.0.0.0/0 reject;

}

router-id 192.168.8.1;

autonomous-system 65200;

Dispositivo Sul

user@South# show interfaces

fe-0/1/2 {

unit 0 {

family inet {

address 10.0.78.13/30;

}

}

}

lo0 {

unit 0 {

family inet {

address 192.168.7.1/32;

}

}

}

user@South# show protocols bgp

bgp {

group toNorth {

local-address 10.0.78.13;

import import-selected-routes;

peer-as 65200;

neighbor 10.0.78.14;

}

}

user@South# show policy-options

policy-statement import-selected-routes {

term 1 {

from {

neighbor 10.0.78.14;

route-filter 172.16.11.1 exact;

route-filter 0.0.0.0/0 exact;

}

then accept;

}

term 2 {

then reject;

}

}

user@South# show routing-options router-id 192.168.7.1; autonomous-system 65100;

Se você terminar de configurar os roteadores, entre no commit modo de configuração.

Verificação

Confirme se a configuração está funcionando corretamente.

- Verificação do BGP

- Verificação do anúncio de prefixo da Internet do roteador para o roteador norte

- Verificação do anúncio de prefixo do roteador norte ao roteador sul

- Verificação da política de importação do BGP para instalação de prefixos

- Verificação da exportação condicional do roteador norte para o roteador sul

- Verificando a presença de rotas ocultas por política (opcional)

Verificação do BGP

Propósito

Verifique se as sessões de BGP foram estabelecidas entre os três roteadores.

Ação

A partir do modo operacional, execute o show bgp neighbor neighbor-address comando.

Verifique a sessão BGP na Internet do roteador para verificar se o Roteador Norte é um vizinho.

user@Internet> show bgp neighbor 10.0.89.13 Peer: 10.0.89.13+179 AS 65200 Local: 10.0.89.14+56187 AS 65300 Type: External State: Established Flags: [ImportEval Sync] Last State: OpenConfirm Last Event: RecvKeepAlive Last Error: None Export: [ into-bgp ] Options: [Preference LocalAddress PeerAS Refresh] Local Address: 10.0.89.14 Holdtime: 90 Preference: 170 Number of flaps: 0 Peer ID: 192.168.8.1 Local ID: 192.168.9.1 Active Holdtime: 90 Keepalive Interval: 30 Group index: 0 Peer index: 0 BFD: disabled, down Local Interface: fe-0/1/3.0 NLRI for restart configured on peer: inet-unicast NLRI advertised by peer: inet-unicast NLRI for this session: inet-unicast Peer supports Refresh capability (2) Stale routes from peer are kept for: 300 Peer does not support Restarter functionality NLRI that restart is negotiated for: inet-unicast NLRI of received end-of-rib markers: inet-unicast NLRI of all end-of-rib markers sent: inet-unicast Peer supports 4 byte AS extension (peer-as 65200) Peer does not support Addpath Table inet.0 Bit: 10000 RIB State: BGP restart is complete Send state: in sync Active prefixes: 0 Received prefixes: 0 Accepted prefixes: 0 Suppressed due to damping: 0 Advertised prefixes: 6 Last traffic (seconds): Received 9 Sent 18 Checked 28 Input messages: Total 12 Updates 1 Refreshes 0 Octets 232 Output messages: Total 14 Updates 1 Refreshes 0 Octets 383 Output Queue[0]: 0Verifique a sessão BGP no Roteador Norte para verificar se a Internet do roteador é uma vizinha.

user@North> show bgp neighbor 10.0.89.14 Peer: 10.0.89.14+56187 AS 65300 Local: 10.0.89.13+179 AS 65200 Type: External State: Established Flags: [ImportEval Sync] Last State: OpenConfirm Last Event: RecvKeepAlive Last Error: None Options: [Preference LocalAddress PeerAS Refresh] Local Address: 10.0.89.13 Holdtime: 90 Preference: 170 Number of flaps: 0 Peer ID: 192.168.9.1 Local ID: 192.168.8.1 Active Holdtime: 90 Keepalive Interval: 30 Group index: 0 Peer index: 0 BFD: disabled, down Local Interface: fe-1/3/0.0 NLRI for restart configured on peer: inet-unicast NLRI advertised by peer: inet-unicast NLRI for this session: inet-unicast Peer supports Refresh capability (2) Stale routes from peer are kept for: 300 Peer does not support Restarter functionality NLRI that restart is negotiated for: inet-unicast NLRI of received end-of-rib markers: inet-unicast NLRI of all end-of-rib markers sent: inet-unicast Peer supports 4 byte AS extension (peer-as 65300) Peer does not support Addpath Table inet.0 Bit: 10001 RIB State: BGP restart is complete Send state: in sync Active prefixes: 6 Received prefixes: 6 Accepted prefixes: 6 Suppressed due to damping: 0 Advertised prefixes: 0 Last traffic (seconds): Received 14 Sent 3 Checked 3 Input messages: Total 16 Updates 2 Refreshes 0 Octets 402 Output messages: Total 15 Updates 0 Refreshes 0 Octets 348 Output Queue[0]: 0

Verifique os seguintes campos nessas saídas para verificar se as sessões BGP foram estabelecidas:

Peer— Verifique se o número de AS do peer está listado.

Local— Verifique se o número de AS local está listado.

State— Garanta que o valor seja

Established. Se não, verifique novamente a configuração e vejashow bgp neighbormais detalhes sobre os campos de saída.

Da mesma forma, verifique se os roteadores Norte e Sul formam relações entre pares entre si.

Significado

As sessões de BGP estão estabelecidas entre os três roteadores.

Verificação do anúncio de prefixo da Internet do roteador para o roteador norte

Propósito

Verifique se as rotas enviadas da Internet do roteador são recebidas pelo Roteador Norte.

Ação

Do modo operacional na Internet do roteador, execute o

show route advertising-protocol bgp neighbor-addresscomando.user@Internet> show route advertising-protocol bgp 10.0.89.13 inet.0: 8 destinations, 8 routes (8 active, 0 holddown, 0 hidden) Prefix Nexthop MED Lclpref AS path * 172.16.11.1/32 Self I * 172.16.12.1/32 Self I * 172.16.13.1/32 Self I * 172.16.14.1/32 Self I * 172.16.15.1/32 Self I * 192.168.9.1/32 Self I

A saída verifica se a Internet do roteador anuncia as rotas 172.16.11.1/32, 172.16.12.1/32, 172.16.13.1/32, 172.16.14.1/32, 172.16.15.1/32 e 192.168.9.1/32 (o endereço de loopback usado como ID do roteador) para o Roteador Norte.

Do modo operacional no Roteador Norte, execute o

show route receive-protocol bgp neighbor-addresscomando.user@North> show route receive-protocol bgp 10.0.89.14 inet.0: 12 destinations, 12 routes (12 active, 0 holddown, 0 hidden) Prefix Nexthop MED Lclpref AS path * 172.16.11.1/32 10.0.89.14 65300 I * 172.16.12.1/32 10.0.89.14 65300 I * 172.16.13.1/32 10.0.89.14 65300 I * 172.16.14.1/32 10.0.89.14 65300 I * 172.16.15.1/32 10.0.89.14 65300 I * 192.168.9.1/32 10.0.89.14 65300 I

A saída verifica se o Roteador Norte recebeu todas as rotas anunciadas pela Internet do roteador.

Significado

Os prefixos enviados pela Internet do roteador foram instalados com sucesso na tabela de roteamento do Roteador Norte.

Verificação do anúncio de prefixo do roteador norte ao roteador sul

Propósito

Verifique se as rotas recebidas da Internet do roteador e da rota padrão estática são anunciadas pelo Roteador Norte ao Roteador Sul.

Ação

Do modo operacional no Roteador Norte, execute o

show route 0/0 exactcomando.user@North> show route 0/0 exact inet.0: 12 destinations, 12 routes (12 active, 0 holddown, 0 hidden) + = Active Route, - = Last Active, * = Both 0.0.0.0/0 *[Static/5] 00:10:22 RejectA saída verifica a presença da rota padrão estática (0,0.0.0/0) na tabela de roteamento do Roteador Norte.

Do modo operacional no Roteador Norte, execute o

show route advertising-protocol bgp neighbor-addresscomando.user@North> show route advertising-protocol bgp 10.0.78.13 inet.0: 12 destinations, 12 routes (12 active, 0 holddown, 0 hidden) Prefix Nexthop MED Lclpref AS path * 0.0.0.0/0 Self I * 172.16.11.1/32 Self 65300 I * 172.16.12.1/32 Self 65300 I * 172.16.13.1/32 Self 65300 I * 172.16.14.1/32 Self 65300 I * 172.16.15.1/32 Self 65300 I

A saída verifica se o Roteador Norte está anunciando a rota estática e a rota 172.16.11.1/32 recebida da Internet do roteador, bem como de muitas outras rotas, para o Roteador Sul.

Verificação da política de importação do BGP para instalação de prefixos

Propósito

Verifique se a política de importação do BGP instala com sucesso os prefixos necessários.

Ação

Veja se a política de importação do Roteador Sul está operacional verificando se apenas a rota padrão estática do Roteador Norte e a rota 172.16.11.1/32 do Roteador Sul estão instaladas na tabela de roteamento.

A partir do modo operacional, execute o show route receive-protocol bgp neighbor-address comando.

user@South> show route receive-protocol bgp 10.0.78.14 inet.0: 10 destinations, 11 routes (6 active, 0 holddown, 4 hidden) Prefix Nexthop MED Lclpref AS path * 0.0.0.0/0 10.0.78.14 65200 I * 172.16.11.1/32 10.0.78.14 65200 65300 I

A saída verifica se a política de importação bgp está operacional no Roteador Sul, e apenas a rota padrão estática de 0,0.0.0/0 do Roteador Norte e a rota 172.16.11.1/32 da Internet do roteador vazaram para a tabela de roteamento no Roteador Sul.

Significado

A instalação de prefixos é bem sucedida devido à política de importação BGP configurada.

Verificação da exportação condicional do roteador norte para o roteador sul

Propósito

Verifique se quando a Internet do dispositivo parar de enviar a rota 172.16.11.1/32, o Dispositivo Norte deixa de enviar a rota padrão de 0/0.

Ação

Fazer com que a Internet de dispositivos pare de enviar a rota 172.16.11.1/32 desativando o endereço 172.16.11.1/32 na interface de loopback.

[edit interfaces lo0 unit 0 family inet] user@Internet# deactivate address 172.16.11.1/32 user@Internet# commit

Do modo operacional no Roteador Norte, execute o

show route advertising-protocol bgp neighbor-addresscomando.user@North> show route advertising-protocol bgp 10.0.78.13 inet.0: 11 destinations, 11 routes (11 active, 0 holddown, 0 hidden) Prefix Nexthop MED Lclpref AS path * 172.16.12.1/32 Self 65300 I * 172.16.13.1/32 Self 65300 I * 172.16.14.1/32 Self 65300 I * 172.16.15.1/32 Self 65300 I

A saída verifica se o Roteador Norte não está anunciando a rota padrão para o Roteador Sul. Esse é o comportamento esperado quando a rota 172.16.11.1/32 não estiver presente.

Reativar o endereço 172.16.11.1/32 na interface de loopback da Internet do dispositivo.

[edit interfaces lo0 unit 0 family inet] user@Internet# activate address 172.16.11.1/32 user@Internet# commit