基于流的遥测(EX4100、EX4100-F 和 EX4400 系列)

基于流的遥测 (FBT) 支持按流级别的分析,使用内联监控服务创建流、收集流,并使用开放标准 IPFIX 模板将其导出到收集器,以组织流。

FBT概览

您可以为 EX4100、EX4100-F 和 EX4400 系列交换机配置基于流的遥测 (FBT)。FBT 支持按流的级别分析,使用内联监控服务创建流、收集流并将其导出到收集器。借助内联监控服务,您可以监控接口入口和出口方向上的每个 IPv4 和 IPv6 数据包。流是一系列在接口上具有相同源 IP、目标 IP、源端口、目标端口和协议的数据包。对于每个流程,软件会收集各种参数,并使用开放标准 IPFIX 模板将实际数据包导出到收集器,直到配置的剪辑长度,以组织流程。一旦流没有活动流量,则在配置的非活动超时期限( flow-inactive-timeout 在层次结构级别 template-name配置语句)后,该流将过期。软件按配置的流导出计时器间隔定期导出 IPFIX 数据包。IPFIX 数据包中使用观察域标识符来识别将数据包发送到收集器的线卡。设置好后,软件将根据此处设置的系统值为每个线卡派生一个唯一标识符。

FBT的好处

通过FBT,您可以:

- 计算数据包、TTL 和 TCP 窗口范围

- 跟踪和计数拒绝服务 (DoS) 攻击

- 分析成员 ID 上的 ECMP 组/链路聚合组 (LAG) 的负载分布(仅限 EX4100 和 EX4100-F)

- 跟踪流量拥塞(仅限 EX4100 和 EX4100-F)

- 收集有关多媒体流的信息 (仅限 EX4100 和 EX4100-F)

- 收集有关丢包原因的信息(仅限 EX4100 和 EX4100-F)

FBT 流导出概述

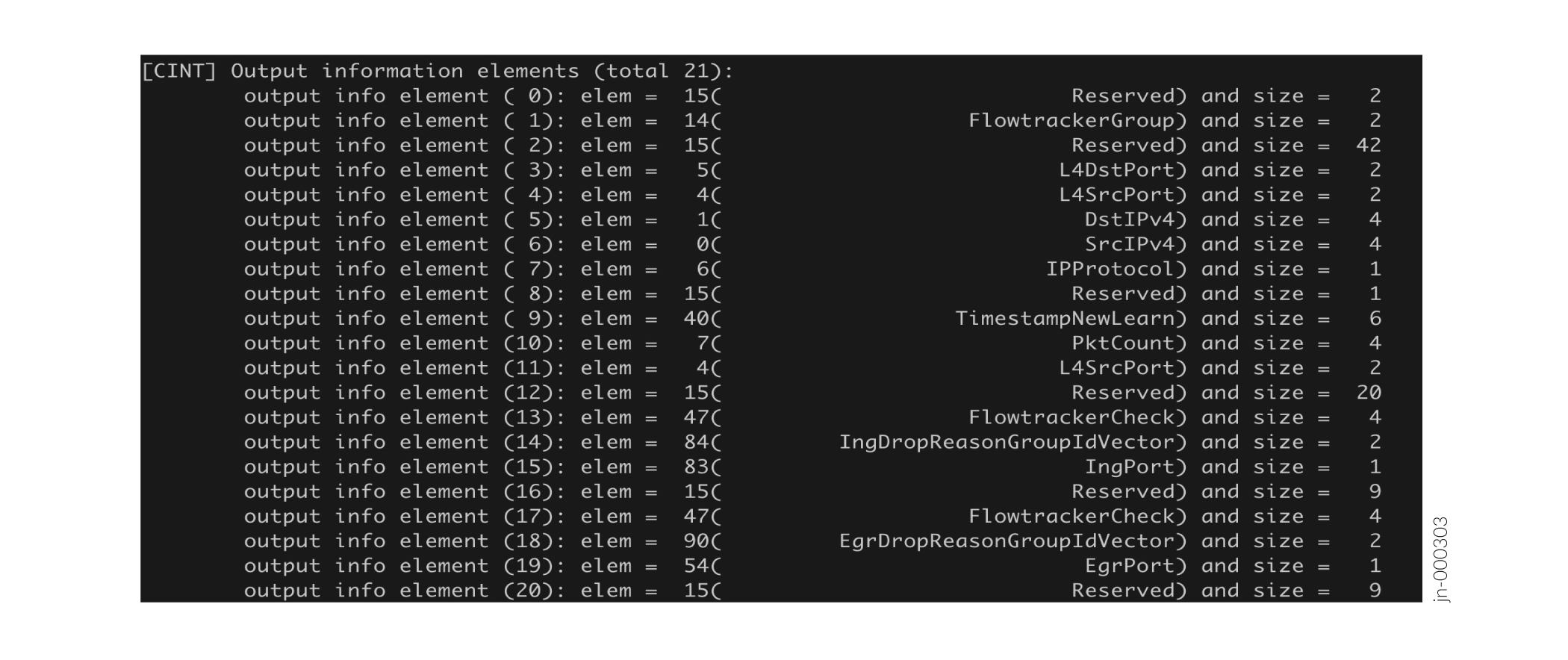

有关示例模板,请参阅 图 1 ,其中显示了信息元素 ID、名称和大小:

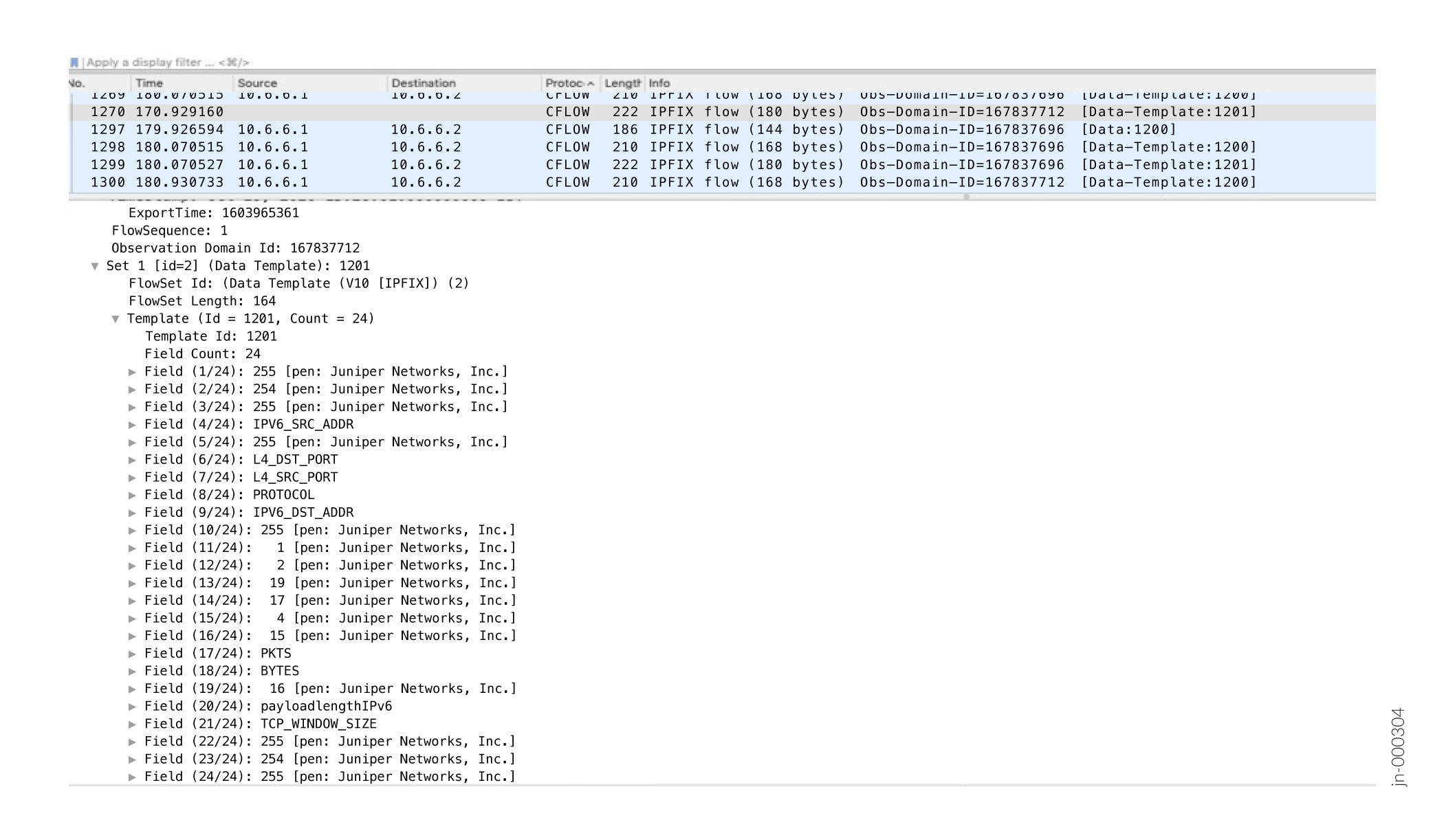

图 2 显示了 FBT 的示例 IPFIX 数据模板的格式:

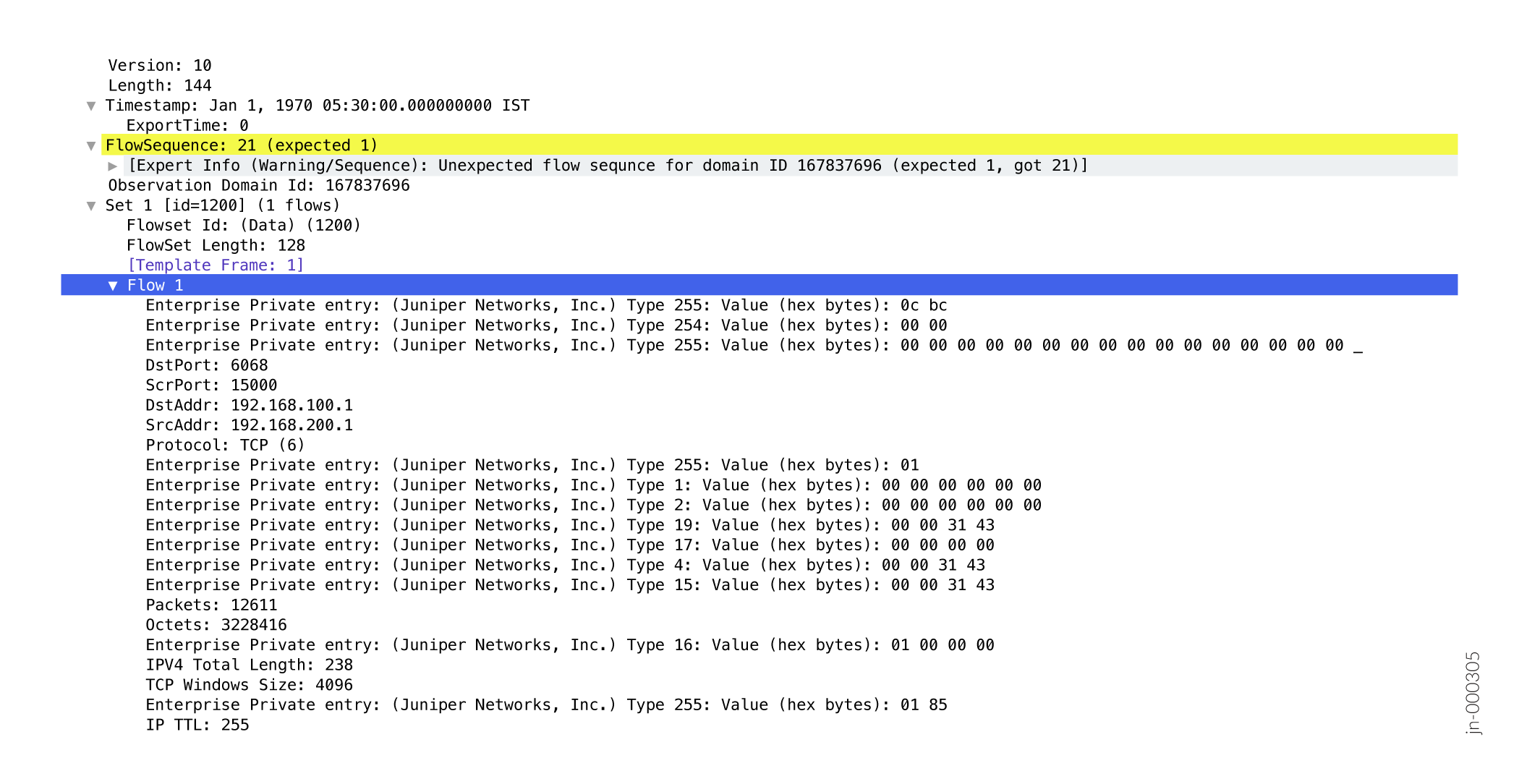

图 3 显示了为 FBT 导出的示例 IPFIX 流的格式:

导出的 IPFIX 流示例

导出的 IPFIX 流示例

| Element | Enterprise 元素 ID | 说明 |

|---|---|---|

| TIMESTAMP_FLOWSTART_VAL |

1 |

指示启动 TCP 流收集的时间戳。 |

| TIMESTAMP_FLOWEND_VAL |

2 |

指示 TCP 流收集结束的时间戳。 |

| TIMESTAMP_NEW_LEARN_VAL |

3 |

在流表中学习新流时的时间戳。 |

| PKT_RANGE_CNTR1_VAL |

4 |

提供不同大小类别中的数据包数。用户可以在模板下选择 4 个类别或 6 个类别。系统相应地将数据包分类到不同大小的桶中并进行计数。(计数器轮廓功能) |

| PKT_RANGE_CNTR2_VAL |

5 |

提供不同大小类别中的数据包数。用户可以在模板下选择 4 个类别或 6 个类别。系统相应地将数据包分类到不同大小的桶中并进行计数。(计数器轮廓功能) |

| PKT_RANGE_CNTR3_VAL |

6 |

提供不同大小类别中的数据包数。用户可以在模板下选择 4 个类别或 6 个类别。系统相应地将数据包分类到不同大小的桶中并进行计数。(计数器轮廓功能) |

| PKT_RANGE_CNTR4_VAL |

7 |

提供不同大小类别中的数据包数。用户可以在模板下选择 4 个类别或 6 个类别。系统相应地将数据包分类到不同大小的桶中并进行计数。(计数器轮廓功能) |

| PKT_RANGE_CNTR5_VAL |

8 |

提供不同大小类别中的数据包数。用户可以在模板下选择 4 个类别或 6 个类别。系统相应地将数据包分类到不同大小的桶中并进行计数。(计数器轮廓功能) |

| PKT_RANGE_CNTR6_VAL |

9 |

提供不同大小类别中的数据包数。用户可以在模板下选择 4 个类别或 6 个类别。系统相应地将数据包分类到不同大小的桶中并进行计数。(计数器轮廓功能) |

| PKT_RANGE_CNTR7_VAL |

10 |

提供不同大小类别中的数据包数。用户可以在模板下选择 4 个类别或 6 个类别。系统相应地将数据包分类到不同大小的桶中并进行计数。(计数器轮廓功能) |

| PKT_RANGE_CNTR8_VAL |

11 |

提供不同大小类别中的数据包数。用户可以在模板下选择 4 个类别或 6 个类别。系统相应地将数据包分类到不同大小的桶中并进行计数。(计数器轮廓功能) |

| MIN_PKT_LENGTH_VAL |

12 |

提供大小高于定义大小的数据包数。可配置的大小范围介于 64 到 9000 字节之间。 |

| MAX_PKT_LENGTH_VAL |

13 |

提供大小小于定义大小的数据包数。可配置的大小范围介于 64 到 9000 字节之间。 |

| TCP_WINDOW_RANGE_CNTR_VAL |

15 |

对指定 TCP 窗口范围内的数据包进行计数。 |

| DOS_ATTACK_ID_VAL |

16 |

报告 DDOS 攻击媒介。 |

| TTL_RANGE1_CNTR_VAL |

17 |

提供特定 TTL 值范围内的数据包数。 |

| TTL_RANGE2_CNTR_VAL |

18 |

提供特定 TTL 值范围内的数据包数。 |

| DOS_ATTACK_PKT_CNTR_VAL |

19 |

DDOS 攻击数据包的数量。 |

| CUSTOM_PKT_RANGE_START_VAL |

20 |

提供配置大小范围内的数据包数。您可以通过在 |

| CUSTOM_TTL_RANGE_START_VAL |

30 |

提供配置的 TTL 范围内的数据包数。您可以通过在 |

| CUSTOM_TCP_WINDOW_RANGE_START_VAL |

40 |

提供配置的 TCP 窗口范围内的数据包数。您可以通过在 |

| INTER_ARRIVAL_TIME |

50 |

入口处两个连续数据包之间的时间差(每个流)。 |

| INTER_DEPARTURE_TIME |

51 |

出口处两个连续数据包之间的时间差(每个流)。 |

| CHIP_DELAY |

52 |

数据包通过 ASIC 所需的时间。 |

| SHARED_POOL_CONGESTION |

53 |

共享池拥塞级别 |

| QUEUE_CONGESTION_LEVEL |

54 |

队列拥塞级别 |

| INGRESS_DROP_REASON |

55 |

数据包在入口处丢弃的原因。 |

| INGRESS_DROP_REASON_PKT_CNTR_VAL |

56 |

在入口处丢弃的数据包数。 |

| EGRESS_DROP_REASON |

57 |

数据包在出口被丢弃的原因。 |

| EGRESS_DROP_REASON_PKT_CNTR_VAL |

58 |

在出口处丢弃的数据包数。 |

| AGGREGATE_INTF_MEMBER_ID |

59 |

链路聚合组 (LAG) 或等价多路径 (ECMP) 组成员的 ID |

| AGGREGATE_INTF_GROUP_ID |

60 |

链路聚合组 (LAG) 的 ID |

| MMU_QUEUE_ID |

61 |

指示数据包所属的队列 ID。 |

| UNKNOWN_ID_VAL |

254 |

不适用于客户。瞻博网络内部设备 |

| RESERVED_ID_VAL |

255 |

不适用于客户。瞻博网络内部设备 |

当您创建新的内联监控服务配置或更改现有配置时,软件会立即将数据模板的定期流导出发送到相应的收集器,而不是等到下一个计划的发送时间。

限制和注意事项

- 支持 IRB 接口。从 Junos OS 25.2R1 版开始,支持 L2 防火墙过滤器。

- 仅支持 8 个内联监控实例,每个实例 8 个收集器。

- 流记录的长度限制为 128 字节。

- 收集器必须可通过环路接口或网络接口访问,而不仅仅是通过管理接口。

-

只能在与数据相同的路由实例中配置收集器。不能在其他路由实例中配置收集器。

- 不能配置选项模板标识符或转发类。

- 不支持 IPFIX 选项数据记录和 IPFIX 选项数据模板。

- EX4400 交换机不支持功能配置文件。

- 如果对功能配置文件配置进行任何更改,则必须重新启动设备。

- (仅限 EX4100 和 EX4100-F)如果在功能配置文件中为内联监控实例配置任何拥塞或出口功能,则无法为该实例中的模板配置计数器配置文件。

- (仅限 EX4100 和 EX4100-F)由于拥塞和出口功能会收集大量数据,因此每个内联监控实例只能配置其中的 4 或 5 个功能。

- (仅限 EX4100 和 EX4100-F)对于组播流跟踪,一个入口副本可以生成多个出口副本。所有副本都可以更新同一条目。因此,您可以跟踪同一组播流的所有副本的聚合结果。

许可证

您必须获得永久许可证才能启用 FBT。要检查您是否有 FBT 许可证,请在作模式下发出 show system license 命令:

user@host> show system license

License usage:

Licenses Licenses Licenses Expiry

Feature name used installed needed

Flow Based Telemetry 1 1 0 permanent

Licenses installed:

License identifier: XXXXXXXXXXXXXX

License version: 4

Order Type: commercial

Valid for device: XXXXXXXXXXXX

Features:

Flow Based Telemetry - License for activating Flow Based Telemetry

Permanent

对于 EX4100 和 EX4100-F 交换机,您需要许可证 S-EX4100-FBT-P。对于 EX4400 交换机,您需要许可证 S-EX-FBT-P。

丢弃向量(仅限 EX4100 和 EX4100-F)

FBT 可以报告 100 多个丢弃原因。丢弃向量是非常大的向量,太大而无法合理地容纳在流记录中。因此,软件会将丢弃向量组合并压缩为 16 位压缩的丢弃向量,然后将该滴向量传递到流表。16 位压缩的滴向量对应于特定的滴向量组。 表 2 和 表 3 描述了如何将丢弃向量组合在一起以形成特定的 16 位压缩丢弃向量。

| 组 ID | 丢弃原因 |

|---|---|

| 1 | MMU丢弃 |

| 2 | TCAM、PVLAN |

| 3 | DoS 攻击或 LAG 环路失败 |

| 4 | VLAN ID 无效、TPID 无效或端口不在 VLAN 中 |

| 5 | 生成树协议 (STP) 转发、桥接协议数据单元 (BPDU)、协议、CML |

| 6 | 源路由、L2 源丢弃、L2 目标丢弃、L3 禁用等。 |

| 7 | L3 TTL、L3 报头、L2 报头、L3 源查找未命中、L3 目标查找未命中 |

| 8 | ECMP 解析、风暴控制、入口组播、入口下一跳错误 |

| 组 ID | 丢弃原因 |

|---|---|

| 1 | MMU 单播流量 |

| 2 | MMU 加权随机早期检测 (WRED) 单播流量 |

| 3 | MMU RQE |

| 4 | MMU 组播流量 |

| 5 | 出口 TTL、stgblock |

| 6 | 出口字段处理器丢弃 |

| 7 | IPMC 丢弃 |

| 8 | 出口服务质量 (QoS) 控制下降 |

配置 FBT(EX4100、EX4100-F 和 EX4400 系列)

FBT 支持按流的级别分析,使用内联监控服务创建流、收集流并将其导出到收集器。流是一系列在接口上具有相同源 IP、目标 IP、源端口、目标端口和协议的数据包。对于每个流,使用开放标准 IPFIX 模板收集各种参数并将其发送到收集器,以组织流。一旦流没有活动流量,则在配置的非活动超时期限( flow-inactive-timeout 在层次结构级别 template-name配置语句)后,该流将过期。软件按配置的流导出计时器间隔定期导出 IPFIX 数据包。IPFIX 数据包中使用观察域标识符来识别将数据包发送到收集器的线卡。设置好后,软件将根据此处设置的系统值为每个线卡派生一个唯一标识符。

要配置基于流的遥测,请执行以下作:

变更历史表

是否支持某项功能取决于您使用的平台和版本。使用 功能浏览器 查看您使用的平台是否支持某项功能。

feature-profile name features 语句在

[edit inline-monitoring] 层次结构级别跟踪流。