PKI概览

了解 Junos OS 中的 PKI 和 PKI 元素,并了解 PKI 的优势。

PKI 简介

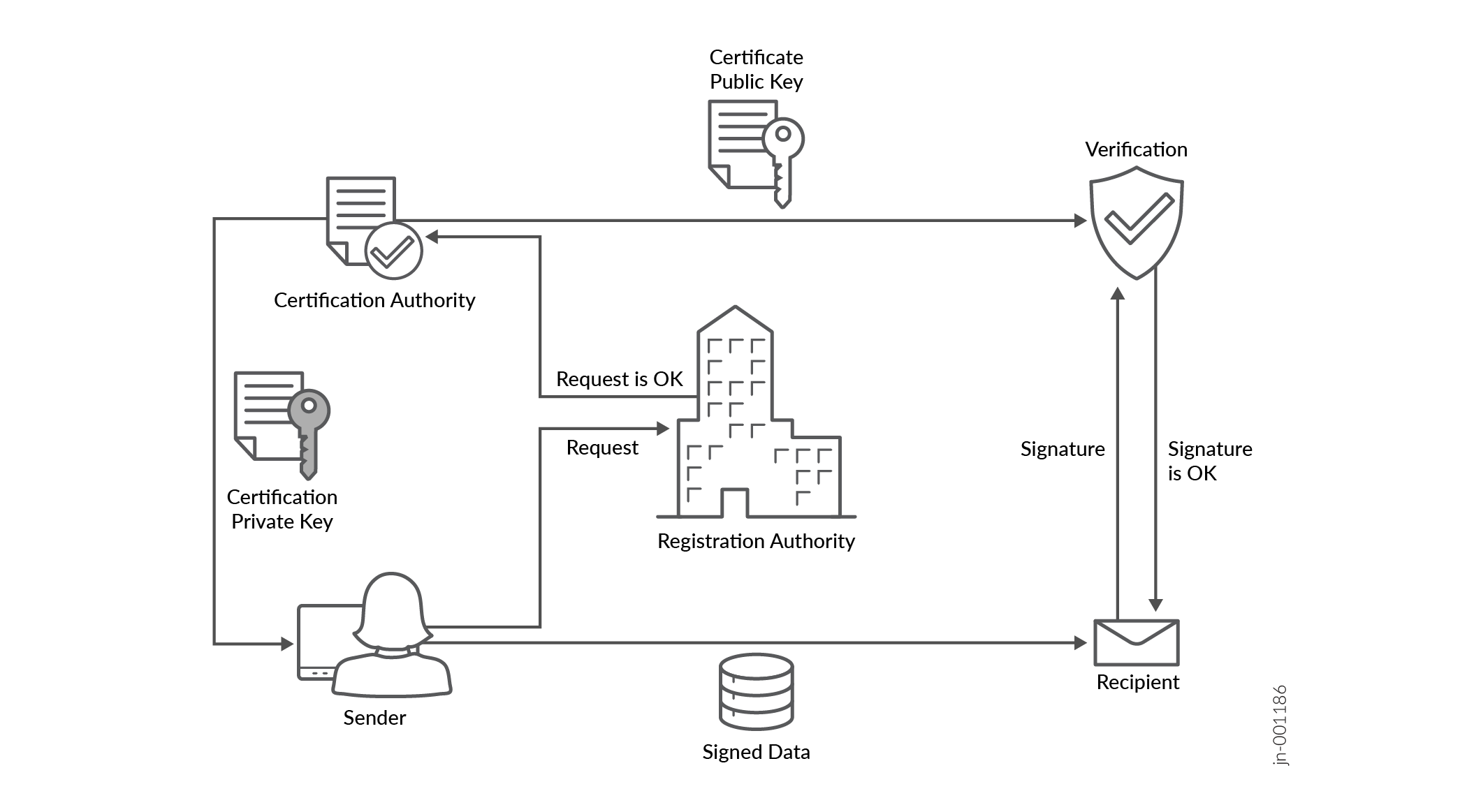

PKI 提供了一种使用数字证书验证远程站点身份的方法。PKI 使用 CA 来验证您的信息并以数字方式签名。此过程可确保您的信息和签名均无法修改。签署信息后,该信息将成为数字证书。接收数字证书的设备通过使用公钥加密来验证签名,以验证证书的信息。

PKI 由以下用于管理数字证书的组件组成:

-

RA:验证实体的身份,授权其证书请求,并生成唯一的非对称密钥对(除非用户的证书请求已包含公钥)。

-

CA:为请求实体颁发相应的数字证书。

-

CRL:标识不再有效的证书。每个拥有 CA 真实公钥的实体都可以验证颁发的证书。

PKI 的工作原理

PKI支持公共加密密钥的分发和识别,使用户既可以通过Internet等网络安全地交换数据,又可以验证对方的身份。

图 1 显示了使用公钥和私钥在两个用户之间如何进行身份验证。

| PKI 关键组件 |

描述 |

|---|---|

| CA |

受信任的第三方组织,负责创建、注册、验证和吊销数字证书。CA 保证用户的身份,颁发用于消息加密和解密的公钥和私钥。 |

| 注册机构 (RA) |

验证实体的身份,授权其证书请求,并生成唯一的非对称密钥对(除非用户的证书请求已包含公钥)。 |

| 数字证书 |

包含有关实体信息的电子文档,例如 VPN 网关。证书颁发机构对数字证书进行签名,以确保其真实性和完整性。 |

| 公钥和私钥 |

公钥加密中使用的一对密钥,同时生成,并以数学方式链接。公钥用于加密,私钥用于解密。这些键是 |

| IKE 和 PKI |

在 IKE 第 1 阶段设置期间,证书可以通过 IP 地址、FQDN、用户 FQDN (U-FQDN) 或 DN 识别对等方。CA 会将 IKE ID 添加到证书的 SubjectAlternativeName 字段。 |

| LCM证书 |

包括以下阶段:

|

PKI 的好处

- 增强的安全性:PKI 通过使用非对称加密技术提供强大的安全性,非对称加密技术比对称加密技术更安全。公钥和私钥的使用可确保使用公钥加密的数据只能使用相应的私钥进行解密。

- 信任层次结构:PKI 通过使用 CA、RA 和证书存储库建立信任层次结构。此层次结构可确保网络中的所有实体根据其证书和颁发证书的 CA 相互信任。

- 数据完整性:PKI 颁发的数字证书通过提供一种验证发件人和数据本身真实性的方法来确保数据的完整性。这种真实性验证可防止数据在传输过程中被篡改或更改。

- 可扩展性:PKI 是可扩展的,可以在具有多个实体的大型网络中使用。它支持 X.509 和公钥加密标准 (PKCS) 等各种标准,用途广泛,适应不同的网络配置。

- 易于管理:虽然设置 PKI 需要一些初始配置,但它简化了数字证书和密钥的管理。这使得管理和维护网络中的安全连接变得更加容易。

PKI 术语

| 术语 | 描述 |

|---|---|

| PKI | 支持安全加密通信和数字签名服务的框架。 |

| CA | 颁发数字证书的实体。 |

| 数字证书 | 由 CA 签发的数字形式,用于验证真实性。 |

| CRL | CA 在其到期日期之前已吊销的证书列表。 |

| 招生 | 从 CA 请求和接收数字证书的过程。 |

| 密钥对 | 用于加密和解密的一对加密密钥(公钥和私钥)。 |

| 根证书 | 证书链中最顶层的证书,由根 CA 颁发。 |

| 自签名证书 | 由创建证书的系统签名的证书,而不是由创建该证书的受信任 CA 签名的证书。 |

| 私钥 | 非对称加密中使用的密钥对的密钥部分。 |

| 公钥 | 非对称加密中使用的密钥对的非机密部分。 |

| 数字签名 | 用于验证数字消息或文档真实性的数学方案。 |

| 证书链 | 证书序列,其中每个证书都由后续 CA 签名。 |