このページの目次

JIMSの仕組み

概要 このセクションでは、JIMSのワークフロー、アーキテクチャ、機能について説明します。

JIMSワークフロー

JIMS(Juniper Identity Management Service)では、IPアドレスに加えてユーザー名やユーザーグループなどのユーザーID情報に基づいて、SRXシリーズデバイス(ジュニパーネットワーク®スのvSRX仮想ファイアウォールを含む)にポリシーを適用できます。このサービスは、グループのメンバーシップに基づいてIPアドレスをユーザーとデバイスにマッピングし、このマッピング情報をSRXシリーズのデバイスに提供します。(SRXシリーズ デバイスのユーザー グループは、ユーザー ロールとも呼ばれます)。SRXシリーズデバイスは、マッピング情報を使用して認証テーブルのエントリーを生成します。これを使用して、グループメンバーシップに基づいてユーザー/デバイスベースのセキュリティポリシー制御を適用することができます。

アイデンティティ認識ファイアウォールポリシーをサポートするために、JIMSは以下のステップを実行します。

-

Microsoft Active Directory と通信してユーザー名からグループへのマッピング情報を取得し、この情報を使用して各ユーザーが属するグループを識別します。

-

Active Directory ドメイン内のマイクロソフト ドメイン コントローラまたは Microsoft Exchange サーバーと通信して、IP アドレスからユーザー名へのマッピング情報を含むイベント ログ情報を収集します。サービスは、マッピング情報を使用して、Active Directory および Exchange Server 内のユーザーの IP アドレスを決定します。

-

IP アドレス、ユーザー名、およびグループ関係情報をキャッシュに格納します。次に、サービスは保存された情報を使用してレポートを生成し、実施ポイント(SRXシリーズデバイス)で使用できるようにします。

-

SRXシリーズファイアウォールのルールベースに適用されるデバイスおよびユーザーベースまたはグループベースのアクセス制御を適用するために使用される認証エントリを生成します。

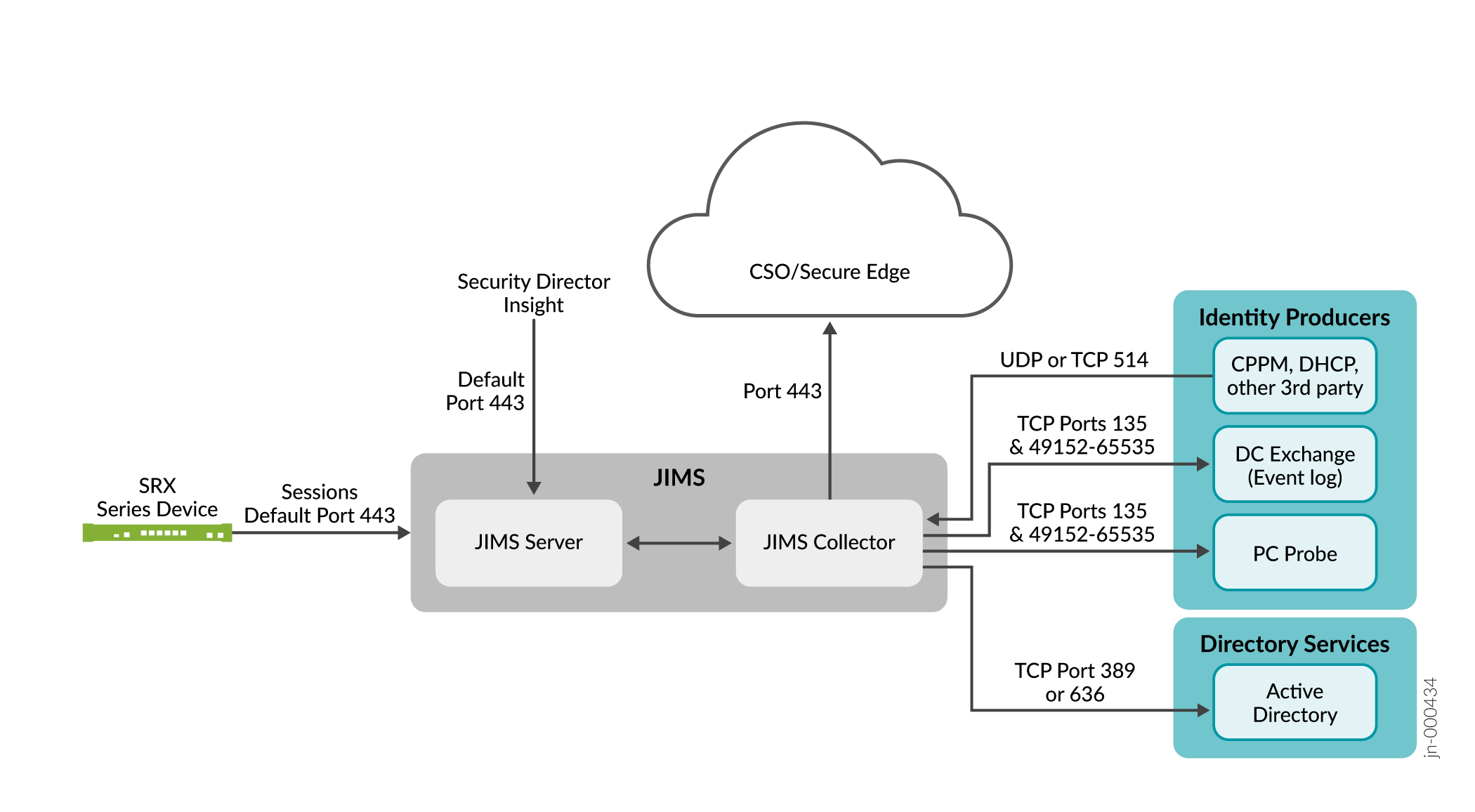

図 1: JIMSアーキテクチャ

JIMSコレクターは、アクティブディレクトリを使用して、ユーザー、デバイス、およびグループメンバーシップの状態変化を監視し、この情報を収集します。データ収集の各インスタンスの後、コレクターはこのデータを JIMS サーバーに自動的に送信します。このデータは、適用ポイントを更新するために必要です。

JIMSコレクターは、以下のアクションを実行します。

-

接続先:

-

Lightweight Directory Access Protocol (LDAP) over (TCP port 389) または LDAP over Secure Sockets Layer (LDAPS) over (TCP port 636) を使用するディレクトリ サービス (Microsoft Active Directory)。

-

(TCP ポート 135 および動的ポート 49152 から 65535) 経由で Microsoft リモート プロシージャ コール (RPC) を使用する ID プロバイダー (Microsoft ドメイン コントローラーまたは Exchange Server)。

手記:Microsoft Exchange Server は、DC Exchange とも呼ばれます。

-

内部通信を使用するアイデンティティプロバイダ(ClearPass Policy ManagerまたはCPPM、Dynamic Host Configuration ProtocolまたはDHCP、およびsyslogサーバー)。syslog サーバーは、TCP および UDP ポート 514 で着信 syslog メッセージをリッスンします。

-

内部通信を使用する ID プロバイダー (PC プローブ)。PC プローブは、TCP ポート 135 および動的ポート 49152 から 65535 を使用して、送信 Windows 管理インストルメンテーション (WMI) 要求をデバイスに送信します。

-

-

TCP ポート 443 経由でトランスポート層セキュリティ (TLS) を使用して JIMS サーバーにデータを送信します。(TCP ポートは構成可能です)。

適用ポイント(SRXシリーズデバイス)は、TCPポート443および591(デフォルトポート)上でTLSを使用して、JIMSサーバーにクエリーを送信します。

JIMSアーキテクチャ

JIMSサービスタイプ

JIMSは、2つのサービスで構成されています。

-

コレクター:ユーザーとデバイスをIPアドレスにマッピングします。

-

サーバー - マッピング情報を適用ポイントに提供します。

現在、これら 2 つのサービスは、1 つのアプリケーションとして同じサーバー上で実行されます。

JIMSサーバー

JIMSサーバーは、ディレクトリサービスで不要なCPUサイクルを消費することなく、すべての実施ポイント(SRXシリーズファイアウォール)に高スケールのIDデータを提供します。サーバーは、ユーザー、デバイス、IPアドレス、およびグループマッピング情報を含むJIMSレポートでID情報を提供します。各SRXシリーズデバイスは、この情報を使用して、ユーザーファイアウォール機能でポリシー決定を行います。

JIMSコレクター

JIMSコレクターはアクティブディレクトリと通信して、ユーザー、デバイス、およびグループのメンバーシップ情報を収集します。また、コレクターは、各アクティブ ユーザーとデバイスを IP アドレスにマッピングします。

コレクターは、syslogサーバーに接続して、ネットワークアクセス制御(NAC)、動的ホスト構成プロトコル(DHCP)、VPNゲートウェイ、またはキャプティブポータルなどの別の対象システムからの着信データに基づいて、ログインおよびログアウトイベントを記録することもできます。

アイデンティティデータ収集

JIMSは拡張性があり、Microsoft Active Directory、ドメインコントローラ、Microsoft Exchangeサーバー、syslogサーバーからのユーザーIDデータ収集を引き継ぐことができます。JIMSは、SRXシリーズデバイスの単一の集中データ収集ソースとして機能します。

サービスは、ユーザーが ID データ ソースから収集する IP アドレス、ユーザー名、デバイス、およびグループ関係情報を含むレポートを生成します。

JIMSは、以下のディレクトリサービスとIDプロデューサーを使用してIDデータを収集します。

-

ディレクトリ サービス - Microsoft Active Directory からのデータ収集

JIMSは各アクティブディレクトリと通信して、ユーザーとデバイスのグループ情報を収集します。このサービスは、構成された各 Active Directory に対してユーザーとデバイスの情報を照会します。ユーザーのログインイベントを受信するたびに、適切なユーザー情報ソースにクエリを実行します。

-

ID プロデューサー - イベントログソースからのデータ収集

JIMSは、イベントログソースに接続して、ユーザーおよびデバイスのステータスイベントを収集し、IPアドレスからユーザー名へのマッピング情報をSRXシリーズデバイスに提供します。ユーザーログインイベントの場合、JIMSはドメイン名、ユーザー名、IPアドレスを収集します。デバイスログインイベントの場合、JIMSはドメイン名、マシン名、IPアドレスを収集します。

イベント ログ ソースには、1 つ以上のアクティブ ディレクトリ ドメイン コントローラまたは 1 つ以上の Exchange サーバーを指定できます。JIMSには、アクティブディレクトリドメインコントローラとExchangeサーバーの組み合わせであるイベントログソースを設定するオプションがあります。

-

アイデンティティプロデューサ:Syslogソースからのデータ収集

JIMSを使用すると、syslogクライアントは、DHCPサーバーなどのイベントソースから、ユーザーやデバイス情報などのイベントデータを送信できます。JIMSサーバーが接続を許可するリモートsyslogクライアントのIPアドレスとポートを定義する必要があります。ログアウト・イベント、ログイン・イベント、またはデータ値の変更を検出するたびに syslog データを収集するように JIMS サーバーを構成する必要があります。JIMSコレクターは、syslogメッセージからデバイス、ユーザー名、IPアドレスの情報を抽出し、この情報をグループメンバーシップにマッピングします。次に、コレクターはマッピング情報をJIMSレポートに変換します。

-

アイデンティティ プロデューサー - ドメイン PC プローブを使用したデータ収集

PCプローブ

お客様のドメイン内のデバイスのドメイン PC プローブを開始するには、JIMSがデバイスにアクセスするための管理者資格情報が必要です。PC プローブが新しい IP アドレスを調べる場合、JIMSは、設定された認証情報の各セットを、リストに表示されている順序で使用します。

ドメイン PC プローブは、イベント ログの読み取りを補足する機能として機能します。ユーザーがドメインにログインすると、イベントログにはJIMSが必要とするすべての情報が含まれます。IPアドレスからユーザー名へのマッピング情報がイベントログから入手できない場合、JIMSはデバイスへのドメインPCプローブを開始して、現在アクティブなユーザーのユーザー名とドメインを取得します。ドメイン PC プローブを使用して、ログイン状態の有効期限が切れた後のデバイスの状態を確認することもできます。PC プローブを使用する場合は、JIMS サーバーからの送信 Windows 管理インストルメンテーション (WMI) パケットをブロックすることで、インターネットへの送信 PC プローブ要求とスプーフィングされた可能性のある IP アドレスをファイアウォールがブロックする必要があります。

施行ポイント

前回のバッチクエリでIPアドレスからユーザー名へのマッピング情報の取得に失敗した場合、ポリシー適用ポイント(SRXシリーズファイアウォール)は再度バッチクエリ(レポート)またはIPクエリを送信して、ユーザー、デバイス、グループメンバーシップに関する情報をJIMSサーバーから抽出します。エンドポイントが照会した IP アドレスを JIMS サーバーに持っていない場合、サーバーはこのデータを JIMS コレクターに要求します。JIMSコレクターは、ドメインコントローラーと交換サーバーに、対応するレコードを照会します。このようなレコードが存在しない場合、JIMSはIPアドレスに対してPCプローブを実行します。PC プローブは、Microsoft Windows でのみ実行できます。