ユースケースの概要:Forescout CounterACTによる感染ホストの脅威修復

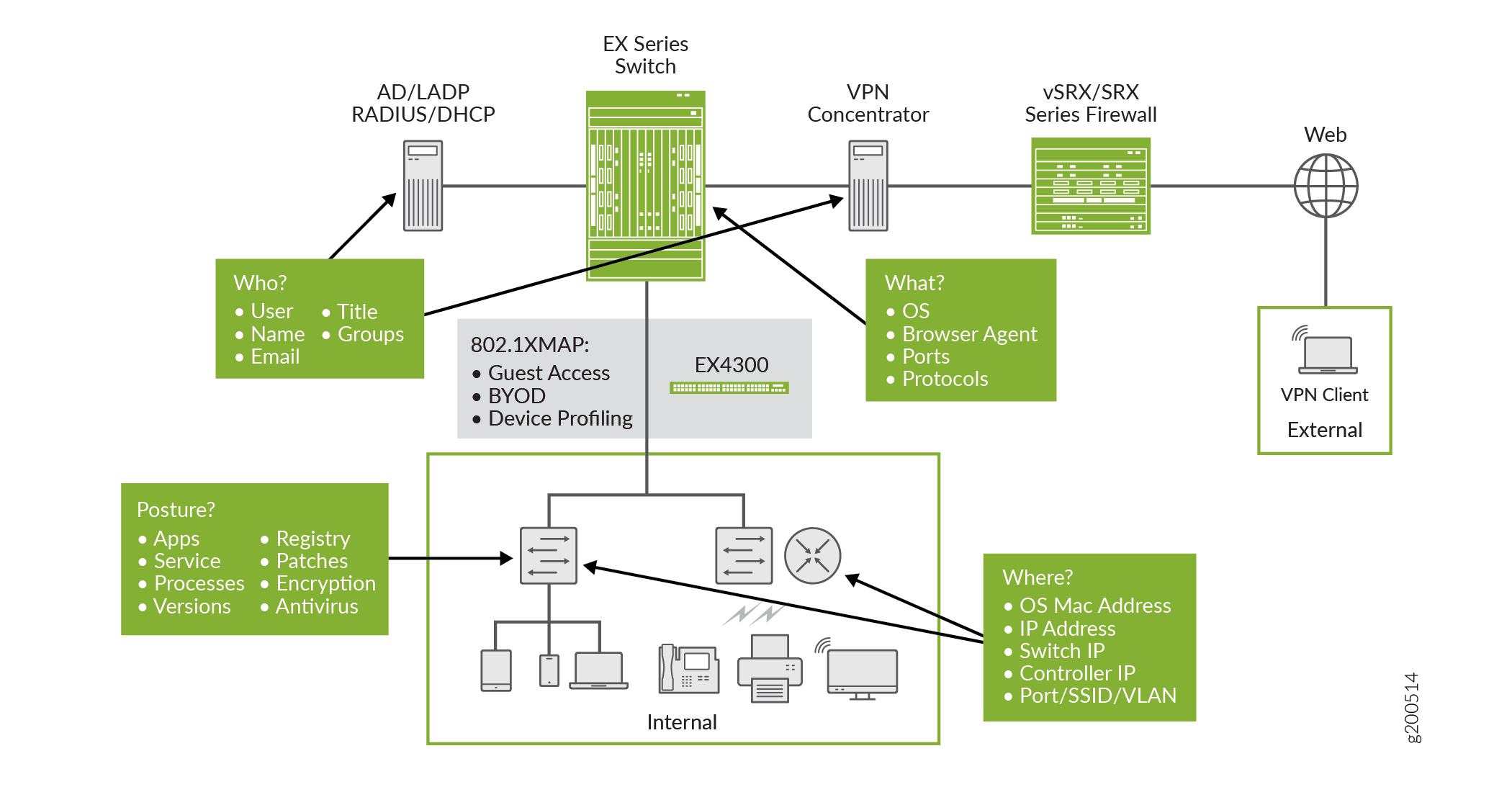

このユースケースでは、サードパーティデバイスであるForeScout CounterACTを使用して感染したホストの脅威を修復するためのステップバイステップのJuniper Connected Securityを企業に提供します。ForeScout CounterACTは、ネットワークのエンドポイントとアプリケーションがネットワークに接続した瞬間に動的に識別および評価するエージェントレスセキュリティアプライアンスです。CounterACTはエージェントレスアプローチを適用し、Juniper Connected Securityと統合して、802.1Xプロトコル統合の有無にかかわらず、ジュニパーネットワークスのデバイス、サードパーティスイッチ、およびワイヤレスアクセスコントローラ上の感染したホストをブロックまたは隔離します。

CounterACTは、管理エージェントや以前のデバイス認識を必要とせずに、アクティブおよびパッシブ手法を使用して、ネットワークに接続するときにエンドポイントを検出して分類します。

スマートフォン、ラップトップ、タブレット、ゲストデバイスなどのBYOD(個人所有デバイスの持ち込み)

IoTデバイス、ハンドヘルド、センサーなど、従来とは異なるデバイス

不明なエンドポイントと不正なエンドポイント。許可されていないエンドポイント、スイッチ、ルーター、無線アクセスポイントなど

による脅威の修復

による脅威の修復

エージェントレスの可視性を使用して、CounterACTは、組織によって定義されたセキュリティポリシーに従って、デバイスの態勢とコンプライアンスをチェックします。次に、デバイスの分類と態勢に基づいて、CounterACTが自動化されたホストベースまたはネットワークベースの応答を調整します。

お客様のメリット

このユースケースの要素には、次の利点があります。

マルチレイヤーセキュリティ

アクセス、アグリゲーション、コア、境界領域で、階層化されたセキュリティ、ポリシーの適用、制御を実現しながら、ネットワークセキュリティプロファイルを大幅に向上させ、コンプライアンス違反のリスクや不正アクセスを軽減することができます。

エージェントレス

デバイスプロファイリング、コンプライアンス、修復、アクセス制御にエンドポイントエージェントは必要ありません。CounterACTは、管理対象、管理対象外、およびIoTデバイスを検出して制御するため、導入が大幅に簡素化されます。

オープンな相互運用性

このユースケースの要素は業界標準のプロトコルに基づいており、他のサードパーティソリューションとの相互運用性を可能にします。CounterACTは、インフラストラクチャの変更やアップグレードを必要とせずに、さまざまなスイッチ、ルーター、VPN、ファイアウォール、およびエンドポイントオペレーティングシステムと統合します。

802.1X 認証および非 802.1X 認証

CounterACTは、802.1X認証または堅牢な非802.1Xアプローチを使用して、ジュニパーネットワークスのスイッチとともに導入することができます。このユースケースでは、ハイブリッド導入アプローチが提供され、802.1Xを使用して従来のデバイスを認証するか、802.1X以外のアプローチを使用して従来以外のデバイスを接続するかを選択できます。

エンドポイントの包括的な可視性と評価

CounterACTは、ネットワークを非常に詳細かつ迅速に検出して、ネットワークエンドポイントとアプリケーションを識別、評価、監視し、デバイスのオペレーティングシステム、構成、ソフトウェア、サービス、パッチの状態、およびセキュリティエージェントの存在を判断します。CounterACTは、ネットワーク上のデバイスの状態とセキュリティ体制を迅速に明らかにして評価することで、増え続けるIoTエンドポイントを自動的に分類します。

ユースケースの構成要素

このユースケースには4つの構成要素があります。

セキュリティ ファブリックの構成要素

ジュニパーネットワークスSRXシリーズファイアウォールは、すべてのネットワーク層とアプリケーションにわたってセキュリティの強化と詳細な検査を提供します。このJuniper Connected Securityのユースケースでは、vSRXシリーズデバイスが、マルウェア対策サービスのためにATPクラウドに接続された境界ファイアウォールとして導入されています。

ATP Cloud Realm (管理) の構成要素

ジュニパーネットワークスATPクラウド(SRXシリーズファイアウォールと統合され、Policy Enforcerに登録されています)は、さまざまなレベルのリスクを特定し、脅威からの高い精度で保護します。Policy Enforcerは、ジュニパーのATPクラウドソリューションまたはカスタム脅威フィードによって検出された脅威に基づいて脅威修復ワークフローをオーケストレーションし、ファイアウォール、特にSRXシリーズデバイス、EXシリーズおよびQFXシリーズスイッチにこれらのポリシーを適用します。

脅威インテリジェンス フィードの構成要素

ATPクラウドフィードは、複数のソース(サードパーティーフィードを含む)から脅威インテリジェンスを収集し、収集したインテリジェンスをPolicy Enforcerに報告します。次に、Policy Enforcerは、ATPクラウドによって収集および報告された情報を使用して脅威を把握し、新たな脅威状態に迅速に対応します。

Policy Enforcerはサードパーティーのフィードを収集し、設定されたポリシーに基づいて、適用ポイントがこれらの脅威に対応し、対策を講じて、これらの脅威をブロックおよび隔離します。

適用の構成要素

Security Directorを使用したSRXシリーズファイアウォールで、以下の点を確認します。

ATPポリシーは、Security DirectorからSRXシリーズファイアウォールにプッシュされます。

SRXシリーズファイアウォールは、Policy Enforcerから感染したホストフィードを取得します。Policy Enforcerは、ジュニパーのATPクラウドソリューションまたはカスタム脅威フィードによって検出された脅威に基づいて、脅威修復ワークフローを自動的に調整し、SRXシリーズファイアウォールとEXシリーズ/QFXシリーズスイッチにこれらのポリシーを適用します。感染したホストを追跡し、脅威の進行を阻止します。

EXシリーズおよびQFXシリーズスイッチの場合:

EXシリーズおよびQFXシリーズスイッチは、アクセス、アグリゲーション、コア、および境界で階層化されたポリシーの適用と制御を提供します。Juniper Connected Securityでは、クライアントとエンドポイントを、エンドポイント保護ソフトウェアを使用してEXシリーズおよびQFXシリーズスイッチに接続します。この多層アプローチにより、ネットワークのセキュリティプロファイルを向上させながら、複数のレベルでリスクとコンプライアンス違反を軽減します。

Policy Enforcerは、感染したホストをIPアドレスとMACアドレスで識別するため、ホストがネットワーク上の別のスイッチやアクセスポイントに移動した場合でも、そのホストを追跡してブロックし続けることができます。

強制のためにスイッチにMAC F/Wフィルタをコミットします。

ForeScout CounterACTは、ネットワークのエンドポイントやアプリケーションがネットワークに接続した瞬間に、それらを動的に識別(検出)して評価するエージェントレスのセキュリティアプライアンスです。Juniper Connected Securityでは、SNMP、CLI、IETFネットワーク構成(NETCONF)プロトコルなどの標準プロトコルを使用して、CounterACTがデバイスのコンプライアンス態勢を分類して評価し、EXシリーズおよびQFXシリーズスイッチで自動化されたポリシーアクションを適用します。また、HTTP および DHCP リクエストの継続的なデバイス監視も提供します。さらに、CounterACTはRADIUS CoAを活用して、802.1X環境に自動アクションを適用します。

エンドポイントの可視化とアクセス制御のワークフロー

CounterACTは、不明、不正、または非準拠のデバイスを検出すると、EXシリーズスイッチおよびワイヤレスコントローラーとの統合を通じて、即座に応答を調整します。

表 1 は、これらの回答をまとめたものです。

接続タイプ |

接続状態 |

Juniper Connected Securityメッセージ |

カウンターACTアクション |

有線 |

非ドット1x |

ブロック |

VACL を適用します |

検疫 |

隔離 VLAN |

||

dot1x |

ブロック |

802.1x 許可 - 拒否 |

|

検疫 |

802.1x許可:VLANを指定 |

||

ワイヤレス |

非ドット1x |

ブロック |

WLANブロック |

検疫 |

WLAN の役割 |

||

dot1x |

ブロック |

802.1x 許可 - 拒否 |

|

検疫 |

802.1x許可—属性値 |

CounterACTは、ジュニパーネットワークスEXおよびQFXスイッチにNETCONFファイルをプッシュすることで、これらの脅威に対応します。 図3 に応答処理のフローチャートを示す。

CounterACTは、エンドポイントの分類、所有権、ポスチャに基づいて、NETCONFコンフィギュレーションファイルをスイッチにプッシュし、次のいずれかのアクションを実行します。

スイッチ ポートをブロックし、すべてのネットワーク アクセスを拒否します。

送信元アクセスが制限された隔離 VLAN にデバイスを割り当てます。

ACL をインターフェイスに適用して、アクセスを制限します。

RADIUS CoAを介して感染したホストの権限をダウングレードします。

デバイスの検出とプロファイリング

ジュニパーネットワークスとForeScout CounterACTの共同ソリューションは、デバイスの検出とプロファイリングに対して以下を実行します。

プリンター、IP 電話、タブレット、Windows、iOS デバイスなど、接続されているデバイスのタイプを識別します。

ユーザーのアイデンティティまたは役割、デバイスタイプ、場所、所有権、セキュリティコンプライアンスステータスに基づいてネットワークアクセスを割り当てます。

既知のデバイスMAC IPアドレスとデバイスタイプマッピングのリストを企業が手動で管理する必要がなくなります。

接続されたデバイスのタイプに基づいたポートの動的プロビジョニングを有効にします。

エージェントレスエンドポイントコンプライアンス

ジュニパーネットワークスとForeScout CounterACTの共同ソリューションにより、エージェントレスエンドポイントコンプライアンスのために以下が実現します。

ウイルス対策ソフトウェア、OSパッチ、パーソナルファイアウォール、ピアツーピアインスタントメッセージング(P2P-IM)、ディスク暗号化などの項目に対してきめ細かいコンプライアンスチェックを実行し、非準拠の問題を修復するオプションを提供します。

エージェントをインストールせずに、企業のWindows、MAC、Linuxエンドポイントにコンプライアンスを適用します。

ユーザーと管理者への通知、修復 VLAN への移行、制限付き ACL のプッシュなどのホストとネットワークのアクションを適用します。

ゲストアクセスとBYOD

ジュニパーネットワークスとForeScout CounterACTの共同ソリューションでは、ゲストアクセスとBYODについて以下を提供します。

個人所有のすべてのデバイスに一貫した有線および無線エクスペリエンスを提供します。

キャプティブポータルを介してユーザーをWebページにリダイレクトし、認証または登録の方法に関する指示を提供します。

制限付きゲスト アクセスを取得するために同意する必要がある許容可能なユーザー ポリシー (AUP) をユーザーに提示します。

ゲスト ユーザーが、事前に割り当てられたゲスト アクセス クレデンシャルを使用してログインしたり、簡単に自己登録できるようにします。

企業以外のデバイスを使用する従業員が、エンドポイントの認証と自動構成を要求できるようにします。デバイスが自動構成されると、これらの従業員所有のデバイスは企業ネットワーク上で継続的に監視され、セキュリティポリシーのコンプライアンスが確保されます。