Acerca de ATP Cloud de Juniper

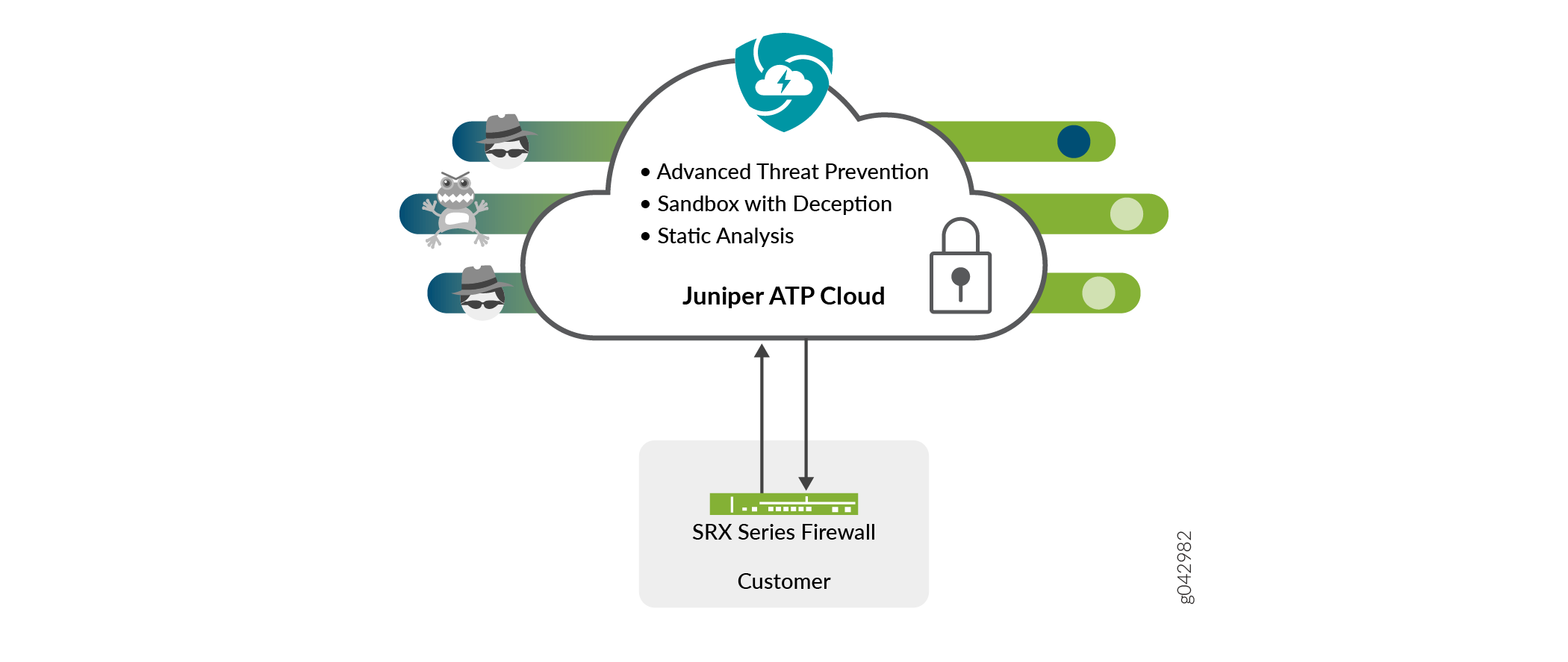

® La nube de prevención de amenazas avanzadas de Juniper (nube ATP de Juniper) es un marco de seguridad que protege a todos los hosts de su red contra amenazas de seguridad en evolución mediante el empleo de software de detección de amenazas basado en la nube con un sistema de firewall de última generación. Vea la Figura 1.

de ATP Cloud de Juniper

de ATP Cloud de Juniper

ATP Cloud de Juniper protege su red mediante la realización de las siguientes tareas:

-

El firewall de la serie SRX extrae objetos y archivos potencialmente maliciosos y los envía a la nube para su análisis.

-

Los archivos maliciosos conocidos se identifican rápidamente y se eliminan antes de que puedan infectar un host.

-

Varias técnicas identifican malware nuevo y lo agregan a la lista conocida de malware.

-

La correlación entre el malware recién identificado y los sitios de comando y control (C&C) conocidos ayuda al análisis.

-

El firewall de la serie SRX bloquea las descargas de archivos maliciosos conocidos y el tráfico de C&C saliente.

ATP Cloud de Juniper admite los siguientes modos:

-

Modo de capa 3 (L3)

-

Modo de toque

-

Modo transparente con dirección MAC

Para obtener más información, consulte Modo transparente en firewalls de la serie SRX.

-

Modo de cable seguro (modo transparente de alto nivel que usa la interfaz para pasar directamente el tráfico, no por la dirección MAC). Para obtener más información, consulte Descripción de Secure Wire.

Características de ATP Cloud de Juniper

ATP Cloud de Juniper es una solución basada en la nube. Los entornos en la nube son flexibles y escalables, y un entorno compartido garantiza que todos se beneficien de la nueva inteligencia de amenazas casi en tiempo real. Sus datos confidenciales están protegidos aunque se encuentren en un entorno compartido en la nube. Los analistas de seguridad pueden actualizar su defensa cuando se descubren nuevas técnicas de ataque y distribuir la inteligencia de amenazas con muy poca demora.

Además, ATP Cloud de Juniper ofrece las siguientes características:

-

Integrado con el firewall de la serie SRX para simplificar el despliegue y mejorar las capacidades antiamenazas del firewall.

-

Ofrece protección contra amenazas de "día cero" mediante una combinación de herramientas para proporcionar una cobertura sólida contra amenazas sofisticadas y evasivas

-

La prevención de amenazas con IA predictiva, una solución inteligente y rápida de detección y prevención de malware, protege su red desde donde sea que se conecten los usuarios. Esta solución aprovecha el antivirus basado en flujo y la detección de amenazas de día cero basada en aprendizaje automático para proteger a los usuarios de ataques de malware y evitar la propagación de malware en su sistema. Consulte Configurar una política antivirus basada en flujo y Configurar una detección de amenazas basada en aprendizaje automático.

-

Comprueba el tráfico entrante y saliente con mejoras de política que permiten a los usuarios detener el malware, poner en cuarentena los sistemas infectados, evitar la exfiltración de datos e interrumpir el movimiento lateral.

-

Alta disponibilidad para brindar un servicio ininterrumpido.

-

Escalable para manejar cargas crecientes que requieren más recursos informáticos, mayor ancho de banda de red para recibir más envíos de clientes y un gran almacenamiento para malware.

-

Proporciona inspección profunda, informes procesables y bloqueo de malware en línea

-

API para fuentes de C&C, operaciones de lista de permitidos y bloqueados, y envío de archivos. Consulte la Guía de configuración de API abierta de inteligencia de amenazas para obtener más información.

-

Seguridad del sistema de nombres de dominio (DNS), la información de tráfico cifrado (ETI) y el Internet de las cosas (IoT). Para obtener información sobre licencias específicas de estas funciones, consulte Licencias de software para ATP Cloud.

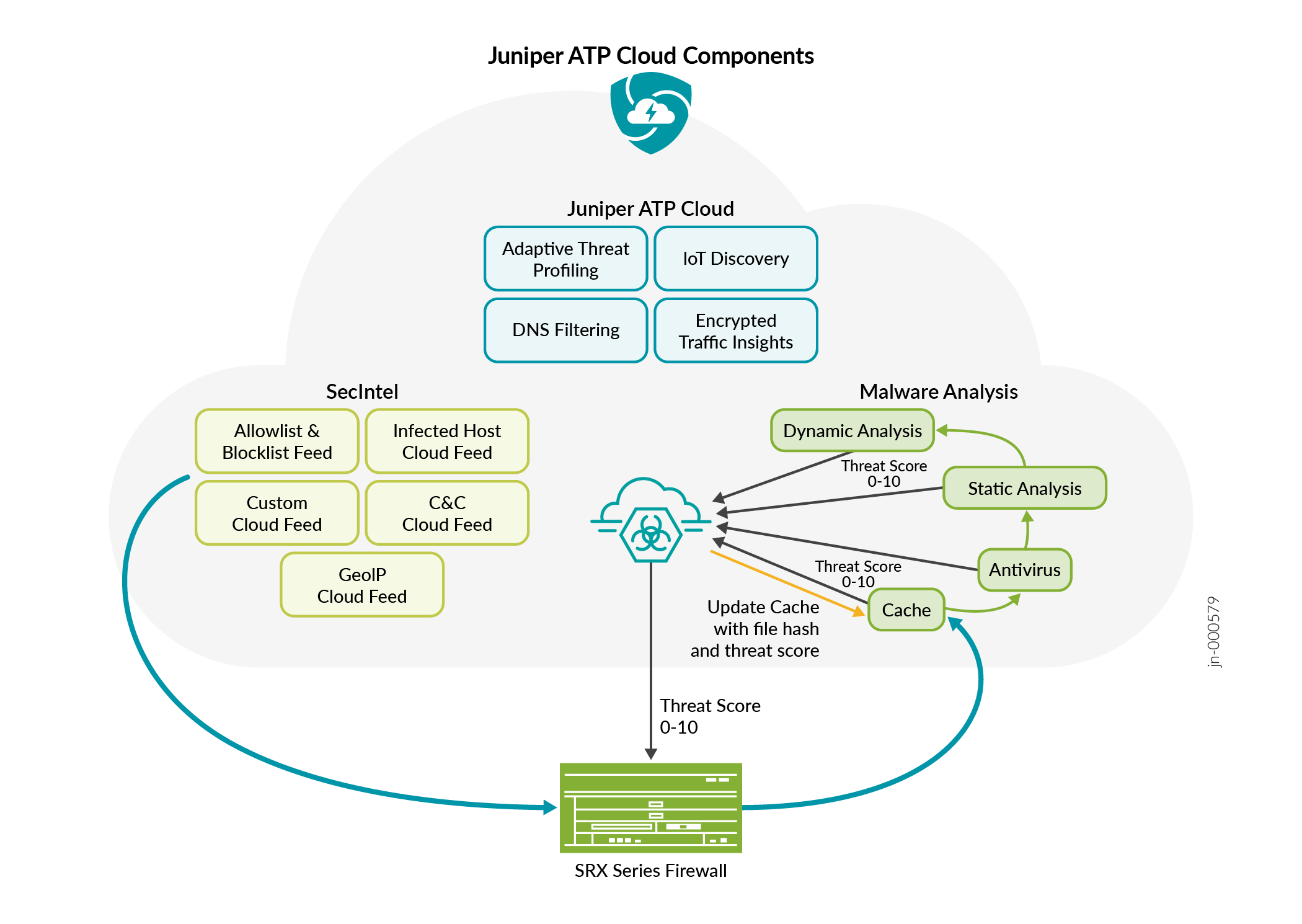

La Figura 2 enumera los componentes de ATP Cloud de Juniper.

Juniper

Juniper

En la tabla 1 se describe brevemente la operación de cada componente de ATP Cloud de Juniper.

| Componente |

Operación |

|---|---|

| Feeds de la nube de C&C |

Las fuentes de C&C son esencialmente una lista de servidores que son conocidos como C&C para botnets. La lista también incluye servidores que son fuentes conocidas de descargas de malware. |

| Feeds de la nube de GeoIP |

Las fuentes de GeoIP son una asignación actualizada de direcciones IP a regiones geográficas. Esto le da la capacidad de filtrar el tráfico hacia y desde geografías específicas del mundo. |

| Feeds de host infectados en la nube |

Los hosts infectados indican dispositivos locales que están potencialmente comprometidos porque parecen ser parte de una red de C&C u otros muestran otros síntomas. |

| Lista de permitidos, listas de bloqueados y fuentes en la nube personalizadas |

Una lista de permitidos es simplemente una lista de direcciones IP conocidas en las que confía y una lista de bloqueos es una lista en la que no confía. |

| Firewall de la serie SRX |

Envía el contenido del archivo extraído para su análisis y detecta las visitas de C&C dentro de la red del cliente. Realiza el bloqueo en línea basado en la base de datos de firmas de archivos proporcionada por ATP Cloud de Juniper. |

| Canalización de inspección de malware |

Realiza análisis de malware y detección de amenazas |

| Detección de compromiso interno |

Inspecciona archivos, metadatos y otra información. |

| Portal de servicios (interfaz de usuario web) |

Interfaz gráfica que muestra información sobre las amenazas detectadas dentro de la red del cliente. Herramienta de administración de configuración en la que los clientes pueden refinar las categorías de archivos que se pueden enviar a la nube para su procesamiento. |

| información de tráfico cifrado |

La información de tráfico cifrado restaura la visibilidad perdida debido al tráfico cifrado sin la pesada carga del descifrado TLS/SSL completo. |

| SecIntel |

Proporciona SecIntel seleccionada en forma de fuentes de amenazas que incluyen dominios, URL y direcciones IP malintencionadas utilizadas en campañas de ataque conocidas. SecIntel también permite a los clientes alimentar y distribuir su propia inteligencia de amenazas para el bloqueo en línea. |

| Creación adaptable de perfiles de amenazas |

Cree automáticamente fuentes de amenazas de SecIntel basadas en quién y qué está atacando actualmente la red para combatir la avalancha continua de nuevas amenazas. Adaptive Threat Profiling aprovecha los servicios de seguridad de Juniper para clasificar el comportamiento de los puntos de conexión y crear fuentes de inteligencia de amenazas personalizadas que se pueden usar para inspeccionar o bloquear en varios puntos de cumplimiento. |

| Seguridad de DNS |

Proporciona prevención de amenazas de ataques que utilizan técnicas de tunelización de DGA y DNS. Protéjase contra ataques DNS para comunicaciones C&C, exfiltración de datos, ataques de phishing y ransomware que comúnmente explotan DNS utilizando una variedad de técnicas. |

| Prevención de amenazas de IoT | ATP Cloud permite a los clientes controlar la superficie de ataque de IoT en su red al proporcionar una manera fácil de identificar y categorizar los dispositivos de IoT |

Cómo remedia el tráfico el firewall de la serie SRX

Los firewalls de la serie SRX utilizan la inteligencia proporcionada por ATP Cloud de Juniper para remediar el contenido malicioso mediante el uso de políticas de seguridad. Si se configuran, las políticas de seguridad pueden bloquear ese contenido antes de que se entregue a la dirección de destino.

Para el tráfico entrante, las políticas de seguridad del firewall de serie SRX buscan tipos específicos de archivos, como archivos .exe, para inspeccionar. Cuando se encuentra uno, la política de seguridad envía el archivo a la nube ATP Cloud de Juniper para su inspección. El firewall de la serie SRX contiene los últimos KB del archivo del cliente de destino, mientras que ATP Cloud de Juniper comprueba si este archivo ya se analizó. Si es así, se devuelve un veredicto y el archivo se envía al cliente o se bloquea según el nivel de amenaza del archivo y la política definida por el usuario vigente. Si la nube no ha inspeccionado este archivo antes, el archivo se envía al cliente mientras ATP Cloud de Juniper realiza un análisis exhaustivo. Si el nivel de amenaza del archivo indica malware (y dependiendo de las configuraciones definidas por el usuario), el sistema cliente se marca como un host infectado y se bloquea para el tráfico saliente. Para obtener más información, consulte ¿Cómo se analiza y detecta el malware?.

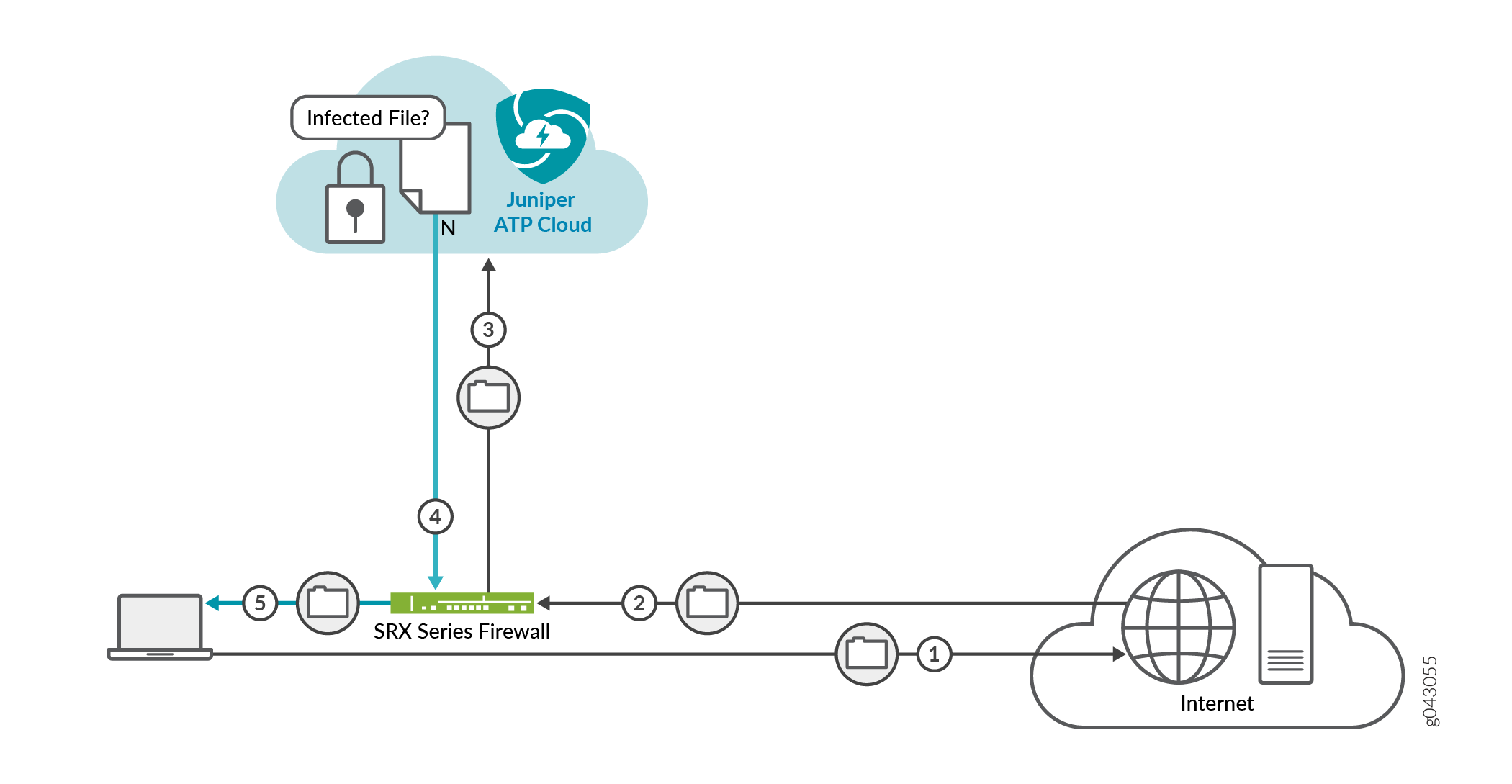

La figura 3 muestra un flujo de ejemplo de un cliente que solicita la descarga de un archivo con ATP Cloud de Juniper.

| Paso |

Descripción |

|---|---|

| 1 |

Un sistema cliente detrás de un firewall de la serie SRX solicita la descarga de un archivo de Internet. El firewall de la serie SRX reenvía esa solicitud al servidor apropiado. |

| 2 |

El firewall de la serie SRX recibe el archivo descargado y comprueba su perfil de seguridad para ver si se debe realizar alguna acción adicional. |

| 3 |

El tipo de archivo descargado se encuentra en la lista de archivos que deben inspeccionarse y se envía a la nube para su análisis. |

| 4 |

ATP Cloud de Juniper ha inspeccionado este archivo antes y tiene el análisis almacenado en caché. En este ejemplo, el archivo no es malware y el veredicto de nivel de amenaza se devuelve al firewall de la serie SRX. |

| 5 |

Según las políticas definidas por el usuario y el veredicto sobre el nivel de amenaza, el firewall de la serie SRX envía el archivo al cliente. |

Para el tráfico saliente, el firewall de la serie SRX monitorea el tráfico que coincide con las fuentes de C&C que recibe, bloquea estas solicitudes de C&C y las informa a ATP Cloud de Juniper. Hay disponible una lista de hosts infectados para que el firewall de la serie SRX pueda bloquear el tráfico entrante y saliente.

Casos de uso de ATP Cloud de Juniper

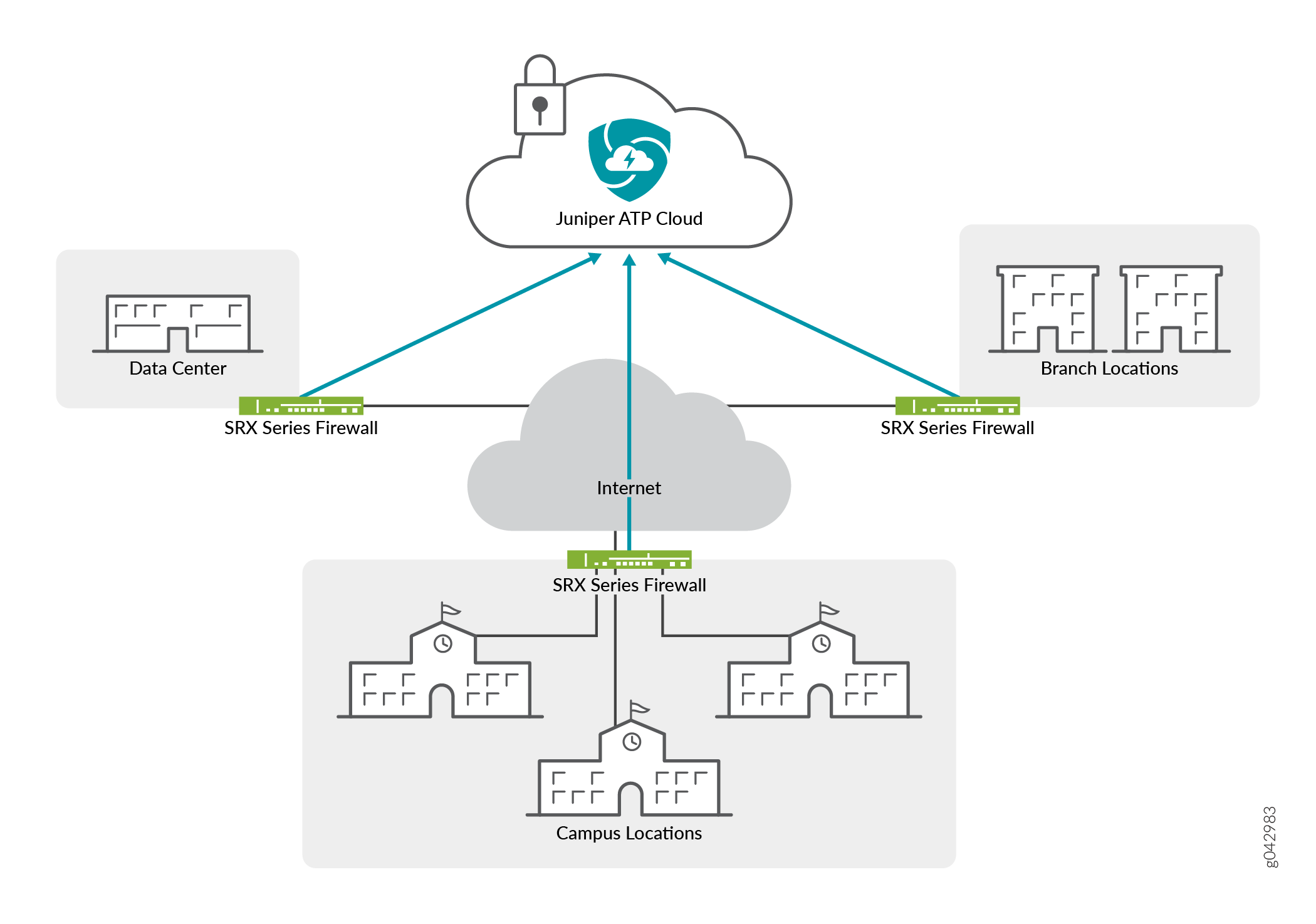

ATP Cloud de Juniper se puede utilizar en cualquier lugar de una implementación de la serie SRX. Vea la Figura 4

de uso de ATP Cloud de Juniper

de uso de ATP Cloud de Juniper

-

Firewall de borde de campus: ATP Cloud de Juniper analiza los archivos descargados de Internet y protege los dispositivos de los usuarios finales.

-

Borde del centro de datos: al igual que el firewall de borde del campus, ATP Cloud de Juniper evita que los archivos infectados y el malware de las aplicaciones se ejecuten en sus equipos.

-

Enrutador de sucursal: la nube ATP de Juniper proporciona protección contra despliegues de túnel dividido. Una desventaja del túnel dividido es que los usuarios pueden eludir la seguridad establecida por la infraestructura de su empresa.