EN ESTA PÁGINA

Descripción general de la detección y prevención de intrusiones

El sistema IDP de Juniper Networks detecta y previene las amenazas de red mediante la supervisión del tráfico en busca de actividades maliciosas. Utiliza una base de datos de firmas para identificar ataques y aplica políticas de seguridad para la mitigación en tiempo real. Mejora la seguridad de la red y proporciona detección y respuesta proactivas a amenazas.

La detección de intrusiones es el proceso de supervisar los eventos que ocurren en su red y analizar los eventos en busca de señales de posibles incidentes, violaciones o amenazas inminentes a sus políticas de seguridad. La prevención de intrusiones es el proceso de realizar la detección de intrusiones y, a continuación, detener los incidentes detectados. Estas medidas de seguridad están disponibles como sistemas de detección de intrusiones (IDS) y sistemas de prevención de intrusiones (IPS), que se convierten en parte de su red para detectar y detener posibles incidentes.

Beneficios de IDP

Al aprovechar IDP, puede mejorar significativamente la postura de seguridad de su red, protegiendo contra una amplia gama de amenazas conocidas y emergentes. Los siguientes son algunos de los beneficios:

-

Prevención proactiva de amenazas: detiene los ataques antes de que puedan causar daños.

-

Visibilidad de red: proporciona información sobre posibles problemas de seguridad.

-

Protección personalizable: permite adaptar las políticas de seguridad a las necesidades específicas de la red.

-

Soporte de cumplimiento: ayuda a cumplir con los requisitos reglamentarios para la seguridad de red.

-

Respuesta y corrección automatizadas: el sistema IDP puede responder automáticamente a las amenazas detectadas bloqueando el tráfico malicioso, poniendo en cuarentena los firewalls afectados y alertando a los administradores. Esto ayuda a minimizar el impacto de los incidentes de seguridad.

Flujo de trabajo de IDP

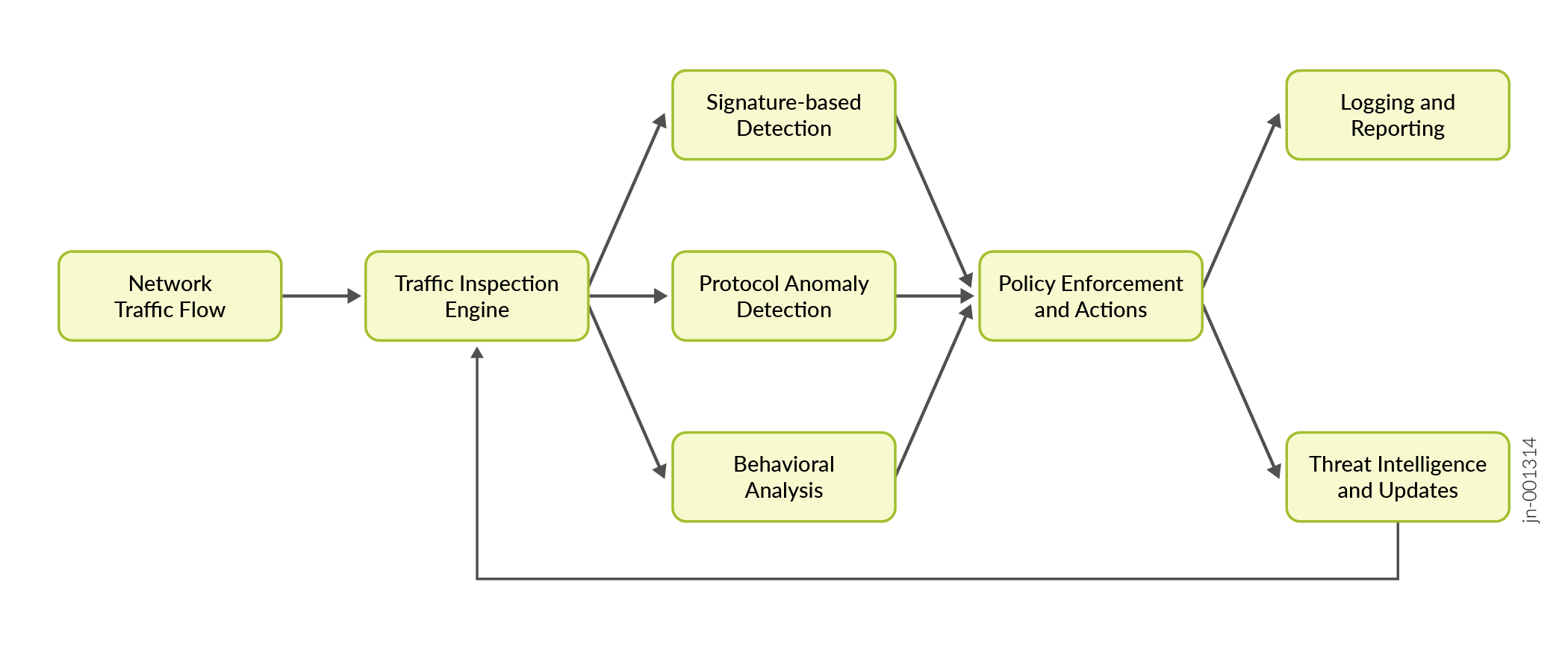

El sistema IDP inspecciona el tráfico para detectar y mitigar amenazas. El motor de inspección de tráfico analiza los paquetes mediante la detección basada en firmas, la detección de anomalías de protocolo y el análisis de comportamiento. Si se encuentra una amenaza, se toma una decisión en la etapa de aplicación de políticas y acciones para bloquear, alertar o registrar la actividad. Los eventos se registran y se informan a los administradores para su posterior análisis. La inteligencia y las actualizaciones de amenazas mejoran continuamente la detección al agregar nuevos datos de amenazas y garantizan la protección en tiempo real contra las amenazas cibernéticas en evolución.

La figura 1 describe los componentes principales y el flujo del sistema de desplazados internos de Juniper.

Tabla 1: Flujo de proceso de IDP enumera los detalles del flujo de trabajo de IDP.

| Descripción del | paso |

|---|---|

| Motor de inspección de tráfico (o proceso de inspección IDP) | Examina los paquetes en busca de posibles riesgos de seguridad (coincide con patrones de ataque conocidos). |

| Mecanismos de detección | Detección basada en firmas, detección de anomalías de protocolo (identifica desviaciones del comportamiento esperado de la red) y análisis de comportamiento (detecta patrones inusuales basados en datos históricos) |

| Aplicación de políticas y acciones | Una vez que se identifica una amenaza, el sistema aplica políticas y decide si bloquear, alertar o registrar la actividad. |

| Registro e informes | Los eventos detectados se registran o se notifican. Los administradores analizan y responden |

| Inteligencia de amenazas y actualizaciones | Introduzca continuamente nuevos datos de amenazas en el sistema. |

Descripción de IDP

Una política de IDP le permite aplicar selectivamente varias técnicas de detección y prevención de ataques en el tráfico de red que pasa a través de su firewall de la serie SRX. Los firewalls de la serie SRX ofrecen el mismo conjunto de firmas de IDP que están disponibles en los dispositivos de detección y prevención de intrusiones de la serie IDP de Juniper Networks para proteger las redes contra ataques. La configuración básica de IDP implica las siguientes tareas:

-

Descargue e instale la licencia de IDP. Necesita una licencia independiente si desea acceder e instalar actualizaciones en la base de datos de firmas que se actualiza regularmente.

Consulte la información de licencia de IDP sobre la página Licencias de software para firewalls serie SRX .

Descargue e instale la base de datos de firmas de IDP. Asegúrese de tener una licencia de IDP válida antes de continuar, ya que es necesario para acceder e instalar la base de firmas desde el sitio web de Juniper Networks. La base de datos incluye objetos de ataque y grupos de objetos de ataque utilizados en las políticas de IDP para hacer coincidir el tráfico con los ataques conocidos.

Consulte Actualización de la base de datos de firmas de IDP.Descargue e instale plantillas de directiva de desplazados internos y personalice una política para su entorno. Juniper Networks proporciona plantillas predefinidas para usar como punto de partida. La plantilla Recomendado es un buen punto de partida, pero le recomendamos que la revise y modifique para satisfacer necesidades de seguridad específicas.

Consulte Descripción general de las políticas de desplazados internos.-

Habilite una política de seguridad para la inspección de desplazados internos. Para que el tráfico de tránsito pase por la inspección de IDP, configure una política de seguridad y habilite los servicios de aplicación de IDP en todo el tráfico que desee inspeccionar. Consulte Habilitación de IDP en una política de seguridad.