Soporte Q-in-Q en enlaces troncales redundantes mediante LAG con protección de enlaces

Descripción de la compatibilidad Q-in-Q en RTG que utilizan LAG con protección de vínculos

Los vínculos troncales redundantes proporcionan una solución sencilla para la recuperación de la red cuando un puerto troncal de un conmutador deja de funcionar. En ese caso, el tráfico se enruta a otro puerto troncal, lo que reduce al mínimo el tiempo de convergencia de la red.

Para obtener información acerca del uso de vínculos de tronco redundantes en una configuración de grupos de troncos redundantes (RTG) heredados, es decir, una configuración de RTG que no admite Q-in-Q o configuraciones de proveedor de servicios, consulte Descripción de los vínculos de troncos redundantes (configuración de RTG heredado).

Puede usar esta función de vínculos troncales redundantes (o RTG) con soporte Q-in-Q mediante LAG con protección de vínculos en configuraciones empresariales y de proveedores de servicios.

Esta característica de RTG compatible con Q-in-Q incluye compatibilidad con los siguientes elementos que no se admiten en las configuraciones de RTG heredadas:

Configuración del etiquetado VLAN flexible en el mismo LAG que admite las configuraciones de vínculos redundantes

Varias configuraciones de vínculos redundantes en una interfaz física

Convergencia de multidifusión

La configuración del vínculo troncal redundante (también conocida como "configuración de grupo de troncos redundantes (RTG)") contiene dos vínculos: un vínculo principal o activo y un vínculo secundario . Si se produce un error en el vínculo principal, el vínculo secundario comienza automáticamente a reenviar el tráfico de datos sin esperar a la convergencia normal del protocolo de árbol de expansión.

El tráfico de datos se reenvía solo en el vínculo principal. El tráfico de datos recibido en el vínculo secundario se elimina.

Mientras el tráfico de datos esté bloqueado en el vínculo secundario, el tráfico de control de capa 2 sigue estando permitido. Por ejemplo, puede ejecutar una sesión LLDP entre dos conmutadores en el vínculo secundario.

El protocolo de árbol de expansión rápida (RSTP) está habilitado de forma predeterminada en los conmutadores para crear una topología sin bucles, pero una interfaz no puede estar tanto en un vínculo troncal redundante como en una topología de protocolo de árbol de expansión al mismo tiempo. Debe deshabilitar RSTP en una interfaz si se configura un vínculo troncal redundante en esa interfaz. Sin embargo, los protocolos de árbol de expansión pueden seguir funcionando en otras interfaces de esos conmutadores.

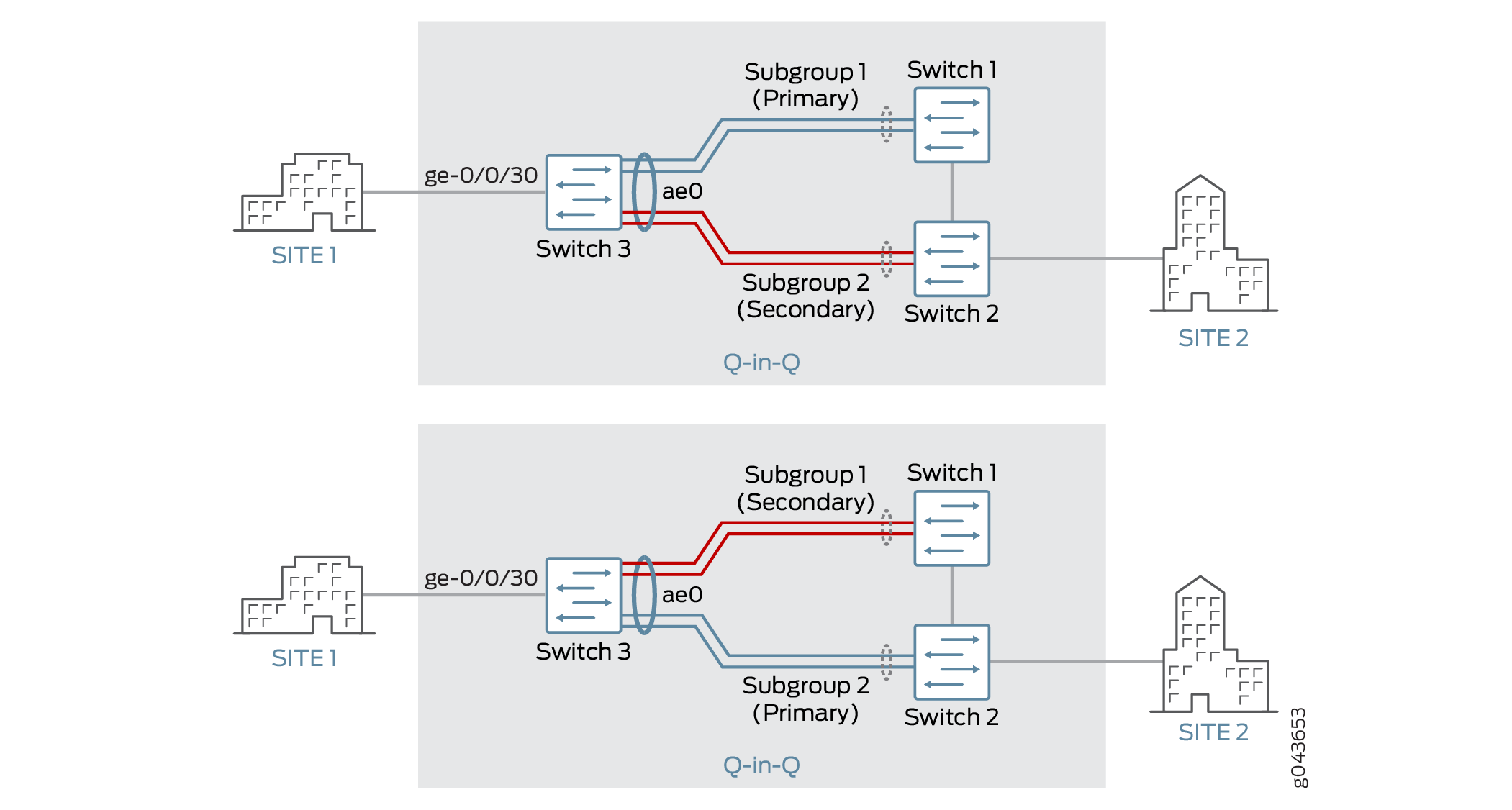

La parte superior de la figura 1 muestra tres conmutadores en una topología para vínculos troncales redundantes en un LAG con etiquetado VLAN flexible. Esta configuración particular también incluye subgrupos que contienen varios vínculos: solo puede haber dos subgrupos en el LAG y ambos subgrupos deben tener el mismo número de vínculos.

La topología que se muestra en la figura 1 solo se aplica a la primera de las tres configuraciones que se describen más adelante en este tema. Consulte Configuración de vínculos troncales redundantes en un LAG de LACP (N:N Link Protection with Subgroups). Aunque las tareas de configuración restantes comparten algunos elementos de la primera tarea, algunos valores absolutos proporcionados en cada tarea son únicos para esa tarea; por ejemplo, la interfaz de entrada tiene un valor diferente en cada tarea.

El conmutador 3 está conectado al conmutador 1 al subgrupo 1 y al conmutador 2 al subgrupo 2. Los subgrupos 1 y 2 se encuentran en un paquete Ethernet agregado, o grupo de agregación de vínculos (LAG), con el nombre de interfaz ae0. El subgrupo 1 se designa como el enlace principal y el subgrupo 2 se designa como el enlace secundario. El tráfico fluye entre el conmutador 3 y el conmutador 1 hasta el subgrupo 1. Mientras el subgrupo 1 está activo, el subgrupo 2 bloquea el tráfico de datos.

La parte inferior de la figura 1 ilustra cómo funciona la topología de vínculo de tronco redundante cuando el vínculo principal deja de funcionar.

Cuando el subgrupo 1 entre el conmutador 1 y el conmutador 3 deja de funcionar, el subgrupo 2 se convierte en el vínculo principal (activo). El tráfico fluye entre el conmutador 3 y el conmutador 2 hasta el subgrupo 2.

Así es como funciona la convergencia de multidifusión en una topología como la que se ilustra en la figura anterior:

Dado que LAG ae0 es un puerto de enrutador de multidifusión, todos los mensajes de unión IGMP recibidos en el conmutador 3 se reenvían al conmutador 1.

Cuando el vínculo entre el conmutador 3 y el conmutador 1 deja de funcionar, el tráfico del origen de multidifusión recibido en el conmutador 2 se inunda a todos los puertos de la VLAN.

Cuando el enlace principal deja de funcionar, el conmutador 3 envía una consulta general IGMP a todos los puertos de la VLAN y los informes IGMP recibidos de los clientes se reenvían al conmutador 2, mediante el cual se produce el aprendizaje; De este modo, se logra la convergencia de multidifusión.

Configuración de vínculos troncales redundantes en un LAG con protección de vínculos y etiquetado VLAN flexible

Existen varias variaciones en la configuración de los vínculos troncales redundantes en un LAG con protección de vínculos y con etiquetado VLAN flexible.

Sólo con fines ilustrativos, las siguientes tareas de configuración muestran valores absolutos, como ge-0/0/30, en lugar de variables como interface-name.

- Configuración de vínculos troncales redundantes en un LAG LACP (N:N Link Protection with Subgroups)

- Configuración de vínculos troncales redundantes en un LAG estático (protección de vínculos 1:1)

- Configuración de vínculos troncales redundantes en un LAG con varias interfaces lógicas (protección de vínculos 1:1)

- Comprobar que los vínculos troncales redundantes están disponibles en el LAG y ver los vínculos activos

Configuración de vínculos troncales redundantes en un LAG LACP (N:N Link Protection with Subgroups)

Configuración de vínculos troncales redundantes en un LAG estático (protección de vínculos 1:1)

Configuración de vínculos troncales redundantes en un LAG con varias interfaces lógicas (protección de vínculos 1:1)

Consulte también

Comprobar que los vínculos troncales redundantes están disponibles en el LAG y ver los vínculos activos

Propósito

Compruebe que los vínculos troncales redundantes estén disponibles en el LAG y vea qué interfaces están configuradas como vínculos principales (activos).

Acción

Utilice los siguientes show comandos:

show mac-refresh interface-name: muestra si los vínculos troncales redundantes de un LAG con protección de vínculos están habilitados en la interfaz especificada.show interfaces ge interface-name extensiveoshow interfaces xe interface-name extensive—En un LAG estático, muestra qué interfaz está definida como miembro principal.show lacp interfaces: en un LAGP, muestra qué interfaces miembro están activas y cuáles están inactivas.