Ejemplo: configuración de IGMP Snooping

Descripción de la supervisión de multidifusión

Los dispositivos de red, como los enrutadores, operan principalmente a nivel de paquete o capa 3. Otros dispositivos de red, como puentes o conmutadores LAN, operan principalmente a nivel de trama o capa 2. La multidifusión funciona principalmente en el nivel de paquete, capa 3, pero hay una manera de asignar direcciones de grupo de multidifusión IP de capa 3 a direcciones de grupo de multidifusión MAC de capa 2 en el nivel de trama.

Los enrutadores pueden manejar información de direccionamiento de capa 2 y capa 3, ya que la trama y sus direcciones deben procesarse para acceder al paquete encapsulado que contiene. Los enrutadores pueden ejecutar protocolos de multidifusión de capa 3, como PIM o IGMP, y determinar dónde reenviar el contenido de multidifusión o cuándo un host de una interfaz se une o abandona un grupo. Sin embargo, se supone que los puentes y los conmutadores LAN, como dispositivos de capa 2, no tienen acceso a la información de multidifusión dentro de los paquetes que transportan sus tramas.

Entonces, ¿cómo pueden los puentes y otros dispositivos de capa 2 determinar cuándo un dispositivo en una interfaz se une o sale de un árbol de multidifusión, o si un host en una LAN conectada desea recibir el contenido de un grupo de multidifusión en particular?

La respuesta es que el dispositivo de capa 2 implemente la supervisión de multidifusión. La supervisión de multidifusión es un término general y se aplica al proceso de "espionaje" de un dispositivo de capa 2 en el contenido del paquete de capa 3 para determinar qué acciones se toman para procesar o reenviar una trama. Existen formas más específicas de espionaje, como el espionaje IGMP o el espionaje PIM. En todos los casos, el espionaje implica un dispositivo configurado para funcionar en la Capa 2 que tiene acceso a información de Capa 3 (paquete) normalmente "prohibida". El espionaje hace que la multidifusión sea más eficiente en estos dispositivos.

Ver también

Entendiendo el espionaje IGMP

El espionaje es una forma general para que los dispositivos de capa 2, como los enrutadores de servicios Ethernet de la serie MX de Juniper Networks, implementen una serie de procedimientos para "husmear" en el contenido del paquete de capa 3 para determinar qué acciones se deben tomar para procesar o reenviar una trama. Con la multidifusión se utilizan formas más específicas de espionaje, como la supervisión del Protocolo de pertenencia a grupos de Internet (IGMP) o la supervisión de multidifusión independiente del protocolo (PIM).

Los dispositivos de capa 2 (conmutadores LAN o puentes) manejan paquetes de multidifusión y las tramas que los contienen de la misma manera que los dispositivos de capa 3 (enrutadores) manejan las transmisiones. Por lo tanto, un conmutador de capa 2 procesa una trama que llega con una dirección MAC (control de acceso a medios de destino de multidifusión) reenviando una copia del paquete (trama) a cada una de las demás interfaces de red del conmutador que se encuentran en estado de reenvío.

Sin embargo, este enfoque (enviar tramas de multidifusión a todas partes donde el dispositivo pueda) no es el uso más eficiente del ancho de banda de la red, particularmente para aplicaciones de IPTV. El espionaje IGMP funciona "husmeando" en los paquetes IGMP recibidos por las interfaces del conmutador y construyendo una base de datos de multidifusión similar a la que un enrutador de multidifusión construye en una red de capa 3. Con esta base de datos, el conmutador puede reenviar tráfico de multidifusión sólo a interfaces descendentes con receptores interesados, y esta técnica permite un uso más eficiente del ancho de banda de la red.

La supervisión IGMP se configura para cada puente del enrutador. Una instancia de puente sin aprendizaje calificado solo tiene un dominio de aprendizaje. Para una instancia de puente con aprendizaje calificado, el espionaje funcionará por separado dentro de cada dominio de aprendizaje en el puente. Es decir, el espionaje IGMP y el reenvío de multidifusión procederán de forma independiente en cada dominio de aprendizaje en el puente.

Esta discusión se centra en las instancias puente sin aprendizaje calificado (aquellas que forman un dominio de aprendizaje en el dispositivo). Por lo tanto, todas las interfaces mencionadas son interfaces lógicas de la instancia de puente o VPLS.

Varios conceptos relacionados son importantes cuando se discute el espionaje IGMP:

Las interfaces de instancia de puente o VPLS son interfaces de enrutador de multidifusión o interfaces del lado del host.

IGMP snooping admite el modo proxy o el modo sin-proxy.

Cuando se utiliza enrutamiento y puente integrados (IRB), si el enrutador es un cuestionario IGMP, cualquier mensaje de interrupción recibido en cualquier interfaz de capa 2 provocará una consulta específica de grupo en todas las interfaces de capa 2 (como resultado de esta práctica, es posible que se reciban algunos informes correspondientes en todas las interfaces de capa 2). Sin embargo, si algunas de las interfaces de capa 2 también son interfaces de enrutador (capa 3), los informes y salidas de otras interfaces de capa 2 no se reenviarán en esas interfaces.

Si se utiliza una interfaz IRB como interfaz de salida en una entrada de caché de reenvío de multidifusión (según lo determine el proceso de enrutamiento), la lista de interfaces de salida se expande en un subconjunto de la interfaz de capa 2 en el puente correspondiente. El subconjunto se basa en la información de pertenencia a multidifusión espiada, de acuerdo con la entrada de caché de reenvío de multidifusión instalada por el proceso de espionaje para el puente.

Si no se configura ningún espionaje, la lista de interfaces de salida IRB se expande a todas las interfaces de capa 2 del puente.

Junos OS no admite la supervisión IGMP en una configuración VPLS en un conmutador virtual. Esta configuración no está permitida en la CLI.

Ver también

Interfaces de espionaje IGMP y reenvío

El espionaje IGMP divide las interfaces de dispositivo en interfaces de enrutador de multidifusión e interfaces del lado del host. Una interfaz de enrutador de multidifusión es una interfaz en la dirección de un enrutador de multidifusión. Una interfaz en el puente se considera una interfaz de enrutador de multidifusión si cumple al menos uno de los siguientes criterios:

Se configura estáticamente como una interfaz de enrutador de multidifusión en la instancia de puente.

Se reciben consultas IGMP en la interfaz.

Todas las demás interfaces que no son interfaces de enrutador de multidifusión se consideran interfaces del lado del host.

Cualquier tráfico de multidifusión recibido en una interfaz de puente con la supervisión IGMP configurada se reenviará de acuerdo con las siguientes reglas:

Cualquier paquete IGMP se envía al motor de enrutamiento para su procesamiento de espionaje.

Otro tráfico de multidifusión con la dirección de destino 224.0.0/24 se inunda en todas las demás interfaces del puente.

Otro tráfico de multidifusión se envía a todas las interfaces del enrutador de multidifusión, pero solo a aquellas interfaces del lado del host que tienen hosts interesados en recibir ese grupo de multidifusión.

Ver también

IGMP Snooping y Proxies

Sin un arreglo de proxy, el espionaje IGMP no genera ni introduce consultas e informes. Solo "husmeará" los informes recibidos de todas sus interfaces (incluidas las interfaces de enrutador de multidifusión) para construir su base de datos de estado y grupo (S, G).

Sin un proxy, los mensajes IGMP se procesan de la siguiente manera:

Consulta: todos los mensajes de consulta IGMP generales y específicos de grupo recibidos en una interfaz de enrutador de multidifusión se reenvían a todas las demás interfaces (tanto las interfaces de enrutador de multidifusión como las interfaces del lado host) del puente.

Informe: los informes IGMP recibidos en cualquier interfaz del puente se reenvían a otras interfaces de enrutador de multidifusión. La interfaz receptora se agrega como interfaz para ese grupo si existe una entrada de enrutamiento de multidifusión para este grupo. Además, se establece un temporizador de grupo para el grupo en esa interfaz. Si este temporizador caduca (es decir, no hubo ningún informe para este grupo durante el período del temporizador de grupo IGMP), la interfaz se elimina como interfaz para ese grupo.

Salir: los mensajes de licencia IGMP recibidos en cualquier interfaz del puente se reenvían hacia otras interfaces de enrutador de multidifusión en el puente. El mensaje Abandonar grupo reduce el tiempo que tarda el enrutador de multidifusión en detener el reenvío de tráfico de multidifusión cuando ya no hay miembros en el grupo host.

El espionaje de proxy reduce el número de informes IGMP enviados a un enrutador IGMP.

Con el espionaje de proxy configurado, un enrutador IGMP no puede realizar el seguimiento del host.

Como proxy para sus interfaces del lado del host, IGMP snooping en modo proxy responde a las consultas que recibe de un enrutador IGMP en una interfaz de enrutador de multidifusión. En las interfaces del lado del host, el espionaje IGMP en modo proxy se comporta como un enrutador IGMP y envía consultas generales y específicas del grupo en esas interfaces.

El espionaje IGMP solo genera directamente consultas específicas de grupo. Las consultas generales recibidas de las interfaces del enrutador de multidifusión se inundan a las interfaces del lado del host.

Todas las consultas generadas por IGMP snooping se envían usando 0.0.0.0 como dirección de origen. Además, todos los informes generados por IGMP snooping se envían con 0.0.0.0 como dirección de origen, a menos que haya una dirección de origen configurada para usar.

El modo proxy funciona de manera diferente en las interfaces de enrutador de multidifusión que en las interfaces del lado del host.

Ver también

Interfaces de enrutador de multidifusión y modo proxy de espionaje IGMP

En las interfaces de enrutador de multidifusión, en respuesta a las consultas IGMP, el espionaje IGMP en modo proxy envía informes que contienen información agregada sobre los grupos aprendidos en todas las interfaces del lado host del puente.

Además de responder a las consultas, el espionaje IGMP en modo proxy reenvía todas las consultas, informes y salidas recibidas en una interfaz de enrutador de multidifusión a otras interfaces de enrutador de multidifusión. El espionaje IGMP mantiene la información de membresía aprendida en esta interfaz, pero no envía una consulta específica de grupo para los mensajes de licencia recibidos en esta interfaz. Simplemente agota el tiempo de espera de los grupos aprendidos en esta interfaz si no hay informes para el mismo grupo dentro de la duración del temporizador.

Para los hosts en todas las interfaces del enrutador de multidifusión, es el enrutador IGMP, no el proxy de espionaje IGMP, el que genera consultas generales y específicas del grupo.

Ver también

Interfaces del lado del host y modo proxy de espionaje IGMP

IGMP no envía informes a las interfaces del lado del host mediante espionaje IGMP en modo proxy. La supervisión IGMP procesa los informes recibidos en estas interfaces y envía consultas específicas de grupo a las interfaces del lado del host cuando recibe un mensaje de permiso en la interfaz. Las interfaces del lado del host no generan consultas generales periódicas, sino que reenvían o inundan las consultas generales recibidas de las interfaces del enrutador de multidifusión.

Si se quita un grupo de una interfaz del lado del host y esta fue la última interfaz del lado del host para ese grupo, se envía una licencia a las interfaces del enrutador de multidifusión. Si se recibe un informe de grupo en una interfaz del lado del host y esta fue la primera interfaz del lado del host para ese grupo, se envía un informe a todas las interfaces del enrutador de multidifusión.

Ver también

Espionaje IGMP y dominios de puente

El espionaje IGMP en una VLAN solo está permitido para el vlan-id heredado en mayúsculas y minúsculas . En otros casos, hay una configuración de dominio de puente específica que determina la configuración específica de VLAN para la supervisión IGMP.

Ver también

Configuración de IGMP Snooping

Para configurar la supervisión del Protocolo de administración de grupos de Internet (IGMP), incluya la instrucción igmp-snooping :

igmp-snooping { immediate-leave; interface interface-name { group-limit limit; host-only-interface; immediate-leave; multicast-router-interface; static { group ip-address { source ip-address; } } } proxy { source-address ip-address; } query-interval seconds; query-last-member-interval seconds; query-response-interval seconds; robust-count number; vlan vlan-id { immediate-leave; interface interface-name { group-limit limit; host-only-interface; immediate-leave; multicast-router-interface; static { group ip-address { source ip-address; } } } proxy { source-address ip-address; } query-interval seconds; query-last-member-interval seconds; query-response-interval seconds; robust-count number; } }

Puede incluir esta instrucción en los siguientes niveles jerárquicos:

[editar protocolos de dominios de bridge-domain-name puente]

[editar protocolos de dominios bridge-domain-name de puente de instancias routing-instance-name de enrutamiento]

De forma predeterminada, el espionaje IGMP no está habilitado. Las instrucciones configuradas en el nivel de VLAN sólo se aplican a esa VLAN en particular.

Ver también

Configuración de parámetros de espionaje IGMP específicos de VLAN

Todas las instrucciones de espionaje IGMP configuradas con la igmp-snooping instrucción, con la excepción de la traceoptions instrucción, se pueden calificar con la misma instrucción en el nivel de VLAN. Para configurar los parámetros de espionaje IGMP en el nivel de VLAN, incluya la vlan instrucción:

vlan vlan-id; immediate-leave; interface interface-name { group-limit limit; host-only-interface; multicast-router-interface; static { group ip-address { source ip-address; } } } proxy { source-address ip-address; } query-interval seconds; query-last-member-interval seconds; query-response-interval seconds; robust-count number; }

Puede incluir esta instrucción en los siguientes niveles jerárquicos:

[edit bridge-domains bridge-domain-name protocols igmp-snooping][edit routing-instances routing-instance-name bridge-domains bridge-domain-name protocols igmp-snooping]

Ver también

Ejemplo: configuración de IGMP Snooping

En este ejemplo se muestra cómo configurar la supervisión IGMP. El espionaje IGMP puede reducir el tráfico innecesario de las aplicaciones de multidifusión IP.

Requisitos

En este ejemplo se utilizan los siguientes componentes de hardware:

Un enrutador serie MX

Un dispositivo de capa 3 que funciona como un enrutador de multidifusión

Antes de empezar:

Configure las interfaces. Consulte la Guía del usuario de interfaces para dispositivos de seguridad.

Configure un protocolo de puerta de enlace interior. Consulte la biblioteca de protocolos de enrutamiento de Junos OS para dispositivos de enrutamiento.

Configure un protocolo de multidifusión. Esta función funciona con los siguientes protocolos de multidifusión:

DVMRP

PIM-DM

PIM-SM

PIM-SSM

Descripción general y topología

La supervisión IGMP controla el tráfico de multidifusión en una red conmutada. Cuando la supervisión IGMP no está habilitada, el dispositivo de capa 2 difunde tráfico de multidifusión fuera de todos sus puertos, incluso si los hosts de la red no desean el tráfico de multidifusión. Con la supervisión IGMP habilitada, un dispositivo de capa 2 supervisa la unión IGMP y deja mensajes enviados desde cada host conectado a un enrutador de multidifusión. Esto permite que el dispositivo de capa 2 realice un seguimiento de los grupos de multidifusión y los puertos miembro asociados. El dispositivo de capa 2 utiliza esta información para tomar decisiones inteligentes y reenviar el tráfico de multidifusión solo a los hosts de destino previstos.

En este ejemplo se incluyen las siguientes instrucciones:

proxy: permite que el dispositivo de capa 2 filtre activamente los paquetes IGMP para reducir la carga en el enrutador de multidifusión. Las uniones y salidas que se dirigen aguas arriba al enrutador de multidifusión se filtran para que el enrutador de multidifusión tenga una sola entrada para el grupo, independientemente del número de oyentes activos que se hayan unido al grupo. Cuando un agente de escucha abandona un grupo pero otros agentes de escucha permanecen en el grupo, el mensaje de abandono se filtra porque el enrutador de multidifusión no necesita esta información. El estado del grupo sigue siendo el mismo desde el punto de vista del enrutador.

immediate-leave: cuando sólo hay un host IGMP conectado, la

immediate-leaveinstrucción permite que el enrutador de multidifusión elimine inmediatamente la pertenencia al grupo de la interfaz y suprima el envío de cualquier consulta específica del grupo para el grupo de multidifusión.Cuando configure esta función en interfaces IGMPv2, asegúrese de que la interfaz IGMP solo tenga un host IGMP conectado. Si más de un host IGMPv2 está conectado a una LAN a través de la misma interfaz y un host envía un mensaje de abandono, el enrutador elimina todos los hosts de la interfaz del grupo de multidifusión. El enrutador pierde contacto con los hosts que permanecen correctamente en el grupo de multidifusión hasta que envían solicitudes de unión en respuesta a la siguiente consulta general de escucha de multidifusión del enrutador.

Cuando la supervisión IGMP está habilitada en un enrutador que ejecuta la supervisión IGMP versión 3 (IGMPv3), después de que el enrutador recibe un informe con el tipo BLOCK_OLD_SOURCES, el enrutador suprime el envío de consultas de grupo y origen, pero se basa en el mecanismo de seguimiento de host de Junos OS para determinar si elimina o no la pertenencia a un grupo de origen determinado de la interfaz.

query-interval: permite cambiar el número de mensajes IGMP enviados en la subred configurando el intervalo en el que el enrutador de consulta IGMP envía mensajes generales de consulta de host para solicitar información de pertenencia.

De forma predeterminada, el intervalo de consulta es de 125 segundos. Puede configurar cualquier valor en el intervalo de 1 a 1024 segundos.

query-last-member-interval: permite cambiar la cantidad de tiempo que tarda un dispositivo en detectar la pérdida del último miembro de un grupo.

El intervalo de consulta de último miembro es la cantidad máxima de tiempo entre los mensajes de consulta específicos del grupo, incluidos los enviados en respuesta a los mensajes de grupo de salida.

De forma predeterminada, el intervalo de consulta del último miembro es de 1 segundo. Puede configurar cualquier valor en el intervalo de 0,1 a 0,9 segundos y, a continuación, intervalos de 1 segundo de 1 a 1024 segundos.

query-response-interval: configura cuánto tiempo espera el enrutador para recibir una respuesta de sus mensajes de consulta de host.

De forma predeterminada, el intervalo de respuesta de la consulta es de 10 segundos. Puede configurar cualquier valor en el intervalo de 1 a 1024 segundos. Este intervalo debe ser menor que el intervalo establecido en la

query-intervalinstrucción.robust-count: proporciona ajustes precisos para permitir la pérdida esperada de paquetes en una subred. Es básicamente el número de intervalos a esperar antes de agotar el tiempo de espera de un grupo. Puede esperar más intervalos si la pérdida de paquetes de subred es alta y los mensajes de informe IGMP pueden perderse.

De forma predeterminada, el recuento robusto es 2. Puede configurar cualquier valor en el intervalo de 2 a 10 intervalos.

group-limit: configura un límite para el número de grupos de multidifusión (o canales [S,G] en IGMPv3) que pueden unirse a una interfaz. Una vez alcanzado este límite, los nuevos informes se ignoran y todos los flujos relacionados se descartan, no se inundan.

De forma predeterminada, no hay límite para el número de grupos que pueden unirse a una interfaz. Puede configurar un límite en el rango de 0 a un número de 32 bits.

host-only-interface: configure una interfaz de espionaje IGMP para que sea una interfaz exclusivamente del lado del host. En una interfaz del lado del host, las consultas IGMP recibidas se eliminan.

De forma predeterminada, una interfaz puede enfrentarse a otros hosts o enrutadores de multidifusión.

multicast-router-interface: configura una interfaz de espionaje IGMP para que sea una interfaz exclusivamente orientada al enrutador.

De forma predeterminada, una interfaz puede enfrentarse a otros hosts o enrutadores de multidifusión.

static: configura estáticamente una interfaz de espionaje IGMP con grupos de multidifusión.

De forma predeterminada, el enrutador aprende dinámicamente acerca de los grupos de multidifusión en la interfaz.

Topología

La Figura 1 muestra redes sin espionaje IGMP. Supongamos que el host A es un emisor de multidifusión IP y los hosts B y C son receptores de multidifusión. El enrutador reenvía el tráfico de multidifusión IP sólo a aquellos segmentos con receptores registrados (hosts B y C). Sin embargo, los dispositivos de capa 2 inundan el tráfico a todos los hosts en todas las interfaces.

La Figura 2 muestra las mismas redes con el espionaje IGMP configurado. Los dispositivos de capa 2 reenvían tráfico de multidifusión solo a los receptores registrados.

Configuración

Procedimiento

Configuración rápida de CLI

Para configurar rápidamente este ejemplo, copie los siguientes comandos, péguelos en un archivo de texto, elimine los saltos de línea, cambie los detalles necesarios para que coincidan con su configuración de red, copie y pegue los comandos en la CLI en el nivel de jerarquía y, a continuación, ingrese commit desde el [edit] modo de configuración.

set bridge-domains domain1 domain-type bridge set bridge-domains domain1 interface ge-0/0/1.1 set bridge-domains domain1 interface ge-0/0/2.1 set bridge-domains domain1 interface ge-0/0/3.1 set bridge-domains domain1 protocols igmp-snooping query-interval 200 set bridge-domains domain1 protocols igmp-snooping query-response-interval 0.4 set bridge-domains domain1 protocols igmp-snooping query-last-member-interval 0.1 set bridge-domains domain1 protocols igmp-snooping robust-count 4 set bridge-domains domain1 protocols igmp-snooping immediate-leave set bridge-domains domain1 protocols igmp-snooping proxy set bridge-domains domain1 protocols igmp-snooping interface ge-0/0/1.1 host-only-interface set bridge-domains domain1 protocols igmp-snooping interface ge-0/0/1.1 group-limit 50 set bridge-domains domain1 protocols igmp-snooping interface ge-0/0/3.1 static group 225.100.100.100 set bridge-domains domain1 protocols igmp-snooping interface ge-0/0/2.1 multicast-router-interface

Procedimiento paso a paso

En el ejemplo siguiente es necesario navegar por varios niveles en la jerarquía de configuración. Para obtener información acerca de cómo navegar por la CLI, consulte Uso del editor de CLI en modo de configuración en la Guía del usuario de CLI de Junos OS.

Para configurar la supervisión IGMP:

Configure el dominio de puente.

[edit bridge-domains domain1] user@host# set domain-type bridge user@host# set interface ge-0/0/1.1 user@host# set interface ge-0/0/2.1 user@host# set interface ge-0/0/3.1

Habilite el espionaje IGMP y configure el enrutador para que sirva como proxy.

[edit bridge-domains domain1] user@host# set protocols igmp-snooping proxy

Configure el límite para el número de grupos de multidifusión permitidos en la interfaz ge-0/0/1.1 a 50.

[edit bridge-domains domain1] user@host# set protocols igmp-snooping interface ge-0/0/1.1group-limit 50

Configure el enrutador para eliminar inmediatamente una pertenencia a un grupo de una interfaz cuando reciba un mensaje de licencia de esa interfaz sin esperar a que se intercambie ningún otro mensaje IGMP.

[edit bridge-domains domain1] user@host# set protocols igmp-snooping immediate-leave

Configure estáticamente la pertenencia a grupos IGMP en un puerto.

[edit bridge-domains domain1] user@host# set protocols igmp-snooping interface ge-0/0/3.1 static group 225.100.100.100

Configure una interfaz para que sea una interfaz exclusivamente orientada al enrutador (para recibir tráfico de multidifusión).

[edit bridge-domains domain1] user@host# set protocols igmp-snooping interface ge-0/0/2.1 multicast-router-interface

Configure una interfaz para que sea una interfaz exclusivamente orientada al host (para colocar mensajes de consulta IGMP).

[edit bridge-domains domain1] user@host# set protocols igmp-snooping interface ge-0/0/1.1 host-only-interface

Configure los intervalos de mensajes IGMP y el recuento de robustez.

[edit bridge-domains domain1] user@host# set protocols igmp-snoopingrobust-count 4 user@host# set protocols igmp-snooping query-last-member-interval 0.1 user@host# set protocols igmp-snooping query-interval 200 user@host# set protocols igmp-snooping query-response-interval 0.4

Si ha terminado de configurar el dispositivo, confirme la configuración.

user@host# commit

Resultados

Confirme la configuración introduciendo el show bridge-domains comando.

user@host# show bridge-domains

domain1 {

domain-type bridge;

interface ge-0/0/1.1;

interface ge-0/0/2.1;

interface ge-0/0/3.1;

protocols {

igmp-snooping {

query-interval 200;

query-response-interval 0.4;

query-last-member-interval 0.1;

robust-count 4;

immediate-leave;

proxy;

interface ge-0/0/1.1 {

host-only-interface;

group-limit 50;

}

interface ge-0/0/3.1 {

static {

group 225.100.100.100;

}

}

interface ge-0/0/2.1 {

multicast-router-interface;

}

}

}

}

Verificación

Para comprobar la configuración, ejecute los siguientes comandos:

Mostrar interfaz de espionaje IGMP

Mostrar membresía de IGMP Snooping

Mostrar estadísticas de espionaje IGMP

Configuración de operaciones de seguimiento de espionaje IGMP

Las operaciones de seguimiento registran mensajes detallados sobre el funcionamiento de los protocolos de enrutamiento, como los distintos tipos de paquetes de protocolo de enrutamiento enviados y recibidos, y las acciones de directiva de enrutamiento. Puede especificar qué operaciones de seguimiento se registran incluyendo indicadores de seguimiento específicos.

La habilitación de traceoptions en la igmp-snooping jerarquía permite la supervisión de IGMP. En consecuencia, deshabilitar traceoptions bajo la jerarquía deshabilita igmp-snoopingigmp-snooping.

En la tabla siguiente se describen los indicadores que puede incluir.

| Bandera |

Descripción |

|---|---|

| todo |

Realice un seguimiento de todas las operaciones. |

| notificación al cliente |

Notificaciones de seguimiento. |

| General |

Rastree el flujo general. |

| grupo |

Rastrear operaciones de grupo. |

| notificación de host |

Rastrear notificaciones de host. |

| Salir |

Seguimiento de mensajes de grupo de salida (solo IGMPv2). |

| normal |

Realizar un seguimiento de eventos normales. |

| Paquetes |

Rastree todos los paquetes IGMP. |

| política |

Seguimiento del procesamiento de políticas. |

| consulta |

Rastree los mensajes de consulta de membresía IGMP. |

| informe |

Seguimiento de mensajes de informes de pertenencia. |

| ruta |

Rastrear la información de enrutamiento. |

| estado |

Transiciones de estado de seguimiento. |

| tarea |

Procesamiento de tareas del protocolo de enrutamiento de seguimiento. |

| temporizador |

Procesamiento del temporizador de seguimiento. |

Puede configurar operaciones de seguimiento para la supervisión IGMP globalmente o en una instancia de enrutamiento. En el ejemplo siguiente se muestra la configuración global.

Para configurar las operaciones de rastreo para la supervisión IGMP:

Ver también

Configuración de la versión de IGMP o MLD Snooping

Visión general

Según RFC 4541, el espionaje de forma predeterminada está habilitado en el modo IGMPv3 en interfaces que forman parte de la VLAN o del dominio de puente involucrado en el espionaje. El valor predeterminado del espionaje de MLD es MLDv2. Cuando el enrutador conectado al CPE envía consultas generales IGMPv3 o MLDv2 para actualizar la información del grupo IGMP, un CPE estándar o host final que funcione según la RFC debería poder procesar y responder a una consulta IGMP v2/v3 o MLDv1/v2.

Los hosts finales o los dispositivos CPE que no cumplen con RFC 4541 no responden a las consultas IGMPv3 o MLDv2 enviadas desde el dispositivo L2 habilitado para espionaje. Esta discrepancia de versión podría provocar una interrupción del tráfico.

Puede especificar explícitamente la versión de espionaje IGMP o MLD para una VLAN o un dominio de puente asociado con la multidifusión L2. Esto asegura que el enrutador envíe una consulta de inicio IGMP o MLD o una consulta general periódica (cuando está configurado para consulta L2) con la versión configurada de IGMP o MLD snooping. Esto, a su vez, garantiza que los dispositivos CPE sin queja respondan con la información del grupo/informe IGMP o MLD. Esto ayuda a mantener viva la transmisión de multidifusión con hosts y CPE que no pueden responder a consultas IGMP o MLD de una versión superior.

La versión de espionaje IGMP o MLD se configura en una VLAN o en un dominio de puente y es aplicable a todas las interfaces (IFL) bajo esa VLAN o dominio de puente.

La configuración de la versión de espionaje IGMP/MLD para VLAN o bridge-domain se puede realizar de dos maneras, la instancia de enrutamiento predeterminada (instancia global) o en una instancia de enrutamiento específica.

Con la configuración de la versión, MCSNOOPD (el proceso de espionaje de multidifusión que permite la inspección de la capa 3 desde el dispositivo de la capa 2) actualiza los informes de los hosts mediante:

-

Startup Query: Esta es la consulta IGMP general que se envía cada vez que el snooping está habilitado en una VLAN o dominio de puente. Esta consulta se envía cuando MCSNOOPD crea el estado de interfaz de un miembro de VLAN o de dominio de puente por primera vez o cuando la interfaz (IFL o IFD) de una VLAN o de dominio de puente se fusiona.

-

L2 Querier: Esta es una característica periódica que se puede habilitar explícitamente en una VLAN específica o en un dominio de puente habilitado para espionaje.

-

Proxy: el proxy IGMP o MLD informa sobre la recepción de paquetes de consulta IGMP o MLD desde la consulta remota.

En las implementaciones de EVPN, esta configuración de versión de espionaje solo se aplica a las interfaces orientadas al acceso.

Modo no proxy

Sin un arreglo de proxy, el espionaje IGMP no genera ni introduce consultas e informes. Solo husmeará los informes recibidos de todas sus interfaces (incluidas las interfaces de enrutador de multidifusión) para construir su base de datos de estado y grupo (S, G).

-

Las consultas de inicio se generan cuando la interfaz se agita o cuando se agrega un nuevo miembro de VLAN o dominio de puente. Las consultas de inicio son mensajes generales de consulta IGMP o MLD (dirección IP de origen = 0.0.0.0) y se enviarán a través de la interfaz con la versión configurada o por defecto IGMPv3 o MLD v2.

-

Si la función de consulta L2 está habilitada para una VLAN o un dominio de puente, se generan consultas periódicas (el temporizador predeterminado es 125 segundos) y se envían a todos los miembros de VLAN o de dominio de puente con la versión configurada o de forma predeterminada a la consulta IGMPv3 o MLDv2.

Modo proxy

En este modo, la supervisión de proxy reduce el número de informes IGMP enviados a un enrutador IGMP.

-

Las consultas de inicio se comportan de la misma manera que en el modo no proxy.

-

Con la consulta L2 habilitada, se comporta de la misma manera que en el modo no proxy.

-

La versión utilizada para los informes IGMP generados en respuesta a una consulta general recibida de un par se basa en el modo de compatibilidad de host y se decide de la siguiente manera:

-

Sin configuración de versión, al recibir una consulta con una versión inferior, el modo se establece en la versión más baja y se inicia el temporizador de consulta correspondiente. Al expirar el temporizador de consulta-presente, la versión cambia a IGMPv3 o MLDv2, según el protocolo en el que funcione la interfaz.

-

Con la configuración de versión, al recibir una consulta con una versión inferior, el modo se establece en la versión más baja y se inicia el temporizador de consulta correspondiente. Al expirar el temporizador queier-present, la versión se actualiza a la versión configurada según la versión establecida por la instrucción

set routing-instance <routing-instance-name> protocols igmp-snooping version <version>config, por ejemplo.

-

-

La consulta específica del grupo generada en respuesta a una licencia se basa en la versión más baja del informe IGMP o MLD y en la versión de interfaz configurada. Si la versión de interfaz configurada es inferior, esa versión se utiliza para la compatibilidad de grupos.

Ver también

Restringir la inundación de tráfico de multidifusión desconocido a la interfaz del enrutador de multidifusión en un entorno L2

Limite la inundación de flujos de multidifusión L2 a interfaces de enrutador de multidifusión a nivel de dominio por VLAN o puente. Al restringir la inundación de datos de multidifusión a la interfaz de enrutador de multidifusión basada en mensajes de unión IGMP o MLD, el tráfico de multidifusión desconocido puede ser limitado, lo que resulta en una utilización eficiente del ancho de banda.

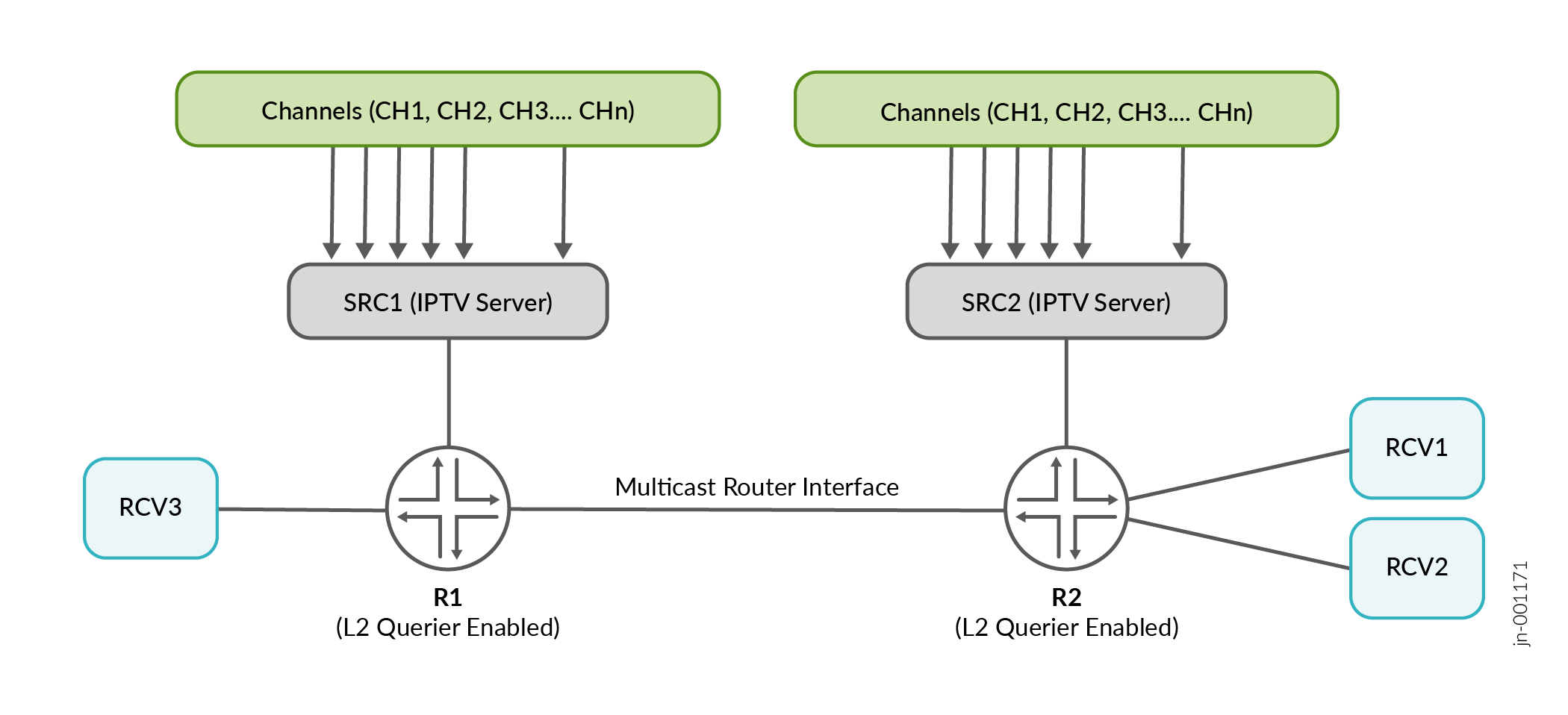

Tomemos un ejemplo de un escenario de video de multidifusión L2 donde los enrutadores R1 y R2 están habilitados con IGMP / MLD Snooping.

SRC1 y SRC2 son servidores IPTV con una cabecera de video, generando múltiples canales de IPTV - CH1, CH2 y CH3. La consulta L2 está habilitada en los enrutadores R1 y R2 para garantizar que los hosts puedan actualizar los informes periódicamente, lo que agotará el tiempo de espera y eliminará los receptores del reenvío de multidifusión de lo contrario.

En la topología anterior, el enrutador R2 tiene receptores interesados en recibir los canales CH1 y CH2, pero también recibirá flujos de multidifusión de CH3. Esto se debe en virtud de que es una interfaz de enrutador de multidifusión.

De manera similar, el enrutador R1 tiene un receptor interesado solo en el canal CH3, pero recibirá flujos de multidifusión no solicitados de CH1 y CH2 a través de la interfaz del enrutador de multidifusión.

Mediante la configuración no-flood-to-multicast-router-interfacesde , puede limitar la ineficacia del ancho de banda mencionada anteriormente de manera eficaz mediante el envío de secuencias de multidifusión sólo cuando haya receptores interesados detrás de una interfaz de enrutador de multidifusión.

Esta característica es específica de un entorno de multidifusión L2.

Si los enrutadores L3 habilitados para PIM (con la consulta IGMP/MLD activada implícitamente) están presentes en la topología y no-flood-to-multicast-router-interfaces están habilitadas, es posible que se interrumpa el tráfico de los receptores detrás de los enrutadores de multidifusión L3. Esto se debe a que los enrutadores de multidifusión suelen enviar mensajes de unión PIM al ver una unión IGMP desde un enrutador de último salto (LHR).

Según el diseño de su red, no-flood-to-multicast-router-interfaces debe usarse con prudencia.

Restricción de la inundación de tráfico de multidifusión desconocido en un entorno EVPN

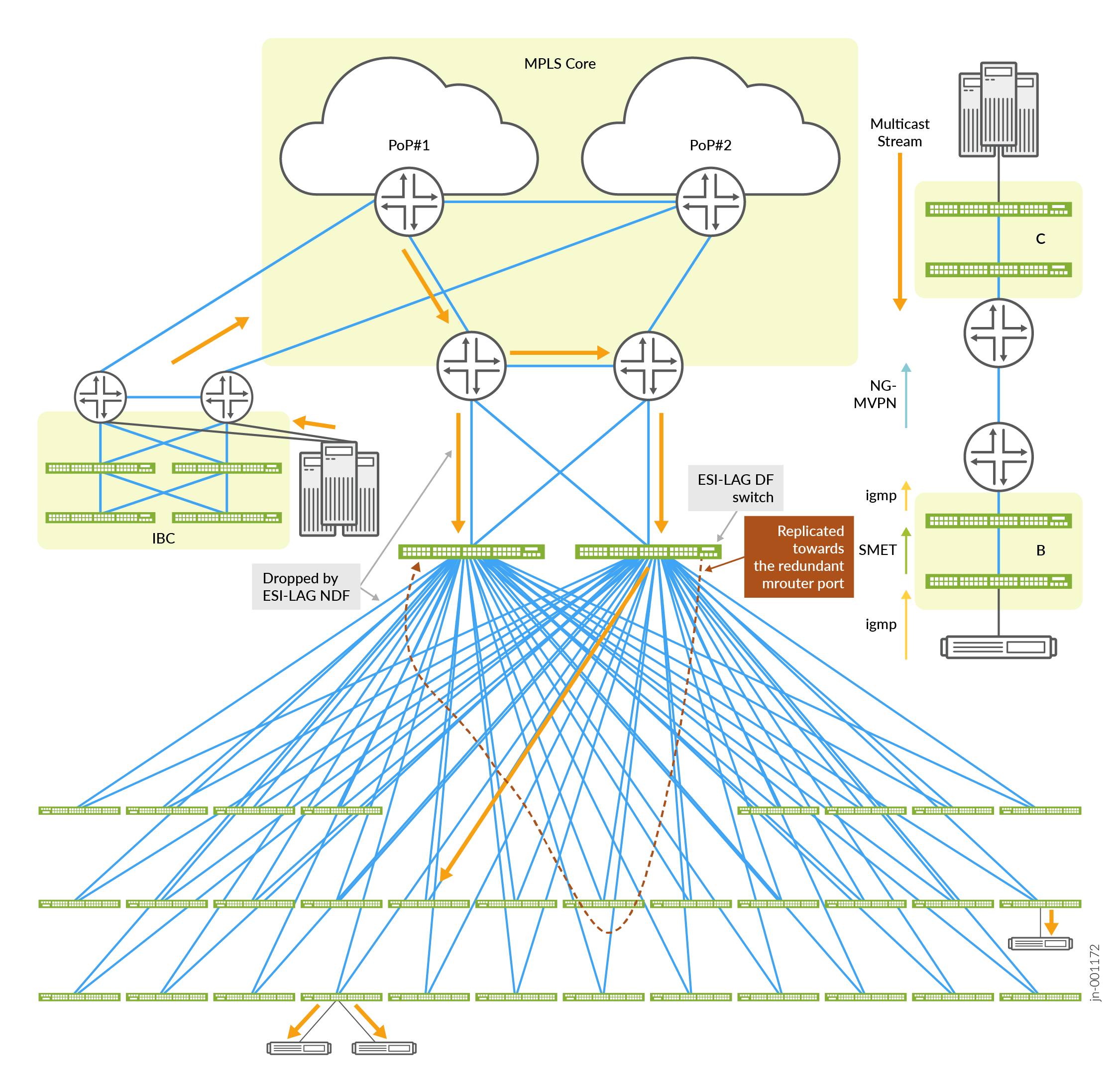

Tomemos un ejemplo de una topología típica de EVPN que es una superposición de puente EVPNoVXLAN con SMET (reenvío selectivo de multidifusión) habilitado. Se anuncian rutas EVPN de tipo 6, lo que garantiza el reenvío del tráfico de multidifusión solo a los receptores interesados.

Hay dispositivos de cabecera IBC que están conectados a un enrutador de multidifusión externo redundante y a la estructura EVPN que se encuentra debajo. Dado que se trata de una superposición de puente, solo hay conectividad L2 desde los enrutadores de multidifusión externos redundantes donde IRB está habilitado sin espionaje. El tráfico de multidifusión que entra en los enrutadores de multidifusión externos se puentea o se conmuta L2 cuando el tráfico necesita salir del IRB.

Con la estructura de superposición de puente SMET cosida a los puertos externos redundantes del enrutador de multidifusión, el tráfico de multidifusión que ingresa a un puerto de enrutador de multidifusión se rodea a través de los conmutadores de acceso de la estructura al segundo puerto del enrutador de multidifusión (la línea punteada naranja en la Figura 4). El dispositivo PE EVPN atrae todo el tráfico de multidifusión, conocido y desconocido a través del núcleo de EVPN. Normalmente, los PE de EVPN envían rutas de EVPN de tipo 3 que tienen indicadores de comunidad extendidos de multidifusión sin el proxy de espionaje IGMP/MLD establecido en su NLRI. Al establecer la instrucción de no-flood-to-multicast-router-interfaces configuración, las rutas de EVPN tipo 3 se envían con indicadores de comunidad extendidos de multidifusión con los indicadores de proxy de espionaje IGMP/MLD establecidos. Como resultado, la interfaz del enrutador de multidifusión no atraerá tráfico de multidifusión desconocido.

Esta característica se implementa normalmente en un escenario de superposición de puente EVPN. Si el enrutamiento L3 está operativo en el enrutador de multidifusión externo, la habilitación no-flood-to-multicast-router-interfaces puede provocar una interrupción del tráfico.