准备瞻博网络安全连接配置

本主题包含以下部分:

部署瞻博网络安全连接的先决条件

部署瞻博网络安全连接之前,必须确保 SRX 系列防火墙使用已签名的证书或自签名证书,而不是系统生成的默认证书。

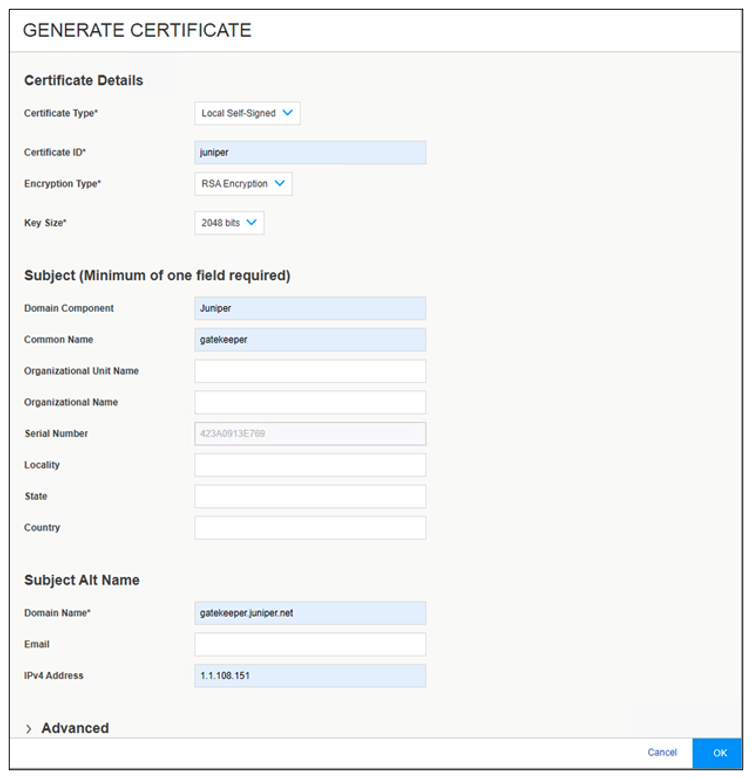

您可以通过在 J-Web 界面中导航至 “设备管理>证书管理”>设备证书,以生成证书 请求或自签名证书,如图 1 所示。

以下是您应配置的最小值。确保这些价值与您自己的组织匹配。如果发起证书签名请求 (CSR),则证书必须先由 CA 对证书进行签名,然后才能在 SRX 系列防火墙上加载。

创建自签名证书或加载已签名的证书后,必须导航至 “设备管理>基本设置”>系统服务> HTTPS > HTTPS 证书 并选择适当的名称,从而将证书绑定到 SRX 系列防火墙。

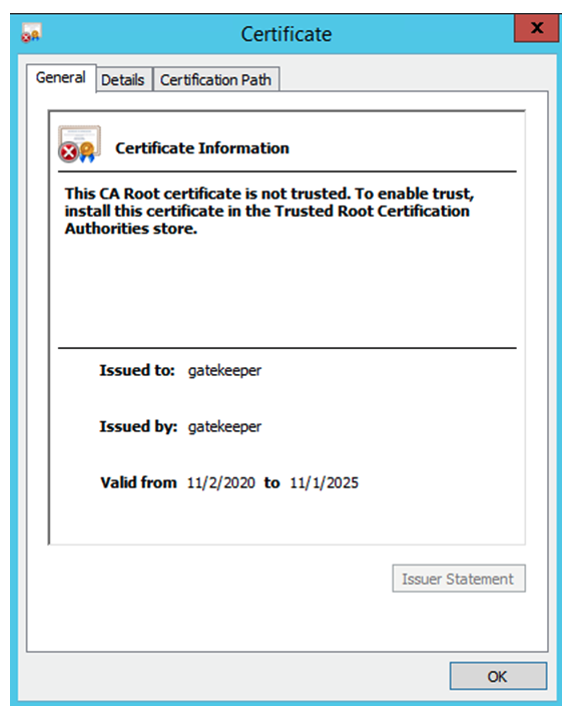

将证书加载到 SRX 系列防火墙后,您可以在浏览器栏中查看证书信息,以验证证书。查看证书信息涉及的步骤取决于您的浏览器和浏览器版本。 图 2 显示了您在 SRX 系列防火墙中配置的证书信息。

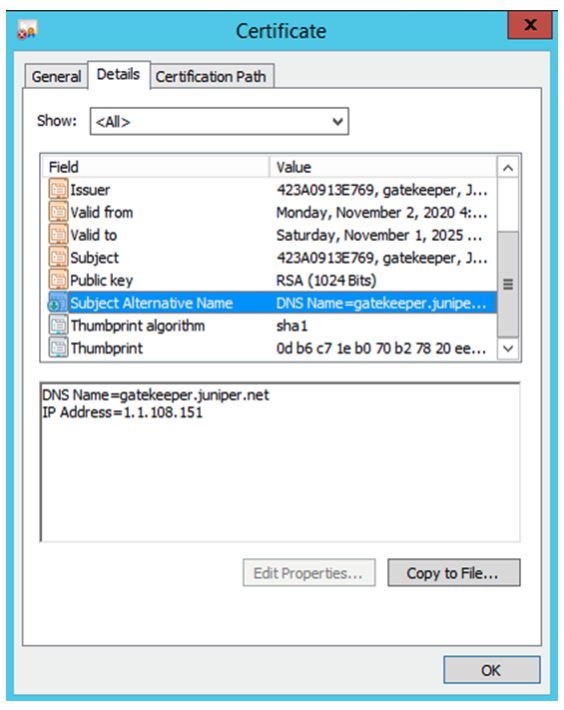

图 3 显示了在 SRX 系列防火墙中配置的证书的所有详细信息。

您必须从浏览器中的证书信息中检查以下内容:

-

检查主题备用名称是否与您生成的证书匹配。

-

如果不将 CA 证书从 SRX 系列防火墙导出到所有客户端,指纹/指纹也很重要。在这种情况下,它会显示在警告消息中。

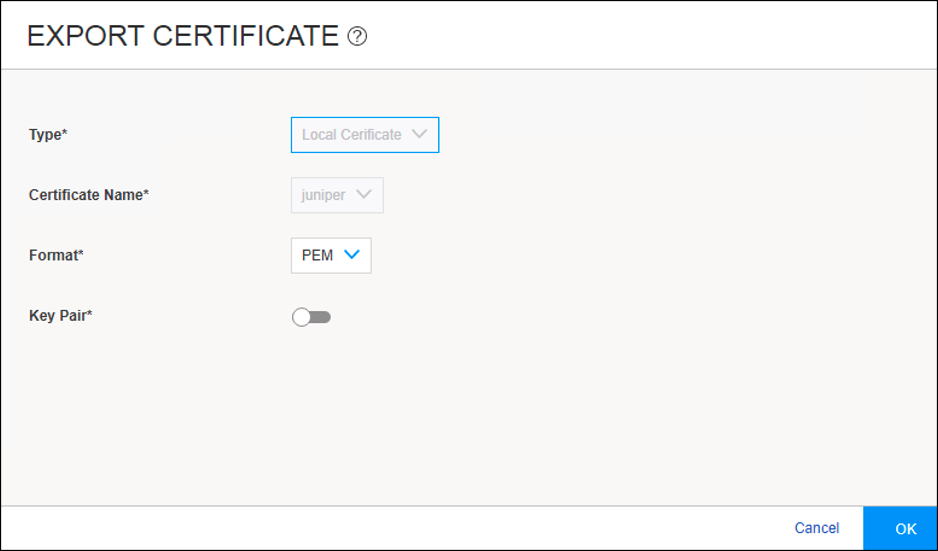

我们建议将自签名证书从 SRX 系列防火墙导出为 .pem 格式,或从签署 CSR 的 CA 导出到每个客户端。您可以手动执行,或使用适用于 Windows 和 macOS 的客户端部署包进行分发。请参阅在 Windows 上为瞻博网络安全连接创建安装包和在 macOS 上为瞻博网络安全连接安装创建部署包。

表 1 列出了用于将导出的证书放置在不同平台上的瞻博网络安全连接应用程序目录位置:

| 平台 |

目录位置 |

|---|---|

| 窗户 |

C:\ProgramData\Juniper\SecureConnect\cacerts\ |

| macOS |

/库/应用程序支持/Juniper/SecureConnect/cacerts/ |

| Android |

/瞻博网络/导出 |

| Ios |

/文件/安全连接/ |

瞻博网络安全连接的工作原理是什么?

在 SRX 系列防火墙上开始配置瞻博网络安全连接之前,让我们从高层次上了解一下瞻博网络安全连接解决方案的工作原理。

在瞻博网络安全连接应用程序和 SRX 系列防火墙之间建立连接的不同阶段。

-

远程用户可在智能手机、笔记本电脑等设备上下载瞻博网络安全连接应用程序,或者下载由组织软件分发系统分发的应用程序。

-

当用户启动连接时,应用程序会验证网关证书是否有效。

注意:如果 SRX 系列防火墙启用了系统生成的证书,则用户无法与应用程序建立任何连接。

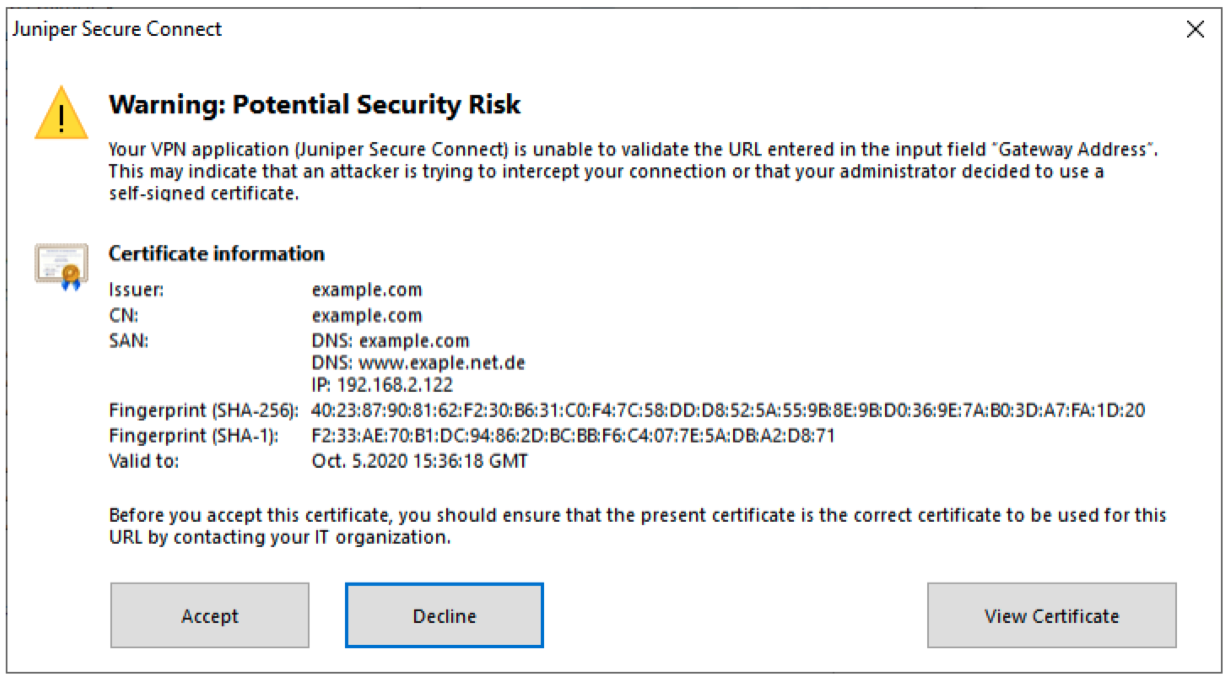

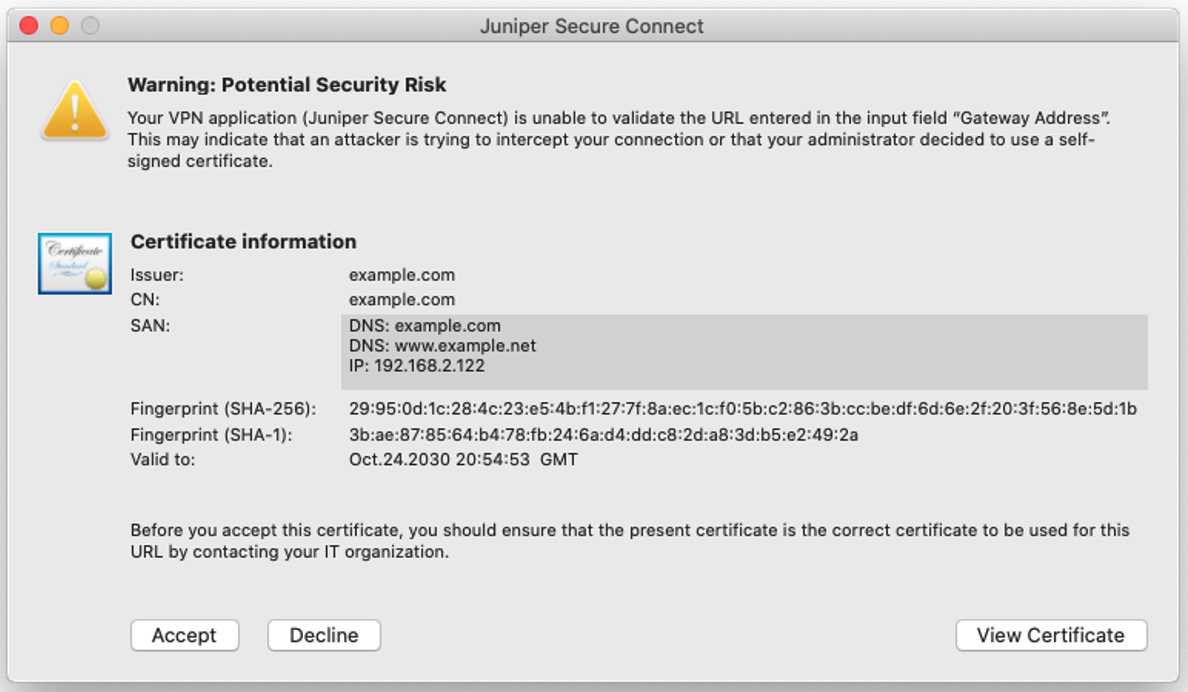

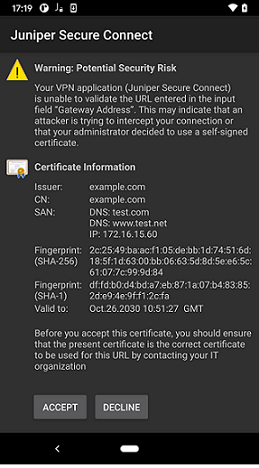

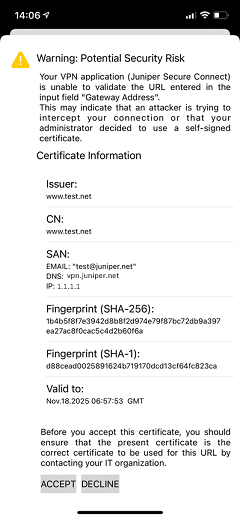

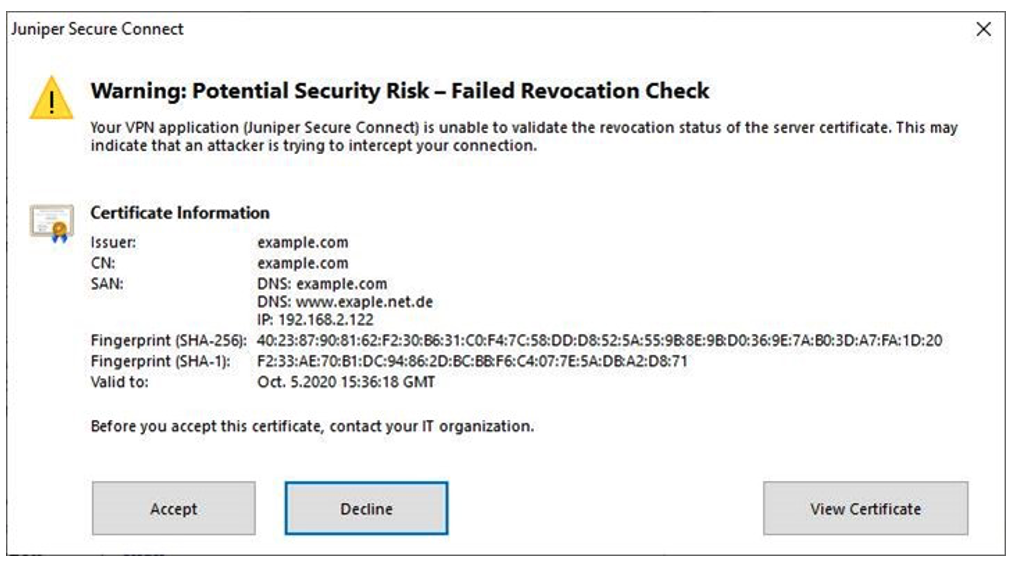

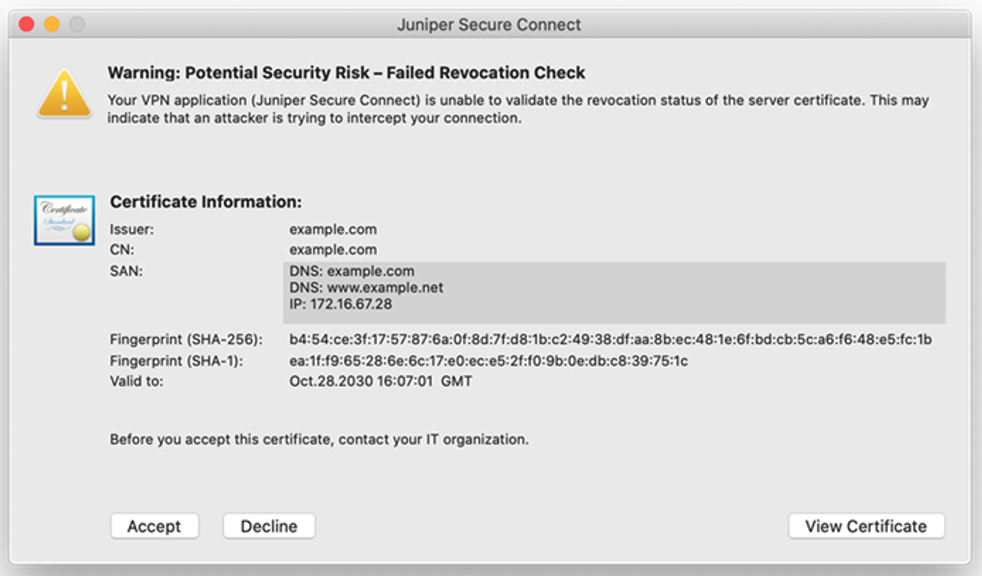

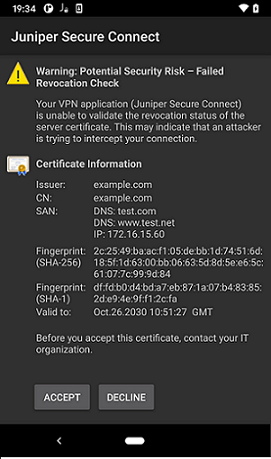

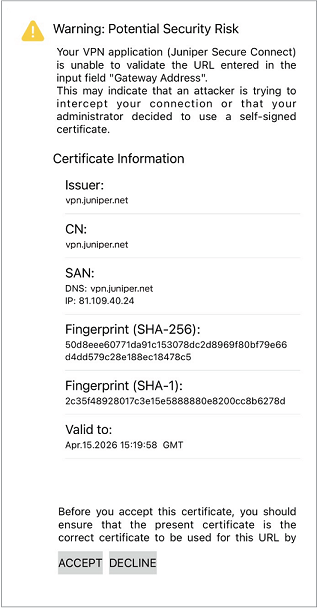

如果网关使用的证书尚未分发到应用程序(在 Windows 上为瞻博网络安全连接创建安装包,并在 macOS 上为瞻博网络安全连接安装创建部署包),将根据安装瞻博网络安全连接应用程序的平台,收到 如图 5、 图 6、 图 7 和 图 8 所示的警告消息提示用户。

图 5 是 Windows 平台上没有根证书时的示例警告消息。

图 5: Windows 平台上 的示例证书警告消息

的示例证书警告消息

图 6 是 macOS 平台上没有根证书时的示例警告消息。

图 6: macOS 平台上 的示例证书警告消息

的示例证书警告消息

图 7 是 Android 平台上没有根证书时的示例警告消息。

图 7:Android 平台上 的示例证书警告消息

的示例证书警告消息

图 8 是 iOS 平台上没有根证书时的示例警告消息。

图 8:iOS 平台上 的示例证书警告消息

的示例证书警告消息

警告消息页面的外观因安装瞻博网络安全连接应用程序的平台而异。

警告消息的详细信息基于在瞻博网络安全连接上配置的证书。 表 2 显示了示例警告消息中的详细信息。

表 2:证书信息 证书信息

描述

发行

证书颁发者的名称。

快递 之 家

通用名称 (CN) 表示证书中的主题名称。

三

主题备用名称 (SAN) 表示证书中的主题备用名称。

指纹

表示证书中的手指和拇指部分。

作为系统管理员,您必须在显示警告消息时告知用户应采取哪些措施。以管理员身份验证证书的最简单方法是单击浏览器工具栏中的警告消息,显示证书详细信息,如图 2 和 图 3 所示,或者在客户端上加载正确的根证书。

如果应用程序无法访问 SRX 系列防火墙上加载的已签名证书的 CRL(证书撤销列表),则显示以下警告消息。

图 9:当应用程序无法验证网关证书 (Windows) 时发出警告消息

图 10:当应用程序无法验证网关证书 (macOS)

时发出警告消息

图 10:当应用程序无法验证网关证书 (macOS) 时发出警告消息

图 11:当应用程序无法验证网关证书 (Android)

时发出警告消息

图 11:当应用程序无法验证网关证书 (Android) 时发出警告消息

图 12:当应用程序无法验证网关证书 (iOS)

时发出警告消息

图 12:当应用程序无法验证网关证书 (iOS) 时发出警告消息

时发出警告消息

-

SRX 系列防火墙在根据管理员配置的匹配标准进行身份验证之前,会验证连接客户端设备的状态。

-

SRX 系列防火墙根据凭据(用户名、密码和域)或证书对用户进行身份验证。

-

成功身份验证后,客户端将下载并安装 SRX 系列防火墙上定义的最新配置策略。这一步可确保客户端始终使用管理员定义的最新配置策略

-

客户端根据下载的配置文件建立安全 VPN 连接。

既然我们已经了解了瞻博网络安全连接的工作原理,接下来让我们详细了解一下可用的不同身份验证方法。

配置多个证书和域

当用户使用瞻博网络安全连接启动与 SRX 系列防火墙的连接时,应用程序会验证网关证书。瞻博网络安全连接支持采用 FQDN/RealmName 格式的不同 URL 的多个连接配置文件。为了确保这些连接请求不会显示任何证书警告,作为管理员,您可以将多个证书绑定到多个域,或将单个证书绑定到 SRX 系列防火墙中的多个域。这些 URL 包含在瞻博网络安全连接应用程序的连接配置文件中使用的域名。

要处理多个证书和域,请参阅多个证书和域配置(CLI 过程)。

预先合规检查

瞻博网络安全连接应用程序与 SRX 系列防火墙交换详细信息,以执行预先合规性检查。管理员在 SRX 系列防火墙上配置预先登录的合规性规则,以验证连接客户端设备的状态。这些登录前合规性检查是指在身份验证之前执行的验证。根据不同的匹配标准,会采取措施来承认或拒绝连接的客户端设备。

好处

此功能可确保瞻博网络安全连接应用程序满足 SRX 系列防火墙的连接标准,从而提供管理员设置的增强型安全措施。

要配置登录前的合规性规则,请参阅合规性(瞻博网络安全连接)。

身份验证方法

通过两种方法验证与瞻博网络安全连接建立安全连接的用户,本地或外部身份验证,这两种方法各有下述某些限制。

-

本地身份验证 — 在本地身份验证中,SRX 系列防火墙通过在本地数据库中检查用户凭据来验证用户凭据。在此方法中,管理员可处理密码的更改或忘记密码重置。在这里,它要求用户必须记住新密码。从安全的角度来看,此选项并不多。

-

外部身份验证 — 在外部身份验证中,您可以允许用户使用与访问网络上的其他资源时使用的相同用户凭据。在许多情况下,用户凭据是用于 Active Directory 或任何其他 LDAP 授权系统的域登录。此方法可简化用户体验并改善组织的安全状况:因为您可以使用贵组织使用的常规安全策略维护授权系统

多重身份验证 — 为了增加一层额外的保护,您还可以启用多重身份验证 (MFA)。在此方法中,RADIUS 代理用于向用户的智能手机等设备发送通知消息。用户必须接受通知消息才能完成连接。

使用瞻博网络安全连接的 LDAP 身份验证 — 从 Junos OS 23.1R1 版开始,我们引入了基于组的受控 LDAP 身份验证。您可以使用轻型目录访问协议 (LDAP) 来定义一个或多个 LDAP 组。在

allowed-groups层次结构级别使用语句[edit access ldap-options]指定 LDAP 身份验证的组列表。一个用户可以属于多个 LDAP 组。您可以将组映射到地址池。系统根据 LDAP 组成员身份为用户分配一个 IP 地址。

身份验证方法 比较瞻博网络安全连接中的不同身份验证方法。

| 身份验证方法凭据 | (用户名和密码) | 最终用户证书 | 本地认证 | 外部认证 Radius | 外部认证 LDAP |

|---|---|---|---|---|---|

| IKEv1 - 预共享密钥 | 是的 | 不 | 是的 | 是的 | 是的 |

| IKEv2-EAP-MSCHAPv2 | 是的 | 不 | 不 | 是的 | 不 |

| IKEv2-EAP-TLS | 不 | 是的 | 不 | 是的 | 不 |

现在,我们了解了瞻博网络安全连接支持的身份验证方法。现在,我们需要进入 J-Web,熟悉 GUI 中的配置选项和字段。

应用程序旁路

应用程序旁路功能使瞻博网络安全连接应用程序的用户能够基于域名和协议绕过特定应用程序,无需流量通过 VPN 隧道。这与分割隧道不同,您利用 VPN 对机密数据进行加密,同时仍然可以直接访问互联网。使用应用程序旁路,您仍然可以使用 VPN 对机密数据进行加密,但是,您可以为管理员基于域名和协议定义的某些应用程序绕过 VPN。

全隧道配置支持应用程序旁路。管理员可在远程访问客户端配置参数的 SRX 系列防火墙中配置此功能。这些参数定义瞻博网络安全连接客户端如何与您的安全设备建立 VPN 隧道。

熟悉 J-Web 上的瞻博网络安全连接向导

借助安全连接 VPN 解决方案,您可以在 J-Web 中使用直观且易于使用的 VPN 向导,通过几个步骤在远程用户与内部网络之间创建远程访问 VPN 隧道。

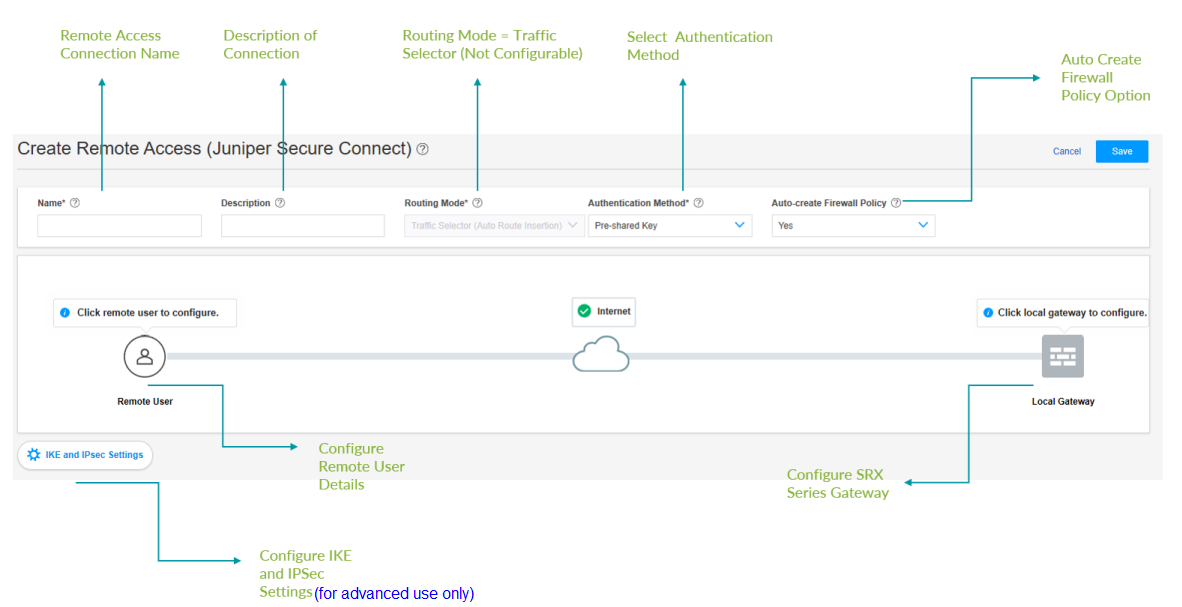

导航至 “VPN > IPsec VPN ”并选择 “创建 VPN > 远程访问 > 瞻博网络安全连接”后, “创建远程访问(瞻博网络安全连接)” 页面将显示,如图 13 所示。

J-Web 向导

J-Web 向导

使用 VPN 配置向导,只需几个步骤即可配置瞻博网络安全连接,如 表 4 所示。

| 选项 |

您在此处配置的内容 |

|---|---|

| 名字 |

远程访问连接的名称。如果不选择默认配置文件,则此名称将显示在远程客户端设备上的瞻博网络安全连接应用程序中。 例子: 不使用默认配置文件时:https://<srx-series-device-ip-address>/<remote access connection name>) 使用默认配置文件时:https://<srx-series-device-ip-address>/)。 |

| 描述 |

远程访问连接说明。 |

| 路由模式 |

路由模式默认设置为 流量选择器(自动路由插入 )。您无法更改此选项。 |

| 身份验证方法 |

预共享:此身份验证方法简单且易于使用,但安全性不如证书。如果您选择预共享选项,您可以使用:

|

| 基于证书:这种使用可扩展身份验证协议 (EAP) 的身份验证方法。如果您选择基于证书的选项,您可以使用:

|

|

| 自动创建防火墙策略 |

自动创建防火墙策略的选项。 |

| 远程用户 |

|

| 本地网关 |

|

| IKE 和 IPSec |

|

现在,您了解了配置选项。我们先来了解一下配置

根据您选择的身份验证方法,请参阅以下任一主题: