Configuración de clústeres de chasis en dispositivos de la serie SRX

Las puertas de enlace de servicios de la serie SRX se pueden configurar para funcionar en modo de clúster, donde se pueden conectar un par de dispositivos y configurarse para funcionar como un solo dispositivo a fin de proporcionar alta disponibilidad. Cuando se configura como un clúster de chasis, los dos nodos se respaldan entre sí, con un nodo que actúa como dispositivo principal y el otro como dispositivo secundario, lo que garantiza la conmutación por error con estado de los procesos y servicios en caso de fallo del sistema o del hardware. Si se produce un error en el dispositivo primario, el dispositivo secundario se encarga del procesamiento del tráfico.

Para dispositivos SRX300, SRX320, SRX340, SRX345 y SRX380, conecte ge-0/0/1 en el nodo 0 a ge-0/0/1 en el nodo 1. La configuración predeterminada de fábrica no incluye la configuración de alta disponibilidad. Para habilitar la alta disponibilidad (HA), si las interfaces físicas utilizadas por HA tienen algunas configuraciones, estas configuraciones deben eliminarse. En la tabla 1 se enumeran las interfaces físicas utilizadas por HA en SRX300, SRX320, SRX340, SRX345 y SRX380.

Dispositivo |

Interfaz fxp0 (HA MGT) |

Interfaz fxp1 (control HA) |

Interfaz fabulosa |

|---|---|---|---|

SRX300 |

ge-0/0/0 |

ge-0/0/1 |

Definido por el usuario |

SRX320 |

ge-0/0/0 |

ge-0/0/1 |

Definido por el usuario |

SRX340 |

dedicado |

ge-0/0/1 |

Definido por el usuario |

SRX345 |

dedicado |

ge-0/0/1 |

Definido por el usuario |

SRX380 |

dedicado |

ge-0/0/1 |

Definido por el usuario |

Para obtener más información, consulte los temas siguientes:

Ejemplo: configurar clústeres de chasis en firewalls de la serie SRX

En este ejemplo se muestra cómo configurar la agrupación en clústeres del chasis en un firewall de la serie SRX (usando SRX1500 o SRX1600 como ejemplo).

Requisitos

Antes de empezar:

Conecte físicamente los dos dispositivos y asegúrese de que sean los mismos modelos. Por ejemplo, en el firewall SRX1500 o SRX1600, conecte los puertos de control dedicados en el nodo 0 y el nodo 1.

Establezca los dos dispositivos en modo de clúster y reinicie los dispositivos. Debe introducir los siguientes comandos del modo operativo en ambos dispositivos, por ejemplo:

En el nodo 0:

user@host> set chassis cluster cluster-id 1 node 0 reboot

En el nodo 1:

user@host> set chassis cluster cluster-id 1 node 1 reboot

El identificador de clúster es el mismo en ambos dispositivos, pero el ID de nodo debe ser diferente porque un dispositivo es el nodo 0 y el otro dispositivo es el nodo 1. El intervalo para el identificador de clúster es de 0 a 255 y establecerlo en 0 equivale a deshabilitar el modo de clúster.

Después de que se produce la agrupación en clústeres para los dispositivos, continuando con el ejemplo de firewall SRX1500 o SRX1600, la interfaz ge-0/0/0 en el nodo 1 cambia a ge-7/0/0.

Después de que se produce la agrupación en clústeres,

Para los dispositivos SRX300, la interfaz ge-0/0/1 en el nodo 1 cambia a ge-1/0/1.

Para los dispositivos SRX320, la interfaz ge-0/0/1 en el nodo 1 cambia a ge-3/0/1.

Para los dispositivos SRX340 y SRX345, la interfaz ge-0/0/1 en el nodo 1 cambia a ge-5/0/1.

Después del reinicio, se asignan y reasignan las siguientes interfaces para formar un clúster:

Para los dispositivos SRX300 y SRX320, ge-0/0/0 se convierte en fxp0 y se utiliza para la administración individual del clúster de chasis.

Los dispositivos SRX340 y SRX345 contienen un puerto fxp0 dedicado.

Para todos los dispositivos SRX300, SRX320, SRX340, SRX345 y SRX380, ge-0/0/1 se convierte en fxp1 y se utiliza como vínculo de control dentro del clúster de chasis.

Las otras interfaces también cambian de nombre en el dispositivo secundario.

Consulte Descripción de la numeración de ranuras de clúster de chasis serie SRX y la nomenclatura de puertos físicos e interfaces lógicas para ver una asignación completa de los firewalls de la serie SRX.

A partir de este momento, la configuración del clúster se sincroniza entre los miembros del nodo y los dos dispositivos independientes funcionan como un solo dispositivo.

Visión general

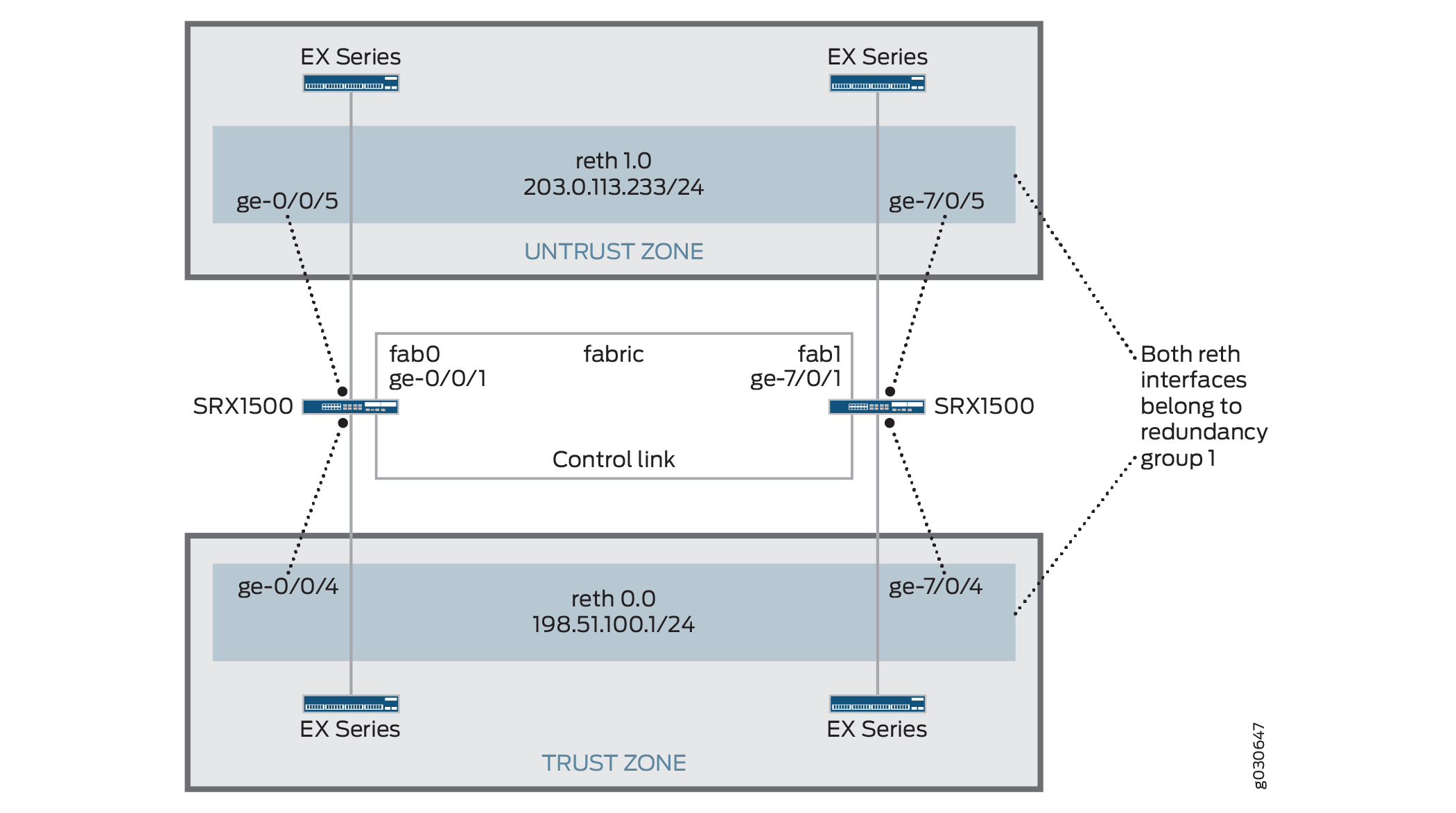

En este ejemplo, se muestra cómo configurar la agrupación en clústeres del chasis en un firewall de la serie SRX utilizando el dispositivo SRX1500 o SRX1600 como ejemplo.

El nodo 1 renumera sus interfaces agregando el número total de FPC del sistema al número de FPC original de la interfaz. Consulte la Tabla 2 para ver la renumeración de interfaces en el firewall de la serie SRX.

Puerta de enlace de servicios de la serie SRX |

Renumeración constante |

Nombre de interfaz del nodo 0 |

Nombre de interfaz del nodo 1 |

|---|---|---|---|

| SRX300 |

1 |

ge-0/0/0 |

ge-1/0/0 |

| SRX320 |

3 |

ge-0/0/0 |

ge-3/0/0 |

| SRX340 SRX345 SRX380 |

5 |

ge-0/0/0 |

GE-5/0/0 |

| SRX1500 |

7 |

ge-0/0/0 |

GE-7/0/0 |

| SRX1600 |

7 |

ge-0/0/0 |

GE-7/0/0 |

Después de habilitar la agrupación en clústeres, el sistema crea las interfaces fxp0, fxp1 y em0. Según el dispositivo, las interfaces fxp0, fxp1 y em0 que se asignan a una interfaz física no se definen por el usuario. Sin embargo, la interfaz fab está definida por el usuario.

La figura 1 muestra la topología utilizada en este ejemplo.

de chasis

de chasis

Configuración

Procedimiento

Configuración rápida de CLI

Para configurar rápidamente un clúster de chasis en un firewall SRX1500, copie los siguientes comandos y péguelos en la CLI:

En {principal:node0}

[edit]

set groups node0 system host-name srx1500-1

set groups node0 interfaces fxp0 unit 0 family inet address 192.16.35.46/24

set groups node1 system host-name srx1500-2

set groups node1 interfaces fxp0 unit 0 family inet address 192.16.35.47/24

set groups node0 system backup-router <backup next-hop from fxp0> destination <management network/mask>

set groups node1 system backup-router <backup next-hop from fxp0> destination <management network/mask>

set apply-groups "${node}"

set interfaces fab0 fabric-options member-interfaces ge-0/0/1

set interfaces fab1 fabric-options member-interfaces ge-7/0/1

set chassis cluster redundancy-group 0 node 0 priority 100

set chassis cluster redundancy-group 0 node 1 priority 1

set chassis cluster redundancy-group 1 node 0 priority 100

set chassis cluster redundancy-group 1 node 1 priority 1

set chassis cluster redundancy-group 1 interface-monitor ge-0/0/5 weight 255

set chassis cluster redundancy-group 1 interface-monitor ge-0/0/4 weight 255

set chassis cluster redundancy-group 1 interface-monitor ge-7/0/5 weight 255

set chassis cluster redundancy-group 1 interface-monitor ge-7/0/4 weight 255

set chassis cluster reth-count 2

set interfaces ge-0/0/5 gigether-options redundant-parent reth1

set interfaces ge-7/0/5 gigether-options redundant-parent reth1

set interfaces reth1 redundant-ether-options redundancy-group 1

set interfaces reth1 unit 0 family inet address 203.0.113.233/24

set interfaces ge-0/0/4 gigether-options redundant-parent reth0

set interfaces ge-7/0/4 gigether-options redundant-parent reth0

set interfaces reth0 redundant-ether-options redundancy-group 1

set interfaces reth0 unit 0 family inet address 198.51.100.1/24

set security zones security-zone Untrust interfaces reth1.0

set security zones security-zone Trust interfaces reth0.0

Si está configurando dispositivos SRX300, SRX320, SRX340, SRX345 y SRX380, consulte la Tabla 3 para conocer la configuración de comandos e interfaz para su dispositivo y sustituya estos comandos en su CLI.

| Mandar |

SRX300 |

SRX320 |

SRX340 SRX345 SRX380 |

|---|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Procedimiento paso a paso

En el ejemplo siguiente es necesario navegar por varios niveles en la jerarquía de configuración. Para obtener instrucciones sobre cómo hacerlo, consulte Uso del editor de CLI en el modo de configuración de la Guía del usuario de CLI.

Para configurar un clúster de chasis en un firewall serie SRX:

Realice los pasos del 1 al 5 en el dispositivo principal (nodo 0). Se copian automáticamente en el dispositivo secundario (nodo 1) cuando se ejecuta un commit comando. Las configuraciones se sincronizan porque se activan las interfaces de vínculo de control y vínculo fab. Para comprobar las configuraciones, utilice el show interface terse comando y revise el resultado.

Configure nombres de host y direcciones IP de administración para cada dispositivo mediante grupos de configuración. Estas configuraciones son específicas de cada dispositivo y son exclusivas de su nodo específico.

user@host# set groups node0 system host-name srx1500-1 user@host# set groups node0 interfaces fxp0 unit 0 family inet address 192.16.35.46/24 user@host# set groups node1 system host-name srx1500-2 user@host# set groups node1 interfaces fxp0 unit 0 family inet address 192.16.35.47/24

Establezca la ruta predeterminada y el enrutador de reserva para cada nodo.

user@host# set groups node0 system backup-router <backup next-hop from fxp0> destination <management network/mask> user@host# set groups node1 system backup-router <backup next-hop from fxp0> destination <management network/mask>

Establezca el

apply-groupcomando de manera que las configuraciones individuales para cada nodo establecido por los comandos anteriores se apliquen solo a ese nodo.user@host# set apply-groups "${node}"Defina las interfaces utilizadas para la conexión fab (vínculos de plano de datos para la sincronización de RTO) mediante los puertos físicos ge-0/0/1 de cada nodo. Estas interfaces deben conectarse consecutivamente o a través de una infraestructura de capa 2.

user@host# set interfaces fab0 fabric-options member-interfaces ge-0/0/1 user@host# set interfaces fab1 fabric-options member-interfaces ge-7/0/1

Configure el grupo de redundancia 0 para las propiedades de conmutación por error del motor de enrutamiento y configure el grupo de redundancia 1 (todas las interfaces están en un grupo de redundancia en este ejemplo) para definir las propiedades de conmutación por error para las interfaces Ethernet redundantes.

user@host# set chassis cluster redundancy-group 0 node 0 priority 100 user@host# set chassis cluster redundancy-group 0 node 1 priority 1 user@host# set chassis cluster redundancy-group 1 node 0 priority 100 user@host# set chassis cluster redundancy-group 1 node 1 priority 1

Configure la supervisión de interfaz para supervisar el estado de las interfaces y activar la conmutación por error del grupo de redundancia.

No recomendamos la supervisión de interfaz para el grupo de redundancia 0 porque hace que el plano de control cambie de un nodo a otro en caso de que se produzca un colgajo de interfaz.

user@host# set chassis cluster redundancy-group 1 interface-monitor ge-0/0/5 weight 255 user@host# set chassis cluster redundancy-group 1 interface-monitor ge-0/0/4 weight 255 user@host# set chassis cluster redundancy-group 1 interface-monitor ge-7/0/5 weight 255 user@host# set chassis cluster redundancy-group 1 interface-monitor ge-7/0/4 weight 255

La conmutación por error de interfaz sólo se produce cuando el peso alcanza 0.

Configure las interfaces Ethernet redundantes (reth) y asigne la interfaz redundante a una zona.

user@host# set chassis cluster reth-count 2 user@host# set interfaces ge-0/0/5 gigether-options redundant-parent reth1 user@host# set interfaces ge-7/0/5 gigether-options redundant-parent reth1 user@host# set interfaces reth1 redundant-ether-options redundancy-group 1 user@host# set interfaces reth1 unit 0 family inet address 203.0.113.233/24 user@host# set interfaces ge-0/0/4 gigether-options redundant-parent reth0 user@host# set interfaces ge-7/0/4 gigether-options redundant-parent reth0 user@host# set interfaces reth0 redundant-ether-options redundancy-group 1 user@host# set interfaces reth0 unit 0 family inet address 198.51.100.1/24 user@host# set security zones security-zone Untrust interfaces reth1.0 user@host# set security zones security-zone Trust interfaces reth0.0

Resultados

Desde el modo operativo, ingrese el comando para confirmar la show configuration configuración. Si el resultado no muestra la configuración deseada, repita las instrucciones de configuración en este ejemplo para corregirla.

Para abreviar, este show resultado del comando solo incluye la configuración relevante para este ejemplo. Cualquier otra configuración en el sistema ha sido reemplazada por puntos suspensivos (...).

> show configuration

version x.xx.x;

groups {

node0 {

system {

host-name SRX1500-1;

backup-router 10.100.22.1 destination 66.129.243.0/24;

}

interfaces {

fxp0 {

unit 0 {

family inet {

address 192.16.35.46/24;

}

}

}

}

}

node1 {

system {

host-name SRX1500-2;

backup-router 10.100.21.1 destination 66.129.243.0/24; }

interfaces {

fxp0 {

unit 0 {

family inet {

address 192.16.35.47/24;

}

}

}

}

}

}

apply-groups "${node}";

chassis {

cluster {

reth-count 2;

redundancy-group 0 {

node 0 priority 100;

node 1 priority 1;

}

redundancy-group 1 {

node 0 priority 100;

node 1 priority 1;

interface-monitor {

ge–0/0/5 weight 255;

ge–0/0/4 weight 255;

ge–7/0/5 weight 255;

ge–7/0/4 weight 255;

}

}

}

}

interfaces {

ge–0/0/5 {

gigether–options {

redundant–parent reth1;

}

}

ge–0/0/4 {

gigether–options {

redundant–parent reth0;

}

}

ge–7/0/5 {

gigether–options {

redundant–parent reth1;

}

}

ge–7/0/4 {

gigether–options {

redundant–parent reth0;

}

}

fab0 {

fabric–options {

member–interfaces {

ge–0/0/1;

}

}

}

fab1 {

fabric–options {

member–interfaces {

ge–7/0/1;

}

}

}

reth0 {

redundant–ether–options {

redundancy–group 1;

}

unit 0 {

family inet {

address 198.51.100.1/24;

}

}

}

reth1 {

redundant–ether–options {

redundancy–group 1;

}

unit 0 {

family inet {

address 203.0.113.233/24;

}

}

}

}

...

security {

zones {

security–zone Untrust {

interfaces {

reth1.0;

}

}

security–zone Trust {

interfaces {

reth0.0;

}

}

}

policies {

from–zone Trust to–zone Untrust {

policy 1 {

match {

source–address any;

destination–address any;

application any;

}

then {

permit;

}

}

}

}

}

Si ha terminado de configurar el dispositivo, ingrese commit desde el modo de configuración.

Verificación

Confirme que la configuración funciona correctamente.

- Verificación del estado del clúster de chasis

- Comprobación de interfaces de clúster de chasis

- Verificación de estadísticas de clúster de chasis

- Verificación de estadísticas del plano de control del clúster de chasis

- Comprobación de estadísticas de plano de datos del clúster de chasis

- Comprobación del estado del grupo de redundancia del clúster de chasis

- Solución de problemas con registros

Verificación del estado del clúster de chasis

Propósito

Compruebe el estado del clúster de chasis, el estado de conmutación por error y la información del grupo de redundancia.

Acción

Desde el modo operativo, ingrese el show chassis cluster status comando.

{primary:node0}

user@host# show chassis cluster status

Cluster ID: 1

Node Priority Status Preempt Manual failover

Redundancy group: 0 , Failover count: 1

node0 100 primary no no

node1 1 secondary no no

Redundancy group: 1 , Failover count: 1

node0 0 primary no no

node1 0 secondary no no

Comprobación de interfaces de clúster de chasis

Propósito

Compruebe la información sobre las interfaces de clúster de chasis.

Acción

Desde el modo operativo, ingrese el show chassis cluster interfaces comando.

{primary:node0}

user@host> show chassis cluster interfaces

Control link name: em0

Redundant-ethernet Information:

Name Status Redundancy-group

reth0 Up 1

reth1 Up 1

Interface Monitoring:

Interface Weight Status Redundancy-group

ge-7/0/5 255 Up 1

ge-7/0/4 255 Up 1

ge-0/0/5 255 Up 1

ge-0/0/4 255 Up 1

Verificación de estadísticas de clúster de chasis

Propósito

Verifique la información sobre las estadísticas de los distintos objetos que se sincronizan, los saludos de la estructura y la interfaz de control, y el estado de las interfaces supervisadas en el clúster.

Acción

Desde el modo operativo, ingrese el show chassis cluster statistics comando.

{primary:node0}

user@host> show chassis cluster statistics

Control link statistics:

Control link 0:

Heartbeat packets sent: 2276

Heartbeat packets received: 2280

Heartbeat packets errors: 0

Fabric link statistics:

Child link 0

Probes sent: 2272

Probes received: 597

Services Synchronized:

Service name RTOs sent RTOs received

Translation context 0 0

Incoming NAT 0 0

Resource manager 6 0

Session create 161 0

Session close 148 0

Session change 0 0

Gate create 0 0

Session ageout refresh requests 0 0

Session ageout refresh replies 0 0

IPSec VPN 0 0

Firewall user authentication 0 0

MGCP ALG 0 0

H323 ALG 0 0

SIP ALG 0 0

SCCP ALG 0 0

PPTP ALG 0 0

RPC ALG 0 0

RTSP ALG 0 0

RAS ALG 0 0

MAC address learning 0 0

GPRS GTP 0 0

Verificación de estadísticas del plano de control del clúster de chasis

Propósito

Verifique la información sobre las estadísticas del plano de control del clúster del chasis (latidos enviados y recibidos) y las estadísticas del vínculo de estructura (sondeos enviados y recibidos).

Acción

Desde el modo operativo, ingrese el show chassis cluster control-plane statistics comando.

{primary:node0}

user@host> show chassis cluster control-plane statistics

Control link statistics:

Control link 0:

Heartbeat packets sent: 2294

Heartbeat packets received: 2298

Heartbeat packets errors: 0

Fabric link statistics:

Child link 0

Probes sent: 2290

Probes received: 615

Comprobación de estadísticas de plano de datos del clúster de chasis

Propósito

Verifique la información sobre la cantidad de RTO enviados y recibidos por servicios.

Acción

Desde el modo operativo, ingrese el show chassis cluster data-plane statistics comando.

{primary:node0}

user@host> show chassis cluster data-plane statistics

Services Synchronized:

Service name RTOs sent RTOs received

Translation context 0 0

Incoming NAT 0 0

Resource manager 6 0

Session create 161 0

Session close 148 0

Session change 0 0

Gate create 0 0

Session ageout refresh requests 0 0

Session ageout refresh replies 0 0

IPSec VPN 0 0

Firewall user authentication 0 0

MGCP ALG 0 0

H323 ALG 0 0

SIP ALG 0 0

SCCP ALG 0 0

PPTP ALG 0 0

RPC ALG 0 0

RTSP ALG 0 0

RAS ALG 0 0

MAC address learning 0 0

GPRS GTP 0 0

Comprobación del estado del grupo de redundancia del clúster de chasis

Propósito

Compruebe el estado y la prioridad de ambos nodos en un clúster e información acerca de si el nodo principal ha tenido preferencia o si ha habido una conmutación por error manual.

Acción

Desde el modo operativo, ingrese el chassis cluster status redundancy-group comando.

{primary:node0}

user@host> show chassis cluster status redundancy-group 1

Cluster ID: 1

Node Priority Status Preempt Manual failover

Redundancy group: 1, Failover count: 1

node0 100 primary no no

node1 50 secondary no no

Solución de problemas con registros

Propósito

Utilice estos registros para identificar cualquier problema del clúster del chasis. Debe ejecutar estos registros en ambos nodos.

Acción

Desde el modo operativo, ingrese estos show log comandos.

user@host> show log jsrpd user@host> show log chassisd user@host> show log messages user@host> show log dcd user@host> show traceoptions

Visualización de la configuración de un clúster de chasis

Propósito

Muestra las opciones de verificación del clúster del chasis.

Acción

Desde la CLI, escriba el show chassis cluster ? comando:

{primary:node1}

user@host> show chassis cluster ?

Possible completions:

interfaces Display chassis-cluster interfaces

statistics Display chassis-cluster traffic statistics

status Display chassis-cluster status

Visualización de estadísticas de clúster de chasis

Propósito

Muestra información sobre las interfaces y los servicios del clúster del chasis.

Acción

Desde la CLI, escriba el show chassis cluster statistics comando:

{primary:node1}

user@host> show chassis cluster statistics

Control link statistics:

Control link 0:

Heartbeat packets sent: 798

Heartbeat packets received: 784

Fabric link statistics:

Child link 0

Probes sent: 793

Probes received: 0

Services Synchronized:

Service name RTOs sent RTOs received

Translation context 0 0

Incoming NAT 0 0

Resource manager 0 0

Session create 0 0

Session close 0 0

Session change 0 0

Gate create 0 0

Session ageout refresh requests 0 0

Session ageout refresh replies 0 0

IPSec VPN 0 0

Firewall user authentication 0 0

MGCP ALG 0 0

H323 ALG 0 0

SIP ALG 0 0

SCCP ALG 0 0

PPTP ALG 0 0

RTSP ALG 0 0

{primary:node1}

user@host> show chassis cluster statistics

Control link statistics:

Control link 0:

Heartbeat packets sent: 258689

Heartbeat packets received: 258684

Control link 1:

Heartbeat packets sent: 258689

Heartbeat packets received: 258684

Fabric link statistics:

Child link 0

Probes sent: 258681

Probes received: 258681

Child link 1

Probes sent: 258501

Probes received: 258501

Services Synchronized:

Service name RTOs sent RTOs received

Translation context 0 0

Incoming NAT 0 0

Resource manager 0 0

Session create 1 0

Session close 1 0

Session change 0 0

Gate create 0 0

Session ageout refresh requests 0 0

Session ageout refresh replies 0 0

IPSec VPN 0 0

Firewall user authentication 0 0

MGCP ALG 0 0

H323 ALG 0 0

SIP ALG 0 0

SCCP ALG 0 0

PPTP ALG 0 0

RPC ALG 0 0

RTSP ALG 0 0

RAS ALG 0 0

MAC address learning 0 0

GPRS GTP 0 0

{primary:node1}

user@host> show chassis cluster statistics

Control link statistics:

Control link 0:

Heartbeat packets sent: 82371

Heartbeat packets received: 82321

Control link 1:

Heartbeat packets sent: 0

Heartbeat packets received: 0

Borrar estadísticas de clúster de chasis

Para borrar la información mostrada sobre los servicios e interfaces del clúster del chasis, escriba el clear chassis cluster statistics comando desde la CLI:

{primary:node1}

user@host> clear chassis cluster statistics

Cleared control-plane statistics

Cleared data-plane statistics

Descripción de la sincronización automática de clústeres de chasis entre nodos primarios y secundarios

Cuando configure un clúster de chasis serie SRX, los firewalls serie SRX deben ser idénticos, incluida su configuración. La función de sincronización de clústeres de chasis sincroniza automáticamente la configuración del nodo principal al nodo secundario cuando el nodo secundario se une al principal como clúster. Al eliminar el trabajo manual necesario para garantizar las mismas configuraciones en cada nodo del clúster, esta característica reduce los gastos.

Si desea deshabilitar la sincronización automática de clústeres de chasis entre los nodos principal y secundario, puede hacerlo introduciendo el comando en el set chassis cluster configuration-synchronize no-secondary-bootup-auto modo de configuración.

En cualquier momento, para volver a habilitar la sincronización automática de clústeres de chasis, utilice el comando en modo delete chassis cluster configuration-synchronize no-secondary-bootup-auto de configuración.

Para ver si la sincronización automática de clústeres de chasis está activada o no, y para ver el estado de la sincronización, escriba el show chassis cluster information configuration-synchronization comando operativo.

Se aplica correctamente toda la configuración del nodo principal al nodo secundario, o bien el nodo secundario conserva su configuración original. No hay sincronización parcial.

Si crea un clúster con identificadores de clúster mayores que 16 y, a continuación, decide revertir a una imagen de versión anterior que no admite identificadores de clúster extendidos, el sistema aparece como independiente.

Si tiene un clúster configurado y en ejecución con una versión anterior de Junos OS, puede actualizar a Junos OS versión 12.1X45-D10 y volver a crear un clúster con identificadores de clúster mayores que 16. Sin embargo, si por algún motivo decide volver a la versión anterior de Junos OS que no admitía los ID de clúster extendidos, el sistema presentará dispositivos independientes después de reiniciar. Sin embargo, si el conjunto de ID de clúster es inferior a 16 y revierte a una versión anterior, el sistema volverá con la configuración anterior.

Ver también

Verificación del estado de sincronización de la configuración del clúster del chasis

Propósito

Mostrar el estado de sincronización de la configuración de un clúster de chasis Descripción de la sincronización automática de clústeres de chasis entre nodos primarios y secundarios.

Acción

Desde la CLI, escriba el show chassis cluster information configuration-synchronization comando:

{primary:node0}

user@host> show chassis cluster information configuration-synchronization

node0:

--------------------------------------------------------------------------

Configuration Synchronization:

Status:

Activation status: Enabled

Last sync operation: Auto-Sync

Last sync result: Not needed

Last sync mgd messages:

Events:

Mar 5 01:48:53.662 : Auto-Sync: Not needed.

node1:

--------------------------------------------------------------------------

Configuration Synchronization:

Status:

Activation status: Enabled

Last sync operation: Auto-Sync

Last sync result: Succeeded

Last sync mgd messages:

mgd: rcp: /config/juniper.conf: No such file or directory

mgd: commit complete

Events:

Mar 5 01:48:55.339 : Auto-Sync: In progress. Attempt: 1

Mar 5 01:49:40.664 : Auto-Sync: Succeeded. Attempt: 1